YD/T 2249-2011

基本信息

标准号: YD/T 2249-2011

中文名称:多媒体消息服务(MMS)系统安全框架指南

标准类别:通信行业标准(YD)

标准状态:现行

出版语种:简体中文

下载格式:.rar .pdf

下载大小:555KB

标准分类号

关联标准

出版信息

相关单位信息

标准简介

YD/T 2249-2011 多媒体消息服务(MMS)系统安全框架指南

YD/T2249-2011

标准下载解压密码:www.bzxz.net

标准图片预览

标准内容

ICS 33.040

中华人民共和国通信行业标准

YD/T 2249-2011

多媒体消息服务(MMS)

系统安全框架指南

Multimedia message service system security framework guidebook2011-06-01 发布

2011-06-01实施

中华人民共和国工业和信息化部发布前言·

1范围

规范性引用文件:

3术语、定义和缩略语·

3.1术语和定义·

3.2缩酪语·

4MIMS系统安余框架.

4.1概述

4.2MMS系统安全框架的拓扑结构5MMS安金威分析-.

5.1业务应用安全威胁

5.2网络拓扑安全威胁:

5.3IT基础设施安全威胁www.bzxz.net

5.4物理设施安全威胁

6MMS系统安全要求

6.1业务应用安全要求·

6.2网络拆扑安全要求

6.3IT基础设施安全要求.

6.4物理安全要求

6.5安全运管管理要求

附录A(资料性附录)MMS系统典型外部接口参考文献·

TTKNKACA

YD/T 2249-2011

本标准按照GB/T1.1-2009给出的规起草。本标准由中国通信标准化协会提出并归口。YD/T 2249-2011

本标准起草单位:国家计算机网络应急技术处理协调中心、恒安嘉新(北京)科技有限公司。子敏、何清林、郭代飞、张晓明、杨满志、王维晟、闽。本标准主要起草人:舒

TTKONKACA

1范围

多媒体消息服务(MMS)系统安全框架指南YD/T 2249-2011

本标准规定了移动通信网多媒体消息(MMS)系统的安全框架,从IT基础设施安全、网络拓扑安全、业务应用安全、物理设施安全和安全运营管理等方面提出了MMS系统的安全实施与管理方面的要來

本标准适用于数字蜂离移动通信网承载的多媒体消息服务系统。2规范性引用文件

下列文件对于本文件的应用是必不可少的。凡是注日期的引用文件,议所注日期的版本适用于本文件。凡是不注日期的引用文件,其最新版本(包括所有的修改单)适用丁求文件。YD/T1498-2006

数字蜂离移动通信网多媒体消息业务《MMS)接口技术塑水YD/T1533.1-2006商定网多媒体消息业务技术要求第1部分:多媒体消息中心(MMSC)设备YD/T1821

YD/T 2057

YD5002

YD 5098-2005

3术语、定义和缩略语

3.1术语和定义

通信中心机房环境条件要求

通信机房安企臂理总体要求

邮电建筑防火设计标准

通信局(站)防需与接地工程设计规范下列术语和庭义适用于木文件。3.1.1

服务提供商Service Provider

提供基于多媒体消息服务提供业务的机构。3.1.2

网管信息采集设备ManagementInfomationGatheringDevice部署于MMS系统中用于采集MMS系统的运行状态信息和性能信息,并传输到网管系统。3.1.3

话单服务器BillingServer

部署于MMS系统中,用F采集MMS系统中用户彩信发送详细话单的设备,并传输到BOSS系统的计费服务器中。

3.2缩略语

下列缩略语适用于本文件。

Domain Nale Server

GatewayGPRSSupportNode

TTTKONYKAA

域名服务器

网关GPRS支持节点

YD/T2249-2011

MSISDN

TD-SCDMA

General Packet Radio ServiceHyperText TransferProtocol

International Mobile Subscriber IdentificationMultimedia MessagingService

Mobile Station

MobileStationISDNNumber

Short Message Service

Service Provider

UruiformResourceLocator

TimeDivisionSynchronous CodeDivisionMultipleAccessWideband Code Division Multiple AccessWireless Session Protocol

WirelessTransactionProtocol

4MMS系统安全框架

4.1概述

通用分组无线业务

超文本传送协议

国际移动用户识别码

多媒体消息服务

移动台

移动用户国际号码

短消息业务

服务提供商

统一资源定位

时分同步码分多址

宽带码分多址

无线会话协议

无线事务协议

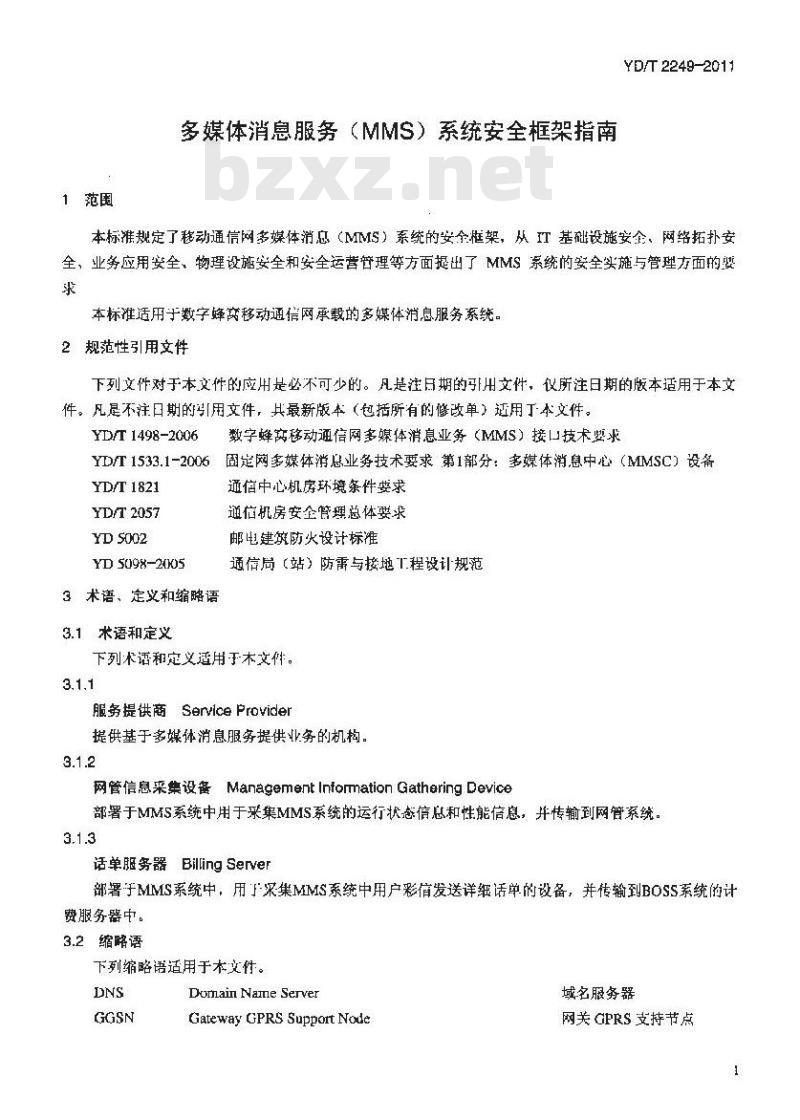

多媒体消息服务(MMS)主要用于移动终端之间相互传递多媒体数据,日前主要包括视频片段(MPEG-4)、图片(JPEG,GIF87,GIF89,GIF89A)、音乐(MIDI,I-MELODY.AMR)以及文本等多种媒体数据,可同时传送多个数目的多类媒体,并可以和标准的电了邮件系统互联互通。MMS系统结构如图1所示,主要包括彩信中心、彩信网关、数据库、日志服务器、报表服务器、管理服务器、话单服务器、自服务服务器、网络设备和安个设备等(图1中的MM1,MM3、MM4、MM6、MM7、MM8等接口信息参见附录A)。彩信中心作为彩信存储转发的核心服务器,信网关用于MM7接口的服务提供商的接入。

用户数据库

PDNGPAS

WAP网关系统

MMSTM4

件服务器

网管采集设备

管理服务督

服装服务票

自服务服务器

影信限关

话单服务器

计费服务器

图1MMS系统的架构

网管系统

业务服务

提供系统

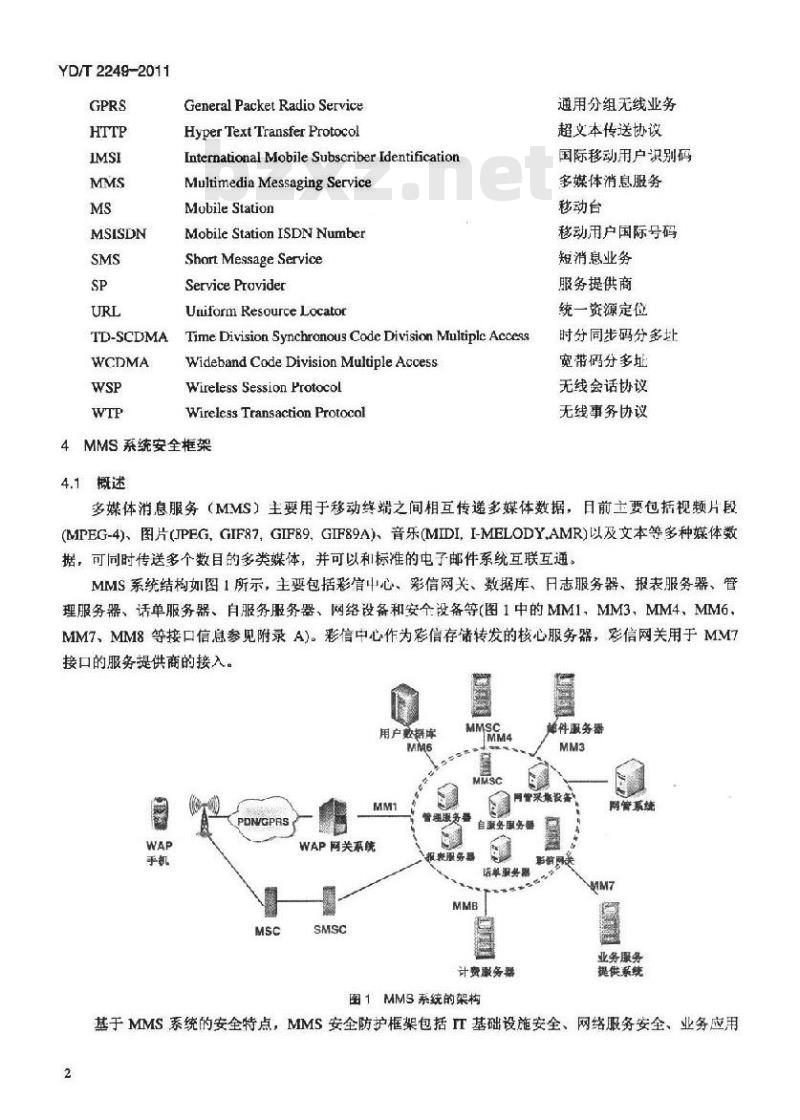

基于MMS系统的安全特点,MMS安全防护框架包括IT基础设施安全、网络服务安全、业务应用2

TTTKNTKACA

YD/T2249-2011

安全,物理安全和全运营管理等。MMS安全框架的关系如图2所示,物埋环境安全是MMS系统安全的基础:业务应用安全基FIT基础设施和网络拓扑安全:安全运营管理则贯穿整个MMS系统的兼个运营过程。

业务应用安全

网络服务安全

[T基础设施安全

物理环境安·

图2MMS系统安全框架

4.2MMS系统案全握架的拓扑结构4.2.1业务应用安全

MMS系统支持如下类型业务:终端到终端业务、终端到应用业务、应用到终端业务、点对多点业务等。MMS各个业务接口的协议的详细定义见YD/T1498-2006。MMS业务安全包括业务协议、业务防护。业务流程和业务管理等方面的要求。4.2.2网络拓扑安全

MMS系统的接口要求见YD/T1533.1-2006的第6章。MMS系统网络拓扑安全沙及MMS系统内部的安全城划分以及和外部系统接口的安全防护。内部安全域划分包括彩信中心、彩信网关、数据库、日志服务器、报表服务器、管理服务器、话单服务器、自服务服务器和网管信息采集设备等的安全离。MMS系统典型的网络拓扑如图3所示,MMS系统利外部连接的系统包括WAP系统、外部消息系统(比如邮件系统)、其他MMS系统、增值业务提供系统、短信系统、用户数据库、计费系统和网管系统。MMS系统的接口安全涉及MM1接口、MM3接口、MM4接口、MM7接口、短信接口、MM6接[I、计费(MM8)接口和网管接口的安全。外部消息系续

MMS终响

4.2.3IT基础设施安金

WAL系线

短倍系统

其他MMS系统

MMS系娆

用广数据库

图3MMS系统网络拓扑结构

计费系统

网管系统

值业务

提供系统

MMS系统IT基础设施包括土机操作系统、数据库,网络设备和安全设备等。彩信中心、数据库、管理服务器和统计服务器以及其他的辅助设备主要基通用操作系统Linux,Solaris,AIXWindows,通用操作系统的安全性将直接影瞻整个MMS系统的安企性。3

TTTKAONATKACA

YD/T2249-2011

数据库用于保存话单、日志等信息:数据库和MMS系统的运行和维护紧密相关。MMS系统的所有设备通过网络设备连接,并通过安全设备进行安全域隔离和安全防护,因此这些设备的基础配置安全性也是MMS系统安全的基础。4.2.4物理安全

物理安全包括构成MMS系统的物理环境及设备设施相关的安全性。4.2.5安全运营管理

安全运营管理包括MMS系统的IT基础设施、网络拓扑、业务应用和物环境的安全管理,涉及的内容包括安全制度、流程和安全管理人员、安全应急、安全监控、评估优化等。5MMS安全威胁分析

5.1业务应用安全威胁

5.1.1业务协议安全戚助

MIMS系统为移动终端提供代理服务的协议主要基于HTTP的MM1、MM7接口协议和基于SMTP的MM3利MM4接口协议。基于这些协议对MMS系统进行畸形数据包或大流鼠攻击,可能对MMS系统造成性能下降,拒绝服务、缓冲区溢出等可能的后果,影率MMS系统的正常服务。5.1.2MMS业务安全威胁

利用MMS系统的MMI接口、MM4按接口和MM7接口的访问控制不足,通过非授权接入MMS系统,有可能发送假冒或垃圾的彩信。

通过M1接、MM4接口和MM7接口发送彩信病我,可在移动终端中间迅速传播手机病毒,对用户造成话费损失并影响运营商的网络性能及品牌。利用业务流氧控制不足,可以发送大量的垃圾彩信信息,骚扰用户并影响网络的性能,5.1.3业务流程安全威

MIMS业务流程要有彩信内穿处理流程、话单处理流程和订购业务流程。彩信系统保存的用户发送的彩信内容如果泄露的话,会严重侵犯用户的隐私。利用话单处理流程的漏洞,有可能会泄露用户发送彩信的记录。利用日志处理流程的漏洞,通过窃取彩信系统的运行日志从而泄露彩信系统的信息。5.1.4业务管理安全威助

利用业务管理接口的访问控制不足可以访问MMS系统的业务管理配置,可以非授权替改业务配置、窃取用户信良和系统信息甚至关闭系统服务。彩信中心可以通过保存用户发送彩信的记录并生成话单来对用户进行计费,通过非授权访问彩信中心的话单并删除用户彩信话单,可以使某些用户免费使用彩信服务:而如果非授权篡改彩信中心的话单则有可能使某些用户出现过计费。5.2网络拓扑安全威胁

利用内部安全域隔离不足,攻击者可以通过渗透一台MMS系统的设备从而向所有MMS系统的设备发起攻击,从而可以窃听业务流量和管理流,甚至可以漆透到彩信中心服务器进行业务配置和彩信内容等的窃取和算改,比如渗透到话单服务器可以访问到彩信中心服务器的管理接口,进而非授权修改彩信中心服务器的关键配置文件。

TTTKAONYKACA

YD/T2249-2011

利用MMS系统对外接口的防护不足,可以非授权访问到MMS系统的内部设备或其他的接口,比如利用在互联网上开放的网管接口的安全滞洞可以远程非授权接入彩信中心系统进行安全攻击。5.3IT基础设施安全威胁

MIMS系统面临的IT基础设施安全威助涉及主机操作系统、数据库、网络设备和安全设备等面临的可能的安全攻击。

通过非授权访问操作系统进而破坏、删除操作系统的文件或服务从而造成操作系统不可用:通过篡改关链配置文件影响操作系统的正常行为,从而影响MMS系统提供正常服务。通过破坏数据库的正常运行或直接中断存储数据库的连接,使MMS系统的日志和话单存取出现异常:甚至出现服务中断:通过窃取数据库的信息造成用户信息或系统信息的泄露:而删除数据库数据或文件则会造成循息丢失。

通过删除、中断、关闭或修改配置等破坏网络设备的正常运行可以影响MMS系统的服务能力,甚至使整个MMS系统瘫痪:通过窃取网络设备的系统信息可以泄露WAP系统的拓扑信息。通过接透安全设备来修改安全设备的配置、降低安全设备的性能、中断或关闭安全设备,可以降低整个MMS系统的安全性,从而影响MMS系统的服务,甚至使整个MMS系统的服务瘫痪。5.4物理设施安全威胁

MMS系统虏在的物理环境可能出现的水惠、电力不足或中断、地黛、雷击、火灾、静电电击等安全威助,可对MMS系统的设备造成部分损坏或完全损坏,从而降低MMS系统的性能或破坏MMS系统的股务能力。另外,物理上非授权的访问、修改或破坏也会对MMS系统的服务造成影响或引起信息泄露。6MMS 系统安全要求

6.1业务应用安全要求

6.1.1协设实现安全

业务协议安全主要指MMS系统提供的MM1点对点彩信、MM3彩信传输、MM4不同彩信中心间的彩信传输协议和MM7接入彩信的所有业务协议的健壮性和可靠性。业务协议安全要求如下:-能监测或拒绝MM3和MM4接口的SMTP的超长数据包及畸形数据包;能监测或拒绝MIM1、MM7接口的HTrP的超长数据包及畸形数据包:能监测或拒绝MM8接口的FTP协议的超长数据包及裔形数据包;一对于各业务接口协议的大流量洪水攻击,MMS系统能够保证系统的可维性,并可以自动进行流雄限。

6.12MMS业务流程安全

MMS系统支持如下类型业务:终端到终端业务、终端到应用业务、应用到终端业务、非MMS终端业务。MIMS业务安全要求如下。a)终端到终端彩信业务

一一应对发送彩信的终端的手机号码进行验证:防止非法手机号或合法终端假冒别的终端发送彩信:一在终端彩信发送过程中,应防止彩信被窃取,造成用户信息泄露;一一应确保只有具正的目标终端才能从彩信系统中提取相应彩信:一应对终端发送的彩信的频率和每天发送的彩信数量进行控制,防止发送大的垃圾彩信,或发送大流量的彩信对系统性能造成影响:5

TTIKANYKACA

YD/T2249-2011

一应对点对多点彩借业务可一次发送的彩数量进行限制,防止被利用来发送大望的垃圾彩信,影响彩信系统的性能:

一一应对每天能发送的点对多点彩信的数量进行限制,避免被利用来发送大量垃圾彩信。一对终端到终端彩信内容进行监测,对发现的手机病毒或垃圾彩信内容进行记录与告警,并进行过滤。

b)然端到应用彩信业务

一应对终端发送的彩信的源号码进行验证,避免假冒其他终端向应用发送彩信,出现恶意计费。一一对终端到应用彩信内容进行监测,对发现的手机病毒或垃圾彩信内容进行记录与告警,并进行过滤。

)成用到终端彩信业务

一-成确保只有合法的彩信增值业务服务器才能接入到彩信系统,防止假冒的彩信终端接入到MM接口发送彩宿:

一对接入MM7接口发送彩信的增值业务服务器的源号码进行验证,防正假冒别的增值业务服务器发送彩信:

一械限制增值业务服务器发送彩信的流量:防止被利用来发送大流量的彩信:一一成限制接入MM7接口的增值业务服务器发送的彩信的大小,避免发送超大的彩信信息:一成保存增值业务服务器发送的彩信内容,用于审计;一--对应用到终端彩信内容进行监测,对发现的手机病毒或垃圾彩信内察进行记录与告警,并进行过滤。

d)非MMS终端业务

一应确保保存在非MMS终竭系统中的彩信的安全,避免被非授权访问造成用户彩信的泄露;一应确保只有彩信发送的目的用户习能从非MMS终端系统提取彩信:e)其他MMS接口彩信业务

应对彩信系统间通过MM4接口发送的彩信的源IP地址进行访问控制,防止攻击者假冒其他彩信索统通过MM4接口发送伪源彩信:一-对彩信系统间通过MM4接口发送的彩信内容进行监测,对发现的手机病毒或垃圾彩信内容进行记录与告警,并进行过滤。

6.1.3MMS业务流程安全

a)彩信内容处理流程

一应限制彩信内容在彩信系统保存的时间,避免彩信长时间保存在彩信系统中,以免造成彩信信息泄露的凤险,并防止影响系统的性能:一应避免彩信内容被非授权的实体访问,造成彩信内容的泄露:一彩信内容被目标用户提取后,彩信系统应确保该彩信内容不再被别的用户提取:一对访问彩信内容的操作进行口志记录,并定期进行审计,防止可疑的彩信内容访问操作。b)话单处理流程

-确保只有被授权的实体才能访问MMIS话单,采用静态口令或动态口令等认证技术对访问MMS话单的实体进行认证,防止因通话详单被非授权改,出现免让费或过计费:6

TTTKAONTKACA

YD/T2249-2011

-成控制访问MMS记单的实体的权跟,避免话单处现实公被用于访问MMS系绕的其他服务与进一应对话单的完整性进行监避,止非授权修改话单内容,一应保存话单被访问或处理过程的操作记录,并可以逊行审计。c)订购业务流程

对终端订购彩借业务的请求进行验证,防上假置别的终端进行彩信业务订购迹过采交互认证及一次确认等方式,确保!有含法的用户才能发起订购请求:对用户使用订购的彩信业务的过程逊行整权与记求,避免出现过让费战免计费的攻击:一通过对彩信系统的内部的证程进行监测,及时发现并阻止恶意订赔款件发起强制假冒订购请求:……对用户订购的详组话单进行记求,并定期送行审计6.1.4业务管理安全

业务管理安全要求如下:

应通过访问控制和认证施确保只有可信的实体才能访问业务管理接口:成对业务管理的账号班行分权限管理:一应对业务管理操作进行巨志记录并保证计录的完整性从而用卡审证:通过加密协议接入笠理接口进行业务管理操作,比如SSH或HITPS协议:-证对关键的业务配置文件进行完整性检测与保护:应防山通理业务管蹈接口泄露导的信息,比如话单数据。6.2网络拓扑安全要求

6.2.1MMS系统安全域划分

对MMS系统内部设备划分安全域,如图4所示,内部划分为核心域、管理域、接入域1和接入域2.对MMS系统的业务平而利管理平面进行隔离,各了域之间报据业务需求进行安全隔离,外能消息系频

MMS终端

WAP.系统

统有系统

其池MMS系统

接心或

彩信中心

接入域1

服务服务器

彩临网关

增值务所法系统

核入2

两管求集改备

新书服务券

旨理服务器

H志服务器

报长联务器

图4MMS系统安全域划分示意

TKNTKACA

网许统

计费系统

YD/T2249-2011

6.2.2MMS系统内部安全要求

根据图4所示,把MMS系统划分成4个子域:一—彩信中心和数据库为MMS系统最核心的设备,划分在核心域,在数据流上设置双向访问控制策略。

一彩信网关用于彩信增值业务提供系统的接入,划分在接入域1:自服务服务器用用户远程接入到彩信系统进行个性化配置,也是放在接入域1。一网管采集设备和话单服务器分别与网管系统和计费系统连接,划分在接入域2.一管理服务器、日志服务器和报表服务器等划分在管理域。安全域间的安全策略应满足如下原则;一安全域间不应使用anytoany或anytohost的安全策略;一应避免采用从接入域1到其他安全域某台主机telnet、ssh、ftp的全通策璐:—应避免采用从接入域2到其他安全域某台主机telnet、ssh、ftp的全通策略;一—默认安全策略或显式定义安全策略拒绝一切无关的安全域之间互访的流量:一应当限制管现域访问核心域或接入域1的业务服务端口。6.2.3MMS系统外部接口安全要求在现网上MMS系统的典型外部接口包括MM1接口、MM3接口、MM4接口、MM6接口、MIM7接口,短信接口、网管接口等,MMS系统的详细外部接口定义参见附录A,应根据外部接口的业务带求进行访问控制和流量分离,防止道过某一外部接口访问MMS系统的其他竭口。外部接门的访问控制和流量分离应满足如下原则:一外部接口的访问控制应符合最小安全权限原则,只开放外部接口相关业务的端口和服务:—避免使用通过外部接口到内部主机的anytouny或anytohost的安全策略:—避免通过网管和MM8等管谨接口访问到MMS系统的业务接口:应避免通过MM1接口、MM3接口、MM7接口、短信接口访问到MMS系统的管理接口:应通过P地址自名单等安全策略,确保只有合法的主机通过外部接口访问到MMS系统;一应限制通过短信接口和MM6接口向WAP网关系统主动发起访问请求:默认安全策略或显式定义安全策略拒绝“切无关的访问MMS系统外部按口的流量。6.3IT基础设施安全要求

6.3.1操作系统安全要求

操作系统的安全要求如下:

应采用静态口令、动态口令或指纹认证等认证技术对访问操作系统的实体进行认证应通过访问控制确保只有可信的P地址的终端才能访间操作系统:不同的用户应分配不向的账号,避免不同用户间共享账号:一一应删除或锁定与设备运行、维扩等工作无关的账号:一一限制具备超级管理员权限的用户远程登录。远程执行管理员权限操作,应先以普通权限用广远程登录,再切换到超级管理员权限账号后执行相应操作:一一-在设备权限配置能力内,根据用户的业务需要,配置其所需的最小权限;一应配置日志记录功能,对用户登录和操作使用的账号、登录时间、远程登录时使用的IP地址8

以及所进行的操作进行记录。

6.3.2数据库安全要求

数据库安全要求如下:

一通过认证和访问控制措施确保只有可信的实体才能访问数据库,一一在数据库权限配置能力内,根据用户的业务带要,配置其所需的最小权限一使用数据库角色来管理对象的权限;一启用数据字典保护,只有超级管理员权限的用户才能访问数据字典基础表:YD/T 2249-2011

一一数据库应配置日志功能,对用户登录进行记录,记录内容包括用户登录使用的账号、登录是否成功、登录时间以及远程登录时用户使拥的卫地址。6.3.3网络设备和安全设备安全要求网络设备利安金设备的安全要求如下:一应通过认证和访阅控制措施确保只有可信的实体才能访问网络设备和安全设备;一应配盘个较短的登录超时时间,用户在登录超时时间内没有操作将被要求重新登录。一设备应支持远程日志功能,可通过远程日志功能传输到日志服务器:命令行管理和Web远程管理应采用加密协议进行传输,比如SSH、HTTPS等:一对具备consol口的设备,应配置consol口密码保功能。6.4物理安全要求

在机房的物理位置选择、防雷、防火、防膜、防水、防尘、防潮、防静电、电力供、恒温恒湿等方面,应满足YD/T182I、YD 5UD2、YD 5098的相关要求。机房管理应满足YDIT2057的相关要求。6.5安全运营管理要求

6.5.1制定MMS系统安全运营管理制度建立MMS系统的安全运营管理的组织结构,明确安全管理的责任人员,制定MMS系统运营管理的账号口令管理、安全应急、日志管理、系统信息管理、安全监控、评估优化和设备入网的安全流程和安全管理制度。

6.5.2安全应急

MMS系统安全应急要求如下:

针对MMS系统的操作系统,教据库等设备的攻击制定通用攻击应急预案,并定期进行演练,形成安全演练记录:

针对MIMS的伪源彩信攻击、垃圾彩信政击、强制订购、手机病毒等攻击制定业务攻击应意预案,并定期进行演练,形成安全演练记录;一定期进行应急预案更新。

6.5.3日志管理

MMS系统日志管理要求如下:

一一对彩信发送的话单记录进行采集与集中保存,并定期对可疑的彩信发送记录进行审计一对MMS系统管理的操作月志进行采集与集中保存,并定期对可疑的MMS非授权管理操作进行审计。

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。

中华人民共和国通信行业标准

YD/T 2249-2011

多媒体消息服务(MMS)

系统安全框架指南

Multimedia message service system security framework guidebook2011-06-01 发布

2011-06-01实施

中华人民共和国工业和信息化部发布前言·

1范围

规范性引用文件:

3术语、定义和缩略语·

3.1术语和定义·

3.2缩酪语·

4MIMS系统安余框架.

4.1概述

4.2MMS系统安全框架的拓扑结构5MMS安金威分析-.

5.1业务应用安全威胁

5.2网络拓扑安全威胁:

5.3IT基础设施安全威胁www.bzxz.net

5.4物理设施安全威胁

6MMS系统安全要求

6.1业务应用安全要求·

6.2网络拆扑安全要求

6.3IT基础设施安全要求.

6.4物理安全要求

6.5安全运管管理要求

附录A(资料性附录)MMS系统典型外部接口参考文献·

TTKNKACA

YD/T 2249-2011

本标准按照GB/T1.1-2009给出的规起草。本标准由中国通信标准化协会提出并归口。YD/T 2249-2011

本标准起草单位:国家计算机网络应急技术处理协调中心、恒安嘉新(北京)科技有限公司。子敏、何清林、郭代飞、张晓明、杨满志、王维晟、闽。本标准主要起草人:舒

TTKONKACA

1范围

多媒体消息服务(MMS)系统安全框架指南YD/T 2249-2011

本标准规定了移动通信网多媒体消息(MMS)系统的安全框架,从IT基础设施安全、网络拓扑安全、业务应用安全、物理设施安全和安全运营管理等方面提出了MMS系统的安全实施与管理方面的要來

本标准适用于数字蜂离移动通信网承载的多媒体消息服务系统。2规范性引用文件

下列文件对于本文件的应用是必不可少的。凡是注日期的引用文件,议所注日期的版本适用于本文件。凡是不注日期的引用文件,其最新版本(包括所有的修改单)适用丁求文件。YD/T1498-2006

数字蜂离移动通信网多媒体消息业务《MMS)接口技术塑水YD/T1533.1-2006商定网多媒体消息业务技术要求第1部分:多媒体消息中心(MMSC)设备YD/T1821

YD/T 2057

YD5002

YD 5098-2005

3术语、定义和缩略语

3.1术语和定义

通信中心机房环境条件要求

通信机房安企臂理总体要求

邮电建筑防火设计标准

通信局(站)防需与接地工程设计规范下列术语和庭义适用于木文件。3.1.1

服务提供商Service Provider

提供基于多媒体消息服务提供业务的机构。3.1.2

网管信息采集设备ManagementInfomationGatheringDevice部署于MMS系统中用于采集MMS系统的运行状态信息和性能信息,并传输到网管系统。3.1.3

话单服务器BillingServer

部署于MMS系统中,用F采集MMS系统中用户彩信发送详细话单的设备,并传输到BOSS系统的计费服务器中。

3.2缩略语

下列缩略语适用于本文件。

Domain Nale Server

GatewayGPRSSupportNode

TTTKONYKAA

域名服务器

网关GPRS支持节点

YD/T2249-2011

MSISDN

TD-SCDMA

General Packet Radio ServiceHyperText TransferProtocol

International Mobile Subscriber IdentificationMultimedia MessagingService

Mobile Station

MobileStationISDNNumber

Short Message Service

Service Provider

UruiformResourceLocator

TimeDivisionSynchronous CodeDivisionMultipleAccessWideband Code Division Multiple AccessWireless Session Protocol

WirelessTransactionProtocol

4MMS系统安全框架

4.1概述

通用分组无线业务

超文本传送协议

国际移动用户识别码

多媒体消息服务

移动台

移动用户国际号码

短消息业务

服务提供商

统一资源定位

时分同步码分多址

宽带码分多址

无线会话协议

无线事务协议

多媒体消息服务(MMS)主要用于移动终端之间相互传递多媒体数据,日前主要包括视频片段(MPEG-4)、图片(JPEG,GIF87,GIF89,GIF89A)、音乐(MIDI,I-MELODY.AMR)以及文本等多种媒体数据,可同时传送多个数目的多类媒体,并可以和标准的电了邮件系统互联互通。MMS系统结构如图1所示,主要包括彩信中心、彩信网关、数据库、日志服务器、报表服务器、管理服务器、话单服务器、自服务服务器、网络设备和安个设备等(图1中的MM1,MM3、MM4、MM6、MM7、MM8等接口信息参见附录A)。彩信中心作为彩信存储转发的核心服务器,信网关用于MM7接口的服务提供商的接入。

用户数据库

PDNGPAS

WAP网关系统

MMSTM4

件服务器

网管采集设备

管理服务督

服装服务票

自服务服务器

影信限关

话单服务器

计费服务器

图1MMS系统的架构

网管系统

业务服务

提供系统

基于MMS系统的安全特点,MMS安全防护框架包括IT基础设施安全、网络服务安全、业务应用2

TTTKNTKACA

YD/T2249-2011

安全,物理安全和全运营管理等。MMS安全框架的关系如图2所示,物埋环境安全是MMS系统安全的基础:业务应用安全基FIT基础设施和网络拓扑安全:安全运营管理则贯穿整个MMS系统的兼个运营过程。

业务应用安全

网络服务安全

[T基础设施安全

物理环境安·

图2MMS系统安全框架

4.2MMS系统案全握架的拓扑结构4.2.1业务应用安全

MMS系统支持如下类型业务:终端到终端业务、终端到应用业务、应用到终端业务、点对多点业务等。MMS各个业务接口的协议的详细定义见YD/T1498-2006。MMS业务安全包括业务协议、业务防护。业务流程和业务管理等方面的要求。4.2.2网络拓扑安全

MMS系统的接口要求见YD/T1533.1-2006的第6章。MMS系统网络拓扑安全沙及MMS系统内部的安全城划分以及和外部系统接口的安全防护。内部安全域划分包括彩信中心、彩信网关、数据库、日志服务器、报表服务器、管理服务器、话单服务器、自服务服务器和网管信息采集设备等的安全离。MMS系统典型的网络拓扑如图3所示,MMS系统利外部连接的系统包括WAP系统、外部消息系统(比如邮件系统)、其他MMS系统、增值业务提供系统、短信系统、用户数据库、计费系统和网管系统。MMS系统的接口安全涉及MM1接口、MM3接口、MM4接口、MM7接口、短信接口、MM6接[I、计费(MM8)接口和网管接口的安全。外部消息系续

MMS终响

4.2.3IT基础设施安金

WAL系线

短倍系统

其他MMS系统

MMS系娆

用广数据库

图3MMS系统网络拓扑结构

计费系统

网管系统

值业务

提供系统

MMS系统IT基础设施包括土机操作系统、数据库,网络设备和安全设备等。彩信中心、数据库、管理服务器和统计服务器以及其他的辅助设备主要基通用操作系统Linux,Solaris,AIXWindows,通用操作系统的安全性将直接影瞻整个MMS系统的安企性。3

TTTKAONATKACA

YD/T2249-2011

数据库用于保存话单、日志等信息:数据库和MMS系统的运行和维护紧密相关。MMS系统的所有设备通过网络设备连接,并通过安全设备进行安全域隔离和安全防护,因此这些设备的基础配置安全性也是MMS系统安全的基础。4.2.4物理安全

物理安全包括构成MMS系统的物理环境及设备设施相关的安全性。4.2.5安全运营管理

安全运营管理包括MMS系统的IT基础设施、网络拓扑、业务应用和物环境的安全管理,涉及的内容包括安全制度、流程和安全管理人员、安全应急、安全监控、评估优化等。5MMS安全威胁分析

5.1业务应用安全威胁

5.1.1业务协议安全戚助

MIMS系统为移动终端提供代理服务的协议主要基于HTTP的MM1、MM7接口协议和基于SMTP的MM3利MM4接口协议。基于这些协议对MMS系统进行畸形数据包或大流鼠攻击,可能对MMS系统造成性能下降,拒绝服务、缓冲区溢出等可能的后果,影率MMS系统的正常服务。5.1.2MMS业务安全威胁

利用MMS系统的MMI接口、MM4按接口和MM7接口的访问控制不足,通过非授权接入MMS系统,有可能发送假冒或垃圾的彩信。

通过M1接、MM4接口和MM7接口发送彩信病我,可在移动终端中间迅速传播手机病毒,对用户造成话费损失并影响运营商的网络性能及品牌。利用业务流氧控制不足,可以发送大量的垃圾彩信信息,骚扰用户并影响网络的性能,5.1.3业务流程安全威

MIMS业务流程要有彩信内穿处理流程、话单处理流程和订购业务流程。彩信系统保存的用户发送的彩信内容如果泄露的话,会严重侵犯用户的隐私。利用话单处理流程的漏洞,有可能会泄露用户发送彩信的记录。利用日志处理流程的漏洞,通过窃取彩信系统的运行日志从而泄露彩信系统的信息。5.1.4业务管理安全威助

利用业务管理接口的访问控制不足可以访问MMS系统的业务管理配置,可以非授权替改业务配置、窃取用户信良和系统信息甚至关闭系统服务。彩信中心可以通过保存用户发送彩信的记录并生成话单来对用户进行计费,通过非授权访问彩信中心的话单并删除用户彩信话单,可以使某些用户免费使用彩信服务:而如果非授权篡改彩信中心的话单则有可能使某些用户出现过计费。5.2网络拓扑安全威胁

利用内部安全域隔离不足,攻击者可以通过渗透一台MMS系统的设备从而向所有MMS系统的设备发起攻击,从而可以窃听业务流量和管理流,甚至可以漆透到彩信中心服务器进行业务配置和彩信内容等的窃取和算改,比如渗透到话单服务器可以访问到彩信中心服务器的管理接口,进而非授权修改彩信中心服务器的关键配置文件。

TTTKAONYKACA

YD/T2249-2011

利用MMS系统对外接口的防护不足,可以非授权访问到MMS系统的内部设备或其他的接口,比如利用在互联网上开放的网管接口的安全滞洞可以远程非授权接入彩信中心系统进行安全攻击。5.3IT基础设施安全威胁

MIMS系统面临的IT基础设施安全威助涉及主机操作系统、数据库、网络设备和安全设备等面临的可能的安全攻击。

通过非授权访问操作系统进而破坏、删除操作系统的文件或服务从而造成操作系统不可用:通过篡改关链配置文件影响操作系统的正常行为,从而影响MMS系统提供正常服务。通过破坏数据库的正常运行或直接中断存储数据库的连接,使MMS系统的日志和话单存取出现异常:甚至出现服务中断:通过窃取数据库的信息造成用户信息或系统信息的泄露:而删除数据库数据或文件则会造成循息丢失。

通过删除、中断、关闭或修改配置等破坏网络设备的正常运行可以影响MMS系统的服务能力,甚至使整个MMS系统瘫痪:通过窃取网络设备的系统信息可以泄露WAP系统的拓扑信息。通过接透安全设备来修改安全设备的配置、降低安全设备的性能、中断或关闭安全设备,可以降低整个MMS系统的安全性,从而影响MMS系统的服务,甚至使整个MMS系统的服务瘫痪。5.4物理设施安全威胁

MMS系统虏在的物理环境可能出现的水惠、电力不足或中断、地黛、雷击、火灾、静电电击等安全威助,可对MMS系统的设备造成部分损坏或完全损坏,从而降低MMS系统的性能或破坏MMS系统的股务能力。另外,物理上非授权的访问、修改或破坏也会对MMS系统的服务造成影响或引起信息泄露。6MMS 系统安全要求

6.1业务应用安全要求

6.1.1协设实现安全

业务协议安全主要指MMS系统提供的MM1点对点彩信、MM3彩信传输、MM4不同彩信中心间的彩信传输协议和MM7接入彩信的所有业务协议的健壮性和可靠性。业务协议安全要求如下:-能监测或拒绝MM3和MM4接口的SMTP的超长数据包及畸形数据包;能监测或拒绝MIM1、MM7接口的HTrP的超长数据包及畸形数据包:能监测或拒绝MM8接口的FTP协议的超长数据包及裔形数据包;一对于各业务接口协议的大流量洪水攻击,MMS系统能够保证系统的可维性,并可以自动进行流雄限。

6.12MMS业务流程安全

MMS系统支持如下类型业务:终端到终端业务、终端到应用业务、应用到终端业务、非MMS终端业务。MIMS业务安全要求如下。a)终端到终端彩信业务

一一应对发送彩信的终端的手机号码进行验证:防止非法手机号或合法终端假冒别的终端发送彩信:一在终端彩信发送过程中,应防止彩信被窃取,造成用户信息泄露;一一应确保只有具正的目标终端才能从彩信系统中提取相应彩信:一应对终端发送的彩信的频率和每天发送的彩信数量进行控制,防止发送大的垃圾彩信,或发送大流量的彩信对系统性能造成影响:5

TTIKANYKACA

YD/T2249-2011

一应对点对多点彩借业务可一次发送的彩数量进行限制,防止被利用来发送大望的垃圾彩信,影响彩信系统的性能:

一一应对每天能发送的点对多点彩信的数量进行限制,避免被利用来发送大量垃圾彩信。一对终端到终端彩信内容进行监测,对发现的手机病毒或垃圾彩信内容进行记录与告警,并进行过滤。

b)然端到应用彩信业务

一应对终端发送的彩信的源号码进行验证,避免假冒其他终端向应用发送彩信,出现恶意计费。一一对终端到应用彩信内容进行监测,对发现的手机病毒或垃圾彩信内容进行记录与告警,并进行过滤。

)成用到终端彩信业务

一-成确保只有合法的彩信增值业务服务器才能接入到彩信系统,防止假冒的彩信终端接入到MM接口发送彩宿:

一对接入MM7接口发送彩信的增值业务服务器的源号码进行验证,防正假冒别的增值业务服务器发送彩信:

一械限制增值业务服务器发送彩信的流量:防止被利用来发送大流量的彩信:一一成限制接入MM7接口的增值业务服务器发送的彩信的大小,避免发送超大的彩信信息:一成保存增值业务服务器发送的彩信内容,用于审计;一--对应用到终端彩信内容进行监测,对发现的手机病毒或垃圾彩信内察进行记录与告警,并进行过滤。

d)非MMS终端业务

一应确保保存在非MMS终竭系统中的彩信的安全,避免被非授权访问造成用户彩信的泄露;一应确保只有彩信发送的目的用户习能从非MMS终端系统提取彩信:e)其他MMS接口彩信业务

应对彩信系统间通过MM4接口发送的彩信的源IP地址进行访问控制,防止攻击者假冒其他彩信索统通过MM4接口发送伪源彩信:一-对彩信系统间通过MM4接口发送的彩信内容进行监测,对发现的手机病毒或垃圾彩信内容进行记录与告警,并进行过滤。

6.1.3MMS业务流程安全

a)彩信内容处理流程

一应限制彩信内容在彩信系统保存的时间,避免彩信长时间保存在彩信系统中,以免造成彩信信息泄露的凤险,并防止影响系统的性能:一应避免彩信内容被非授权的实体访问,造成彩信内容的泄露:一彩信内容被目标用户提取后,彩信系统应确保该彩信内容不再被别的用户提取:一对访问彩信内容的操作进行口志记录,并定期进行审计,防止可疑的彩信内容访问操作。b)话单处理流程

-确保只有被授权的实体才能访问MMIS话单,采用静态口令或动态口令等认证技术对访问MMS话单的实体进行认证,防止因通话详单被非授权改,出现免让费或过计费:6

TTTKAONTKACA

YD/T2249-2011

-成控制访问MMS记单的实体的权跟,避免话单处现实公被用于访问MMS系绕的其他服务与进一应对话单的完整性进行监避,止非授权修改话单内容,一应保存话单被访问或处理过程的操作记录,并可以逊行审计。c)订购业务流程

对终端订购彩借业务的请求进行验证,防上假置别的终端进行彩信业务订购迹过采交互认证及一次确认等方式,确保!有含法的用户才能发起订购请求:对用户使用订购的彩信业务的过程逊行整权与记求,避免出现过让费战免计费的攻击:一通过对彩信系统的内部的证程进行监测,及时发现并阻止恶意订赔款件发起强制假冒订购请求:……对用户订购的详组话单进行记求,并定期送行审计6.1.4业务管理安全

业务管理安全要求如下:

应通过访问控制和认证施确保只有可信的实体才能访问业务管理接口:成对业务管理的账号班行分权限管理:一应对业务管理操作进行巨志记录并保证计录的完整性从而用卡审证:通过加密协议接入笠理接口进行业务管理操作,比如SSH或HITPS协议:-证对关键的业务配置文件进行完整性检测与保护:应防山通理业务管蹈接口泄露导的信息,比如话单数据。6.2网络拓扑安全要求

6.2.1MMS系统安全域划分

对MMS系统内部设备划分安全域,如图4所示,内部划分为核心域、管理域、接入域1和接入域2.对MMS系统的业务平而利管理平面进行隔离,各了域之间报据业务需求进行安全隔离,外能消息系频

MMS终端

WAP.系统

统有系统

其池MMS系统

接心或

彩信中心

接入域1

服务服务器

彩临网关

增值务所法系统

核入2

两管求集改备

新书服务券

旨理服务器

H志服务器

报长联务器

图4MMS系统安全域划分示意

TKNTKACA

网许统

计费系统

YD/T2249-2011

6.2.2MMS系统内部安全要求

根据图4所示,把MMS系统划分成4个子域:一—彩信中心和数据库为MMS系统最核心的设备,划分在核心域,在数据流上设置双向访问控制策略。

一彩信网关用于彩信增值业务提供系统的接入,划分在接入域1:自服务服务器用用户远程接入到彩信系统进行个性化配置,也是放在接入域1。一网管采集设备和话单服务器分别与网管系统和计费系统连接,划分在接入域2.一管理服务器、日志服务器和报表服务器等划分在管理域。安全域间的安全策略应满足如下原则;一安全域间不应使用anytoany或anytohost的安全策略;一应避免采用从接入域1到其他安全域某台主机telnet、ssh、ftp的全通策璐:—应避免采用从接入域2到其他安全域某台主机telnet、ssh、ftp的全通策略;一—默认安全策略或显式定义安全策略拒绝一切无关的安全域之间互访的流量:一应当限制管现域访问核心域或接入域1的业务服务端口。6.2.3MMS系统外部接口安全要求在现网上MMS系统的典型外部接口包括MM1接口、MM3接口、MM4接口、MM6接口、MIM7接口,短信接口、网管接口等,MMS系统的详细外部接口定义参见附录A,应根据外部接口的业务带求进行访问控制和流量分离,防止道过某一外部接口访问MMS系统的其他竭口。外部接门的访问控制和流量分离应满足如下原则:一外部接口的访问控制应符合最小安全权限原则,只开放外部接口相关业务的端口和服务:—避免使用通过外部接口到内部主机的anytouny或anytohost的安全策略:—避免通过网管和MM8等管谨接口访问到MMS系统的业务接口:应避免通过MM1接口、MM3接口、MM7接口、短信接口访问到MMS系统的管理接口:应通过P地址自名单等安全策略,确保只有合法的主机通过外部接口访问到MMS系统;一应限制通过短信接口和MM6接口向WAP网关系统主动发起访问请求:默认安全策略或显式定义安全策略拒绝“切无关的访问MMS系统外部按口的流量。6.3IT基础设施安全要求

6.3.1操作系统安全要求

操作系统的安全要求如下:

应采用静态口令、动态口令或指纹认证等认证技术对访问操作系统的实体进行认证应通过访问控制确保只有可信的P地址的终端才能访间操作系统:不同的用户应分配不向的账号,避免不同用户间共享账号:一一应删除或锁定与设备运行、维扩等工作无关的账号:一一限制具备超级管理员权限的用户远程登录。远程执行管理员权限操作,应先以普通权限用广远程登录,再切换到超级管理员权限账号后执行相应操作:一一-在设备权限配置能力内,根据用户的业务需要,配置其所需的最小权限;一应配置日志记录功能,对用户登录和操作使用的账号、登录时间、远程登录时使用的IP地址8

以及所进行的操作进行记录。

6.3.2数据库安全要求

数据库安全要求如下:

一通过认证和访问控制措施确保只有可信的实体才能访问数据库,一一在数据库权限配置能力内,根据用户的业务带要,配置其所需的最小权限一使用数据库角色来管理对象的权限;一启用数据字典保护,只有超级管理员权限的用户才能访问数据字典基础表:YD/T 2249-2011

一一数据库应配置日志功能,对用户登录进行记录,记录内容包括用户登录使用的账号、登录是否成功、登录时间以及远程登录时用户使拥的卫地址。6.3.3网络设备和安全设备安全要求网络设备利安金设备的安全要求如下:一应通过认证和访阅控制措施确保只有可信的实体才能访问网络设备和安全设备;一应配盘个较短的登录超时时间,用户在登录超时时间内没有操作将被要求重新登录。一设备应支持远程日志功能,可通过远程日志功能传输到日志服务器:命令行管理和Web远程管理应采用加密协议进行传输,比如SSH、HTTPS等:一对具备consol口的设备,应配置consol口密码保功能。6.4物理安全要求

在机房的物理位置选择、防雷、防火、防膜、防水、防尘、防潮、防静电、电力供、恒温恒湿等方面,应满足YD/T182I、YD 5UD2、YD 5098的相关要求。机房管理应满足YDIT2057的相关要求。6.5安全运营管理要求

6.5.1制定MMS系统安全运营管理制度建立MMS系统的安全运营管理的组织结构,明确安全管理的责任人员,制定MMS系统运营管理的账号口令管理、安全应急、日志管理、系统信息管理、安全监控、评估优化和设备入网的安全流程和安全管理制度。

6.5.2安全应急

MMS系统安全应急要求如下:

针对MMS系统的操作系统,教据库等设备的攻击制定通用攻击应急预案,并定期进行演练,形成安全演练记录:

针对MIMS的伪源彩信攻击、垃圾彩信政击、强制订购、手机病毒等攻击制定业务攻击应意预案,并定期进行演练,形成安全演练记录;一定期进行应急预案更新。

6.5.3日志管理

MMS系统日志管理要求如下:

一一对彩信发送的话单记录进行采集与集中保存,并定期对可疑的彩信发送记录进行审计一对MMS系统管理的操作月志进行采集与集中保存,并定期对可疑的MMS非授权管理操作进行审计。

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。