YD/T 1439-2006

基本信息

标准号: YD/T 1439-2006

中文名称:路由器设备安全测试方法 —— 高端路由器(基于IPv4)

标准类别:通信行业标准(YD)

标准状态:现行

出版语种:简体中文

下载格式:.zip .pdf

下载大小:1030057

标准分类号

关联标准

出版信息

相关单位信息

标准简介

YD/T 1439-2006.Router security test methods - high end router(IPv4).

1范围

YD/T 1439规定了高端路由器涉及网络与信息安全方面的测试内容,包括数据转发平面安全测试、路由/控制平面安全测试和管理平面安全测试。

YD/T 1439适用于基于IPv4的高端路由器设备。

2规范性引用文件

下列文件中的条款通过本标准的引用而成为本标准的条款。凡是注日期的引用文件,其随后所有的修改单(不包括勘误的内容)或修订版均不适用于本标准,然而,鼓励根据本标准达成协议的各方研究是否可使用这些文件的最新版本。凡是不注日期的引用文件,其最新版本适用于本标准。

YD/T 1359-2005路由器设备安全技术要求一一高端路由器 (基于IPv4 )

YD/T 1467-2006IP安全协议( IPSec)测试方法

IETF RFC3412简单网管协议( SNMP )的消息处理和发送;

IETF RFC3413简单网管协议( SNMP)应用

IETF RFC3414简单网管协议版本3 ( SNMPv3 )中基于用户的安全模型(USM )

ETF草案SSH协议框架

ETF草案SSH传输层协议

IETF草案SSH认证协议

IETF草案SSH连接协议

3缩略语与定义

下列缩略语和定义适用于本标准。

3.1 缩略语

ACL Access Control List 访问控制列表

1范围

YD/T 1439规定了高端路由器涉及网络与信息安全方面的测试内容,包括数据转发平面安全测试、路由/控制平面安全测试和管理平面安全测试。

YD/T 1439适用于基于IPv4的高端路由器设备。

2规范性引用文件

下列文件中的条款通过本标准的引用而成为本标准的条款。凡是注日期的引用文件,其随后所有的修改单(不包括勘误的内容)或修订版均不适用于本标准,然而,鼓励根据本标准达成协议的各方研究是否可使用这些文件的最新版本。凡是不注日期的引用文件,其最新版本适用于本标准。

YD/T 1359-2005路由器设备安全技术要求一一高端路由器 (基于IPv4 )

YD/T 1467-2006IP安全协议( IPSec)测试方法

IETF RFC3412简单网管协议( SNMP )的消息处理和发送;

IETF RFC3413简单网管协议( SNMP)应用

IETF RFC3414简单网管协议版本3 ( SNMPv3 )中基于用户的安全模型(USM )

ETF草案SSH协议框架

ETF草案SSH传输层协议

IETF草案SSH认证协议

IETF草案SSH连接协议

3缩略语与定义

下列缩略语和定义适用于本标准。

3.1 缩略语

ACL Access Control List 访问控制列表

标准图片预览

标准内容

ICS 33.040

中华人民共和国通信行业标准

YD/T 1439-2006

路由器设备安全测试方法

高端路由器(基于IPV4)

Router security test methods-high end router(lPv4)2006-05-31 发布

2006-10-01实施

中华人民共和国信息产业部发布前言

1范围·

2规范性引[用文件-

3缩略语与定义

3.1缩略语

3.2定义·

4测试环境

数据转发平面安全测试

卫Sec协议测试

常见网络攻击抵抗能力测试·

URPF 功能测试.

访问控制列表(ACL)测试-

网络地址翻译(NAT)测试

流量控制功能测试

6路由/控制平面安全测试·.

路由协议安全测试

TCP/IP协议安全测试

MPLSVPN安全测试

路由过滤功能测试

管理平面安全试

端口镜像

访问控制安全测试.·

SNMPv3功能测试-

安全审计功能测试·

KAOIKAa

YD/T 1439-2006

YD/T1439-2006

本标准是“支持Pv4的路由器”系列标准之一,本系列标准的结构和名称预计如下;1.路由器设备技术要求一—中低端路由器2. 路由器测试方法一中低端路由器3.路由器设备技术要求一--高端路由器4.路由器测试方法高端路由器

5.路由器设备安全技术要求-—中低端路由器(基于IPv4)6.路由器设备安全测试方法一中低端路由器(基于IPv4)7.路由器设备安全技术要求—高端路由器(基于IPv4)8.路由器设备安全测试方法一高端路由器(基于IPv4)本标准与《路由器设备安全技术要求一高端路由器(基于Pv4)》配套使用。与本标准相关的还有“支持IPv6的路出器”系列标准,该系列标准的结构和名称预计如下:1.IPv6网络设备技术要求-支持IPv6的边缘路由器2.IPv6网络设备测试方法—支持IPv6的边缘路由器3.IPv6网络设备技术要求支持IPv6的核心路出器4.IPv6网络设备测试方法支持IPv6的核心路由器本标准由中国通信标准化协会提出并归口。本标准主要起草单位:信息产业部电信研究院本标准主要起草人:高巍魏亮田辉马科1范围

YD/T 1439-2006

路由器设备安全测试方法一高端路由器(基于IPV4)本标准规定了高端踏由器涉及网络与信息安全方面的测试内容,包括数据转发平面安全测试,路由!控制平面安全测试和管理平面安全测试。本标准适用于基于Pv4的高端路由器设备。2规范性引用文件

下列文件中的条款通过本标准的引用而成为本标谁的条款。,凡是注日期的用文件,其随后所有的修改单(不包括勘误的内容)或修订版均不适用于本标准,然而,鼓励根据本标准达成协议的各方研究是否可使用这些文件的最新版本,凡是不注百期的引用文作,其最新版本适用于本标准。YD/T 1359-2005

YD/T 1467-2006

ETFRFC3412

ETFRFC3413

IETF RFC3414

ETF草案

IETF草案

ETF草案

IEFF草案

3缩略语与定义

路由器设备安全技术要求—高端路由器(基于P科)P安全协议(IPSec)测试方法

简单网管协议(SNMP)的消息处理和发送简单网管协议(SNMP)应用

简单网管协议版本3(SNMPv3)中基于用户的安全模型(USM)SSH协议框架

SSH传输层协议

SSH认证协议

SSH连接协议

下列缩略语和定义适用于本标难。3.1缔略语

Aecess Control List

Barder Gate way Prctocol

Customer Edge

Device Under Test

Internet Conrol Message Portcco!Internet Protocol

IPSecurity

访问控制刻表

边界网关协议

用户边界设备

被测设备

因特网控制消息协议

因特网协议

P安金机制

Intermediate System to Intermediate System Protocol 中间系统到中间系统协议MuitiProtocol Label Switch

Netwcrk Address Purt TranslationKAOIKA

多协议标记交换

网络地址端口翻译

YD/T 1439-2006

3.2定义

NelworkAddressTranslation

Open Shortest Path First

Provider Edge

Route Information Protoco!

Secure SHell Protocol

Transport Control Protocol

User Data Protocol

Unicast ReversePathForwardingVirtual Pri vate Network

网络地址翻译

开敬最短路径优先协议

网络边界设备

路由信息协议

安全外壳协设

传输控制协议

用户数据报协议

单播逆向路径转发

虚拟专用网免费标准bzxz.net

全局ACL:一种ACL配置方式,在设备全局模式下进行ACL配置,且该ACL条目在设备所有接口上生效。

4到试环境

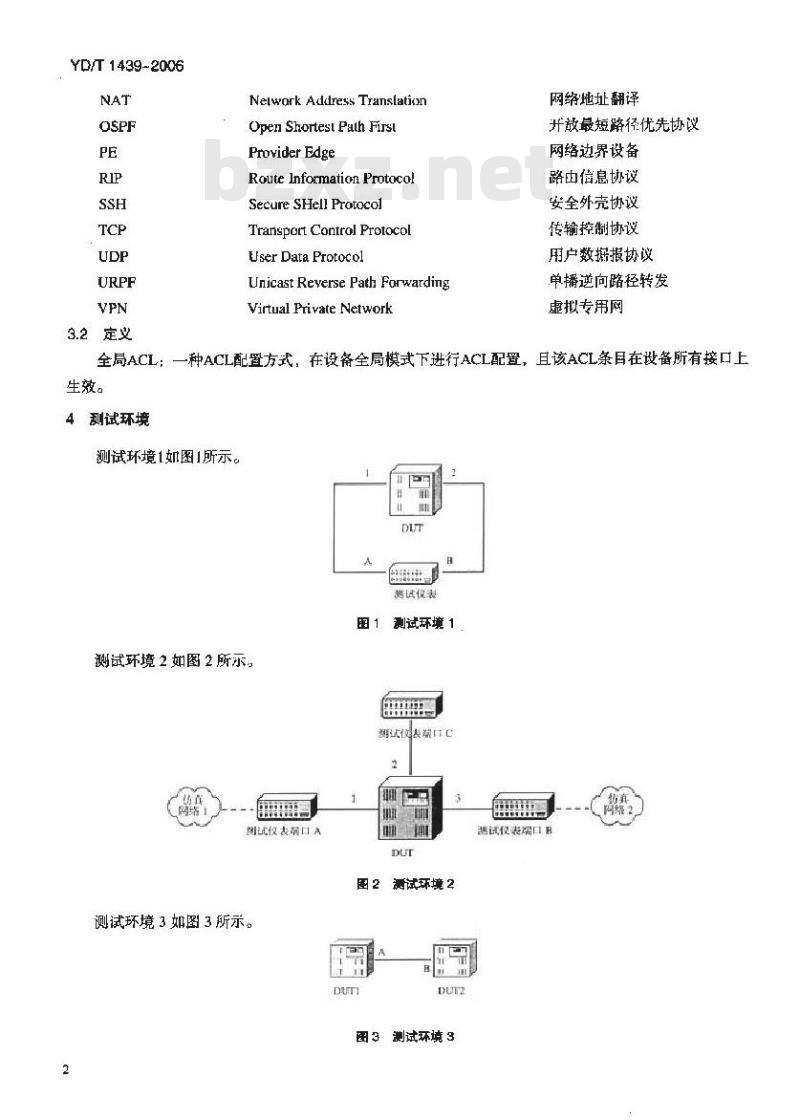

测试环境1如图1所示。

离试仅装

测试环境2如图2所示。

测试环境 1

测试健表端口C

创试仪表菊口A

测试环境3如图3所示。

图 2 测试环境 2

图 3 测试环境 3

遇试便表端口B

网器2

测试环境4如图4期示,

测试环境5如圈5所示。

图 4 测试环境 4

日志服务器

图 5 测试环境 5

以上各图中测试仪表与DU间均采用同种接口相连。5数据转发平面安全测试

YD/T1439-2006

高端路由器的数据转发平面负责处理进人设备的流量。基于流量或基于对报文中字段的非法使用所形成的攻击会占用设备大星的处理时间,使路由器的可用性降低,基至崩溃;或者对与路由器连接的其他网络设备或主机造成攻击。对高端路由器数据转发平面的安全测试生要包括Sec协议测试,对常见网络攻击的抵抗能力测试、访间控制列表功能测试以及网络地址翻译功能测试。5.1IPSec协议测试

IPSec协议测试内容参见YD/T1467-20K06《IP安全协议(IPSec)测试方法》。KAOIKA

YD/T 1439-2006

5.2常见网络攻击抵抗能力测试

测试编号:1

测试项目:抗大流量攻击能力测试测试目的:检验DUT处理大流量数据的能力测试配置:测试环境1

测试过程:

(1)按测试环境连接设备;

(2)从测试仪表端口A问测试仪表端口B以线速发送数据包:(3)DUT启用动态路由协议,从测试仪表端口A向DUT建立协议邻居关系:(4)停止步骤(2)中数据包的发送:(5)从测试仪表端口A向DUT的坏回地址以线速发送数据包:【6】从测试仪表端口A向DUT建文协议邻居关系.预期结果:在步骤(3)和(6)中,测试仪表与DUT间应能正常建立协议邻居关系,不受端口上流量的影响。

判定顷则:应符合预期结果要求,否则为不合格。测诚编号:2

测试项耳:畸形包处理能力测试测试目的:捡验DUT处理畸形数据包的能力测试配置:测试环境1

测试过程:

(1)接测试环境连接设备:

(2)从测试仪表端口A向测试仪表端口B发送小于接口速率的背景流量:(3)由仪表端口A以端口剩余带宽速率向DUT1端口发送报文长度(包括IP包头)大于65535字节的 ICMP ECHO Request 报文(Ping of Death攻击仿真报文);(4)停止步骤(3)中报文的发送,由仪表端口A向DUT环回地址发送多个Offset字段重登的P报文(Teardrop攻击伤真报文);

(5)停止步骤(4)中报文的发送,由仪表端I1A向仪表端口B发送链路层错误(如以太网的FCS错误顿)报交:

(6)停止步骤(5)中报文的发送,由仪表端口A向仪表端口B发送长小于64字节(以太网链路)的超短顿(Runt);

(7)停止步骤(6)中报文的发送,由仪表端口 A向仪表端口B发送长度大于链路MTU的超长顿(Giant):(8)停止步骤(7)中报文的发送,在DUT上启用OSPF路由协议,并由仪表端口A与DUT建立OSPF邻居关系,出仪表端口 A向 DUT发送错误的 OSPF Update(如带有错误 Router ID)报文。预期结果:

(1)在步骤(3)中,攻击报文应被丢弃,记录攻击对背景流量的影响:(2)在步骤(4)中,攻击报文应被丢弃,记录攻击对背景流量的影响:(3)在步骤(5)中,错误帧应被丢弃,并在错误日志中有相应记录,记录攻击对背景流量的影响;(4)在步骤(6)中,超短愤应被丢弃,并提供统计数据,记录攻击对背景流量的影响:(5)在步骤(7)中,超长顿应被丢弃,并提供统计数据,记录攻击对背景流量的影响:(6)在步骤(8)中,应不接受错误的Update报文。判定原则:应符合预期结果要求,否则为不合栉。测试编号:3

测试项目:Ping Flood攻击处理能力测试(可选)测试月的:检验DT处理PingFlorxl攻击的能力测试配置:测试环境2

测试过程;

(1)按测试环境连接设备:

(2)仪表端ITB与DUT建立OSPF邻居关系,J向DUT通告到网络2的路由:YD/T 1439-2006

【3】从测试仪表端口A向网络2中的某个1P地址以小于端口速率的流量发送背景流量,并验证仪表端口B上流量能够正常接收:

(4)从测试议表端口C向DLT坏回地址以端口线速发送ICMPECHORequesi数据包:(5)停止步骤(4)中流量的发送,从测试仪表端口C向网络2中的某个P地址以端口线速发送ICMPECHORequest数据包。

预期结果:

(1)在步骤(4)中,DUT应对超量ICMP报文进行丢弃或限速,记录攻击对背景流量的影响:(2)在步骤(5)中,DUT应对超量ICMP报文进行丢弃或限速,记录攻击对背景流量的影响。判定原则:应符合预期结果要求,否则为不合格。测试编号:4

测试项国:SYNFlood攻击处理能力测试测试月的:检验DUT处理SYNFlood攻击的能力测试配置:测试环境2

测试过程:

【1)按测试坏境连接设备:

(2)仪表端口A和B分别与DUT建V.OSPF邻居关系,并向DUT通告到网络1和网络2的路由;(3)从测试仪表端口A向网络2中的某个IP地址以小于端门速率的流量发送背景流量,并验证仪表端[IB上流尽能够正常接收;

(4)以测试仪表端口C向网络2中的某个IP地址以端口剩余带宽发送TCPSYN数据包,数据包源地址为网络1中的某个地址;

(5)停止步骤(4)中流量的发送,从测试仪表端口C.向DUT环回地址上已开放的端IT以端口剩余带宽发送TCPSYN数据包,数据包源地址为网络1中的某个地址。预期结果:在步骤(4)和(5)中,DUT应对过量TCPSYN报文进行丢弃或降低优先级的排队处理,记录攻击对背景流量的影响。

判定原则:DUT可以对过量TCP SYN报文进行丢弃或降低优先级的排队处理,背景流的流量和时延应不会受到严重影响。

TKAONIKAa

YD/T 1439-2006

测试编号:5

测试项目:Smurf 攻击处理能力测试测试目的:检验DUT处理Sumurf 攻击的能力测试配置:测试环境2

测试过程:

(「)按测试环境连接设备:

(2)仪表端口 A 和 B:分别与 DUT 建立 OSPF邻居关系,并向 DUT通告到网络 1 和网络 2 的路由;(3)从卿试仪表端口A向网络2中的某个P证以小于端口速率的统量发送背景流量,并验证仪表端口B上流量能够正常接收;

(4)从测试仪表端口C向网络1中的某个P地址以端口线速发送ICMPECHORequest数据包,数据包源地址为网络2的有限广播地址:(5)停止步骤(4)中流量的发送,从测试仪表端口C向DUT的环回地址以端口线速发送ICMPECHORequest数据包,数据包源地址为网络2的有限广播地址:(6)停止步骤(5)中流量的发送,从测试仪表端口C向网络1以端口线速发送ICMPECHORequest数据包,数据包源地址为网络2中的某个卫地址,目的地址为网络1的有限广播地址。预期结果:步骤(4)到(6)中,DUT应对ICMP报文进行丢弃,记录攻击对背景流量的影响。判定原则;应符合预期结果要求,否则为不合格:5.3URPF 功能测试

测试编号:6

测试项目:严格URPF功能测试

测试目的:检验DUT实现严格URPF功能测试配置:测试环境2

衡试过程:

(1)按测试环境连接设备:

(2)仪表端口 A和 B分别与 DUT建立 OSPF邻居关系:并向 DUT 通告到网络 1和网络 2 的路由,并发送流量验证路由的有效性,在DUT上为地址A.A.A.0/24配置到测试仪表端口A的静态路由:(3)在DUT上启用严格URPF;

(4)从仪表端口A向仪表端[1B发送数据包,数据包源地址为网络1中的地址:(5)停止步骤4)中数据流的发送,从仪表端口A向仪表端口B发送数据包,数据包源地址为A.A,A,X:(6)停止步骤(5)中数据流的发送,从仪表端口A向仪表端口B发送数据包,数据包源地址为B.B.B.B(在路由器路由表中不存在到该地址的路的)预期结果:

(1)在步骤(4)中,仪表端口B应可以收到测试数据包:(2)在步骤(5)和(6)中,仅表端口B不能收到测试数据包。判定源则:应符合预期结果要求,否则为不合格。测试编号:7

測试项目:松散URPF功能测试

测试目的:检验DUT实现松散URPF功能测试配置:测试环境2

测试过程:

(1)按测试环境连接设备:

Y/T 1439-2006

(2)仪表端口A和B分别与DUT立OSPF邻居关系,并问DUT通告到网络1和网络2的路由并发送流量验证路由的有效性,在DUT 上为地址 A.A,A.0/24配置到测试仪表端口 C的静态路由:(3)在DUT上启用松散URPP;

(4)从仪表端口A向仪表端口B发送数据包,数据包源地址为网络1中的地址(5)停止步骤4)中数据流的发送,以仪表端口A向仪表端口B发送数据包,数据包源地址为A.A.A.X:(6)停止步骤(5)中数据流的发送,从仪表端口A间仪表端口B发送数据包,数据包源地址为B.B.B.B【在路由器路由表中不存在到该地址的路由预期结果:

(1)在步骤(4)和(5)中,仪表端口B应可以收到测试数据包:(2)在步骤(6)中,仪表端口B不能收到测试数据包。判定原则:应符合预期结果要求,否则为不合格测试编号;爷

测试项目:基于ACL的URPF功能测试测试目的:检验 DUT实现基丁 ACL 的 URPF功能测试配置:测试环境2

测试过程:

(1)按测试环境连接设备:

(2)仪表端口A和B分别与DUT建立OSPF邻居关系,并向DUT通告到网络1和网络2的路由,并发送流量验证路由的有效性,在DUT上为地址A.A.A.0/24配置到测试仪表端口C的静态路由;(3)在DUT上启用基于ACL的URPF,并配置ACL条目拒绝源地址为A.A.A.Y的数据包;(4)从仪表端A向仪表端口B发送数据包,数据包源地址为网络1中的地址:(5)停止步骤4)中数据流的发送,从仪表端口A向仪表端口B发送数据包,数据包源地址为A.A.A.X;(6)停止步骤5)中数据流的发送,从仪表端口A向仪表端ⅡB发送数据包,数据包源地址为A.A.A.Y;(7)停止步骤(6)中数据流的发送,从仪表端口A向仪表端口B发送数据包,数据包源地址为B.B.B.B(在路由器路由表中不存在到该地址的路由)。预期结果:

(1)在步骤(4)和(5)中,仪表端口B应可以收到测试数据包;(2)在步骤(6)和(7)中,仪表端口B不能收到测试数据包。判定原则:应符合预期结果要求,否则为不合格。YKAONTKAa

YD/T 1439-2006

5.4访问控制列表【ACL】测试

测试编专:9

测试项目:基于源地址的 ACL 测试测试目的:检验DUT是否实现基于源地址的ACL测试配置:测试坏境!

测试过程:

(」)按测试环境连接设备:

(2)在DUT上配置基于源地址的ACL(拒绝)条日(3)从仪表端口A向仪表端口B发送符合过滤条件的P包:(4)从仪表端1.1A向仪表端口B发送不符合过滤条件的IP包。预期续果:

(1)在步骤(3)中,仪表端口B没有收到数据包;(2)在步骤(4)中,仪表端B可以收到数据包。判定原则:应符合预期结果要求,否则为不合格。测试编号:10

测试项目:基丁目的地址的ACL测试测试目的:检验 DUT是否实现基于目的地址的 ACL测试配置:测试环境

测试过程:

([)按测试环境连接设备;

(2)在DUT上配置基于目的地址的ACL(拒绝)条目;(3)从仪表端口A向仪表端口B发送符合过滤条件的P包:(4)从仪表端口A向仪表端口B发送不符合过滤条件的P包,预期结果:

(1)在步骤(3)中,仪表端口 B没有收到数据包:(2)在步螺(4)中,仪表端口B可以收到数据包,判定原则:应符合预期结果要求,否则为不合格。测试编号:11

测试项目:基于协议类型的 ACL测试测试的:检验DLFT是否实现基于协议类型的ACL测试配置:测试环境1

测试过程:

(1)按测试环境连接设备;

(2)在 DUT 上配置基于协议类型的ACL(拒绝)条目;(3)从仪表端口A向仪表端口B发送符合过滤条件的P包:(4)从仪表端口A向仪表端口B发送不符合过滤条件的IP包,预期结果:

(1)在步骤(3)中,仪表端口B没有收到数据包;(2)在步骤(4)中,仪表端口B可以收到数据包判定源则:应符合预期结果要求,否则为不合格。8

测试编号:12

测试项目:基于源端口的ACL测试测试目的:检验DUT是否实现基于源端口的ACL测试配置:测试环境」

测试过程:

([)按测试环境连接设备:

(2)在DUT上配置基于源端I「的ACI(拒绝)条H:【3】从仪表端口A向仪表端口B发送符合过滤条件的P包;(4)从仪表端口A向仪表端口B发送不符合过滤条件的P包。预期结果:

(1)在步骤(3)中,仪表端口B没有收到数据包;(2)在步骤(4)中,仪表端口B可以收到数据包。判定原则:应符合预期结果要求,否则为不合格。测试编号:13

测试项目:基于目的端口的 ACL测试测试目的:检验DUT是否实现基于目的端口的ACL测试配置:测试环境1

测试过程:

(1)按测试环境连接设备:

(2)在DUT上配置基于目的端口的ACL【拒绝)条目:(3)从仪表端口A向仪表端口B发送符合过滤条件的IP包;(4)从仪表端口A向仪表端口B发送不合过滤条件的P包,预期结果:

(1)在步骤(3)中,仪表端口B没有收到数据包:(2)在步骤(4)中,仪表端口B可以收到数据包。判定原则:应符合预期结果要求,否则为不合格。试编号:14

测试项目:基于五元组的ACL测试YD/T1439-2006

测试目的:检验DUT是否实现基于五元组(源地址、目的地址、源端口、目的端口,协议类型)的ACL

测试配置:测试环境1

测试过程:

(1)按测试环境连接设备:

(2)在DUT上配置基于五元组的ACL(拒绝)条目:(3)从仪表端口A向仪表端口B发送符合过滤条件的P包;(4)从仪表端口A向仪表端日B发送不符合过滤条件的IP包预期结果:

(1)在步骤(3)中,仪表端口B没有收到数据包;(2)在步骤(4)中,仪表端口B可以收到数据包。判定原则:应符合预期结果要求,否则为不合格。KNIKa

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。

中华人民共和国通信行业标准

YD/T 1439-2006

路由器设备安全测试方法

高端路由器(基于IPV4)

Router security test methods-high end router(lPv4)2006-05-31 发布

2006-10-01实施

中华人民共和国信息产业部发布前言

1范围·

2规范性引[用文件-

3缩略语与定义

3.1缩略语

3.2定义·

4测试环境

数据转发平面安全测试

卫Sec协议测试

常见网络攻击抵抗能力测试·

URPF 功能测试.

访问控制列表(ACL)测试-

网络地址翻译(NAT)测试

流量控制功能测试

6路由/控制平面安全测试·.

路由协议安全测试

TCP/IP协议安全测试

MPLSVPN安全测试

路由过滤功能测试

管理平面安全试

端口镜像

访问控制安全测试.·

SNMPv3功能测试-

安全审计功能测试·

KAOIKAa

YD/T 1439-2006

YD/T1439-2006

本标准是“支持Pv4的路由器”系列标准之一,本系列标准的结构和名称预计如下;1.路由器设备技术要求一—中低端路由器2. 路由器测试方法一中低端路由器3.路由器设备技术要求一--高端路由器4.路由器测试方法高端路由器

5.路由器设备安全技术要求-—中低端路由器(基于IPv4)6.路由器设备安全测试方法一中低端路由器(基于IPv4)7.路由器设备安全技术要求—高端路由器(基于IPv4)8.路由器设备安全测试方法一高端路由器(基于IPv4)本标准与《路由器设备安全技术要求一高端路由器(基于Pv4)》配套使用。与本标准相关的还有“支持IPv6的路出器”系列标准,该系列标准的结构和名称预计如下:1.IPv6网络设备技术要求-支持IPv6的边缘路由器2.IPv6网络设备测试方法—支持IPv6的边缘路由器3.IPv6网络设备技术要求支持IPv6的核心路出器4.IPv6网络设备测试方法支持IPv6的核心路由器本标准由中国通信标准化协会提出并归口。本标准主要起草单位:信息产业部电信研究院本标准主要起草人:高巍魏亮田辉马科1范围

YD/T 1439-2006

路由器设备安全测试方法一高端路由器(基于IPV4)本标准规定了高端踏由器涉及网络与信息安全方面的测试内容,包括数据转发平面安全测试,路由!控制平面安全测试和管理平面安全测试。本标准适用于基于Pv4的高端路由器设备。2规范性引用文件

下列文件中的条款通过本标准的引用而成为本标谁的条款。,凡是注日期的用文件,其随后所有的修改单(不包括勘误的内容)或修订版均不适用于本标准,然而,鼓励根据本标准达成协议的各方研究是否可使用这些文件的最新版本,凡是不注百期的引用文作,其最新版本适用于本标准。YD/T 1359-2005

YD/T 1467-2006

ETFRFC3412

ETFRFC3413

IETF RFC3414

ETF草案

IETF草案

ETF草案

IEFF草案

3缩略语与定义

路由器设备安全技术要求—高端路由器(基于P科)P安全协议(IPSec)测试方法

简单网管协议(SNMP)的消息处理和发送简单网管协议(SNMP)应用

简单网管协议版本3(SNMPv3)中基于用户的安全模型(USM)SSH协议框架

SSH传输层协议

SSH认证协议

SSH连接协议

下列缩略语和定义适用于本标难。3.1缔略语

Aecess Control List

Barder Gate way Prctocol

Customer Edge

Device Under Test

Internet Conrol Message Portcco!Internet Protocol

IPSecurity

访问控制刻表

边界网关协议

用户边界设备

被测设备

因特网控制消息协议

因特网协议

P安金机制

Intermediate System to Intermediate System Protocol 中间系统到中间系统协议MuitiProtocol Label Switch

Netwcrk Address Purt TranslationKAOIKA

多协议标记交换

网络地址端口翻译

YD/T 1439-2006

3.2定义

NelworkAddressTranslation

Open Shortest Path First

Provider Edge

Route Information Protoco!

Secure SHell Protocol

Transport Control Protocol

User Data Protocol

Unicast ReversePathForwardingVirtual Pri vate Network

网络地址翻译

开敬最短路径优先协议

网络边界设备

路由信息协议

安全外壳协设

传输控制协议

用户数据报协议

单播逆向路径转发

虚拟专用网免费标准bzxz.net

全局ACL:一种ACL配置方式,在设备全局模式下进行ACL配置,且该ACL条目在设备所有接口上生效。

4到试环境

测试环境1如图1所示。

离试仅装

测试环境2如图2所示。

测试环境 1

测试健表端口C

创试仪表菊口A

测试环境3如图3所示。

图 2 测试环境 2

图 3 测试环境 3

遇试便表端口B

网器2

测试环境4如图4期示,

测试环境5如圈5所示。

图 4 测试环境 4

日志服务器

图 5 测试环境 5

以上各图中测试仪表与DU间均采用同种接口相连。5数据转发平面安全测试

YD/T1439-2006

高端路由器的数据转发平面负责处理进人设备的流量。基于流量或基于对报文中字段的非法使用所形成的攻击会占用设备大星的处理时间,使路由器的可用性降低,基至崩溃;或者对与路由器连接的其他网络设备或主机造成攻击。对高端路由器数据转发平面的安全测试生要包括Sec协议测试,对常见网络攻击的抵抗能力测试、访间控制列表功能测试以及网络地址翻译功能测试。5.1IPSec协议测试

IPSec协议测试内容参见YD/T1467-20K06《IP安全协议(IPSec)测试方法》。KAOIKA

YD/T 1439-2006

5.2常见网络攻击抵抗能力测试

测试编号:1

测试项目:抗大流量攻击能力测试测试目的:检验DUT处理大流量数据的能力测试配置:测试环境1

测试过程:

(1)按测试环境连接设备;

(2)从测试仪表端口A问测试仪表端口B以线速发送数据包:(3)DUT启用动态路由协议,从测试仪表端口A向DUT建立协议邻居关系:(4)停止步骤(2)中数据包的发送:(5)从测试仪表端口A向DUT的坏回地址以线速发送数据包:【6】从测试仪表端口A向DUT建文协议邻居关系.预期结果:在步骤(3)和(6)中,测试仪表与DUT间应能正常建立协议邻居关系,不受端口上流量的影响。

判定顷则:应符合预期结果要求,否则为不合格。测诚编号:2

测试项耳:畸形包处理能力测试测试目的:捡验DUT处理畸形数据包的能力测试配置:测试环境1

测试过程:

(1)接测试环境连接设备:

(2)从测试仪表端口A向测试仪表端口B发送小于接口速率的背景流量:(3)由仪表端口A以端口剩余带宽速率向DUT1端口发送报文长度(包括IP包头)大于65535字节的 ICMP ECHO Request 报文(Ping of Death攻击仿真报文);(4)停止步骤(3)中报文的发送,由仪表端口A向DUT环回地址发送多个Offset字段重登的P报文(Teardrop攻击伤真报文);

(5)停止步骤(4)中报文的发送,由仪表端I1A向仪表端口B发送链路层错误(如以太网的FCS错误顿)报交:

(6)停止步骤(5)中报文的发送,由仪表端口A向仪表端口B发送长小于64字节(以太网链路)的超短顿(Runt);

(7)停止步骤(6)中报文的发送,由仪表端口 A向仪表端口B发送长度大于链路MTU的超长顿(Giant):(8)停止步骤(7)中报文的发送,在DUT上启用OSPF路由协议,并由仪表端口A与DUT建立OSPF邻居关系,出仪表端口 A向 DUT发送错误的 OSPF Update(如带有错误 Router ID)报文。预期结果:

(1)在步骤(3)中,攻击报文应被丢弃,记录攻击对背景流量的影响:(2)在步骤(4)中,攻击报文应被丢弃,记录攻击对背景流量的影响:(3)在步骤(5)中,错误帧应被丢弃,并在错误日志中有相应记录,记录攻击对背景流量的影响;(4)在步骤(6)中,超短愤应被丢弃,并提供统计数据,记录攻击对背景流量的影响:(5)在步骤(7)中,超长顿应被丢弃,并提供统计数据,记录攻击对背景流量的影响:(6)在步骤(8)中,应不接受错误的Update报文。判定原则:应符合预期结果要求,否则为不合栉。测试编号:3

测试项目:Ping Flood攻击处理能力测试(可选)测试月的:检验DT处理PingFlorxl攻击的能力测试配置:测试环境2

测试过程;

(1)按测试环境连接设备:

(2)仪表端ITB与DUT建立OSPF邻居关系,J向DUT通告到网络2的路由:YD/T 1439-2006

【3】从测试仪表端口A向网络2中的某个1P地址以小于端口速率的流量发送背景流量,并验证仪表端口B上流量能够正常接收:

(4)从测试议表端口C向DLT坏回地址以端口线速发送ICMPECHORequesi数据包:(5)停止步骤(4)中流量的发送,从测试仪表端口C向网络2中的某个P地址以端口线速发送ICMPECHORequest数据包。

预期结果:

(1)在步骤(4)中,DUT应对超量ICMP报文进行丢弃或限速,记录攻击对背景流量的影响:(2)在步骤(5)中,DUT应对超量ICMP报文进行丢弃或限速,记录攻击对背景流量的影响。判定原则:应符合预期结果要求,否则为不合格。测试编号:4

测试项国:SYNFlood攻击处理能力测试测试月的:检验DUT处理SYNFlood攻击的能力测试配置:测试环境2

测试过程:

【1)按测试坏境连接设备:

(2)仪表端口A和B分别与DUT建V.OSPF邻居关系,并向DUT通告到网络1和网络2的路由;(3)从测试仪表端口A向网络2中的某个IP地址以小于端门速率的流量发送背景流量,并验证仪表端[IB上流尽能够正常接收;

(4)以测试仪表端口C向网络2中的某个IP地址以端口剩余带宽发送TCPSYN数据包,数据包源地址为网络1中的某个地址;

(5)停止步骤(4)中流量的发送,从测试仪表端口C.向DUT环回地址上已开放的端IT以端口剩余带宽发送TCPSYN数据包,数据包源地址为网络1中的某个地址。预期结果:在步骤(4)和(5)中,DUT应对过量TCPSYN报文进行丢弃或降低优先级的排队处理,记录攻击对背景流量的影响。

判定原则:DUT可以对过量TCP SYN报文进行丢弃或降低优先级的排队处理,背景流的流量和时延应不会受到严重影响。

TKAONIKAa

YD/T 1439-2006

测试编号:5

测试项目:Smurf 攻击处理能力测试测试目的:检验DUT处理Sumurf 攻击的能力测试配置:测试环境2

测试过程:

(「)按测试环境连接设备:

(2)仪表端口 A 和 B:分别与 DUT 建立 OSPF邻居关系,并向 DUT通告到网络 1 和网络 2 的路由;(3)从卿试仪表端口A向网络2中的某个P证以小于端口速率的统量发送背景流量,并验证仪表端口B上流量能够正常接收;

(4)从测试仪表端口C向网络1中的某个P地址以端口线速发送ICMPECHORequest数据包,数据包源地址为网络2的有限广播地址:(5)停止步骤(4)中流量的发送,从测试仪表端口C向DUT的环回地址以端口线速发送ICMPECHORequest数据包,数据包源地址为网络2的有限广播地址:(6)停止步骤(5)中流量的发送,从测试仪表端口C向网络1以端口线速发送ICMPECHORequest数据包,数据包源地址为网络2中的某个卫地址,目的地址为网络1的有限广播地址。预期结果:步骤(4)到(6)中,DUT应对ICMP报文进行丢弃,记录攻击对背景流量的影响。判定原则;应符合预期结果要求,否则为不合格:5.3URPF 功能测试

测试编号:6

测试项目:严格URPF功能测试

测试目的:检验DUT实现严格URPF功能测试配置:测试环境2

衡试过程:

(1)按测试环境连接设备:

(2)仪表端口 A和 B分别与 DUT建立 OSPF邻居关系:并向 DUT 通告到网络 1和网络 2 的路由,并发送流量验证路由的有效性,在DUT上为地址A.A.A.0/24配置到测试仪表端口A的静态路由:(3)在DUT上启用严格URPF;

(4)从仪表端口A向仪表端[1B发送数据包,数据包源地址为网络1中的地址:(5)停止步骤4)中数据流的发送,从仪表端口A向仪表端口B发送数据包,数据包源地址为A.A,A,X:(6)停止步骤(5)中数据流的发送,从仪表端口A向仪表端口B发送数据包,数据包源地址为B.B.B.B(在路由器路由表中不存在到该地址的路的)预期结果:

(1)在步骤(4)中,仪表端口B应可以收到测试数据包:(2)在步骤(5)和(6)中,仅表端口B不能收到测试数据包。判定源则:应符合预期结果要求,否则为不合格。测试编号:7

測试项目:松散URPF功能测试

测试目的:检验DUT实现松散URPF功能测试配置:测试环境2

测试过程:

(1)按测试环境连接设备:

Y/T 1439-2006

(2)仪表端口A和B分别与DUT立OSPF邻居关系,并问DUT通告到网络1和网络2的路由并发送流量验证路由的有效性,在DUT 上为地址 A.A,A.0/24配置到测试仪表端口 C的静态路由:(3)在DUT上启用松散URPP;

(4)从仪表端口A向仪表端口B发送数据包,数据包源地址为网络1中的地址(5)停止步骤4)中数据流的发送,以仪表端口A向仪表端口B发送数据包,数据包源地址为A.A.A.X:(6)停止步骤(5)中数据流的发送,从仪表端口A间仪表端口B发送数据包,数据包源地址为B.B.B.B【在路由器路由表中不存在到该地址的路由预期结果:

(1)在步骤(4)和(5)中,仪表端口B应可以收到测试数据包:(2)在步骤(6)中,仪表端口B不能收到测试数据包。判定原则:应符合预期结果要求,否则为不合格测试编号;爷

测试项目:基于ACL的URPF功能测试测试目的:检验 DUT实现基丁 ACL 的 URPF功能测试配置:测试环境2

测试过程:

(1)按测试环境连接设备:

(2)仪表端口A和B分别与DUT建立OSPF邻居关系,并向DUT通告到网络1和网络2的路由,并发送流量验证路由的有效性,在DUT上为地址A.A.A.0/24配置到测试仪表端口C的静态路由;(3)在DUT上启用基于ACL的URPF,并配置ACL条目拒绝源地址为A.A.A.Y的数据包;(4)从仪表端A向仪表端口B发送数据包,数据包源地址为网络1中的地址:(5)停止步骤4)中数据流的发送,从仪表端口A向仪表端口B发送数据包,数据包源地址为A.A.A.X;(6)停止步骤5)中数据流的发送,从仪表端口A向仪表端ⅡB发送数据包,数据包源地址为A.A.A.Y;(7)停止步骤(6)中数据流的发送,从仪表端口A向仪表端口B发送数据包,数据包源地址为B.B.B.B(在路由器路由表中不存在到该地址的路由)。预期结果:

(1)在步骤(4)和(5)中,仪表端口B应可以收到测试数据包;(2)在步骤(6)和(7)中,仪表端口B不能收到测试数据包。判定原则:应符合预期结果要求,否则为不合格。YKAONTKAa

YD/T 1439-2006

5.4访问控制列表【ACL】测试

测试编专:9

测试项目:基于源地址的 ACL 测试测试目的:检验DUT是否实现基于源地址的ACL测试配置:测试坏境!

测试过程:

(」)按测试环境连接设备:

(2)在DUT上配置基于源地址的ACL(拒绝)条日(3)从仪表端口A向仪表端口B发送符合过滤条件的P包:(4)从仪表端1.1A向仪表端口B发送不符合过滤条件的IP包。预期续果:

(1)在步骤(3)中,仪表端口B没有收到数据包;(2)在步骤(4)中,仪表端B可以收到数据包。判定原则:应符合预期结果要求,否则为不合格。测试编号:10

测试项目:基丁目的地址的ACL测试测试目的:检验 DUT是否实现基于目的地址的 ACL测试配置:测试环境

测试过程:

([)按测试环境连接设备;

(2)在DUT上配置基于目的地址的ACL(拒绝)条目;(3)从仪表端口A向仪表端口B发送符合过滤条件的P包:(4)从仪表端口A向仪表端口B发送不符合过滤条件的P包,预期结果:

(1)在步骤(3)中,仪表端口 B没有收到数据包:(2)在步螺(4)中,仪表端口B可以收到数据包,判定原则:应符合预期结果要求,否则为不合格。测试编号:11

测试项目:基于协议类型的 ACL测试测试的:检验DLFT是否实现基于协议类型的ACL测试配置:测试环境1

测试过程:

(1)按测试环境连接设备;

(2)在 DUT 上配置基于协议类型的ACL(拒绝)条目;(3)从仪表端口A向仪表端口B发送符合过滤条件的P包:(4)从仪表端口A向仪表端口B发送不符合过滤条件的IP包,预期结果:

(1)在步骤(3)中,仪表端口B没有收到数据包;(2)在步骤(4)中,仪表端口B可以收到数据包判定源则:应符合预期结果要求,否则为不合格。8

测试编号:12

测试项目:基于源端口的ACL测试测试目的:检验DUT是否实现基于源端口的ACL测试配置:测试环境」

测试过程:

([)按测试环境连接设备:

(2)在DUT上配置基于源端I「的ACI(拒绝)条H:【3】从仪表端口A向仪表端口B发送符合过滤条件的P包;(4)从仪表端口A向仪表端口B发送不符合过滤条件的P包。预期结果:

(1)在步骤(3)中,仪表端口B没有收到数据包;(2)在步骤(4)中,仪表端口B可以收到数据包。判定原则:应符合预期结果要求,否则为不合格。测试编号:13

测试项目:基于目的端口的 ACL测试测试目的:检验DUT是否实现基于目的端口的ACL测试配置:测试环境1

测试过程:

(1)按测试环境连接设备:

(2)在DUT上配置基于目的端口的ACL【拒绝)条目:(3)从仪表端口A向仪表端口B发送符合过滤条件的IP包;(4)从仪表端口A向仪表端口B发送不合过滤条件的P包,预期结果:

(1)在步骤(3)中,仪表端口B没有收到数据包:(2)在步骤(4)中,仪表端口B可以收到数据包。判定原则:应符合预期结果要求,否则为不合格。试编号:14

测试项目:基于五元组的ACL测试YD/T1439-2006

测试目的:检验DUT是否实现基于五元组(源地址、目的地址、源端口、目的端口,协议类型)的ACL

测试配置:测试环境1

测试过程:

(1)按测试环境连接设备:

(2)在DUT上配置基于五元组的ACL(拒绝)条目:(3)从仪表端口A向仪表端口B发送符合过滤条件的P包;(4)从仪表端口A向仪表端日B发送不符合过滤条件的IP包预期结果:

(1)在步骤(3)中,仪表端口B没有收到数据包;(2)在步骤(4)中,仪表端口B可以收到数据包。判定原则:应符合预期结果要求,否则为不合格。KNIKa

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。