GB 15852-1995

基本信息

标准号: GB 15852-1995

中文名称:信息技术 安全技术 用块密码算法作密码校验函数的数据完整性机制

标准类别:国家标准(GB)

标准状态:已作废

发布日期:1995-01-02

实施日期:1996-08-01

作废日期:2008-12-01

出版语种:简体中文

下载格式:.rar.pdf

下载大小:220917

相关标签: 信息技术 安全 技术 密码 算法 校验 函数 机制

标准分类号

标准ICS号:信息技术、办公机械设备>>35.020信息技术(IT)综合

中标分类号:电子元器件与信息技术>>信息处理技术>>L80数据加密

出版信息

出版社:中国标准出版社

页数:平装16开, 页数:13, 字数:19千字

标准价格:12.0 元

出版日期:1996-08-01

相关单位信息

首发日期:1995-12-13

复审日期:2004-10-14

起草人:龚奇敏、黄月江、吴世忠、杜明钰

起草单位:电子部第三十研究所

提出单位:中华人民共和国电子工业部

发布部门:国家技术监督局

主管部门:国家标准化管理委员会

标准简介

本标准规定了一种使用密钥和n比特块密码算法计算m比特码校验值的方法。本标准适用于任何安全体系结构、进程或应用的安全服务。 GB 15852-1995 信息技术 安全技术 用块密码算法作密码校验函数的数据完整性机制 GB15852-1995 标准下载解压密码:www.bzxz.net

标准图片预览

标准内容

GB15852—1995

本标准等同采用国际标准ISO/IEC9797:1994《信息技术安全技术用块密码算法作密码校验函数的数据完整性机制》。

该国际标准规定的用块密码算法作密码校验函数的数据完整性机制,适合于我国使用。本标准的附录 A是标准的附录。本标准的附录B和附录C是提示的附录。本标准由中华人民共和国电子工业部提出。本标准由电子工业部标准化研究所归口。本标准起草单位:电子工业部第三十研究所。本标准主要起草人:襄奇教、黄月江、吴世忠,杜明钰。567

GB15852—1995

ISO/IEC前言

ISO(国际标准化组织)和IEC(国际电工委员会)形成了一个世界范画内的标准化专门系统。ISO或IEC的成员国,通过由处理特殊技术活动领域的各个组织所建立的技术委员会来参与国际标准的开发。ISO 和 IEC 的技术委员会在共同感兴趣的领域内合作,其他与 ISO 和 IEC 有联络的宫方和非官方国际性组织,也参与这项工作。

在信息技术领域内,ISO和IEC已建立了一个联合技术委员会ISO/IECJTC1。被联合技术委员会接受的国际标准草案分送给各成员国表决。一个国际标准的发布,需要至少75%的成员国投费成票。国际标准ISO/IEC9797是由信息技术联合技术委员会ISO/IECJTC1的IT安全技术SC27分委员会制定的。

第二版取代其第一版(ISO/IEC9797:1989),第一版已经过修改和扩充,增加了一种填充方法和一种可选进程,同时还增加了一个包含若干例子的新附录。附录A是本国际标准的组成部分,附录B、C仅仅是一种信息。568

GB15852—1995

本标准中规定的机制除了用n比特数据块的算法、m比持的校验值和规定了一种附加的填充方法外,与ISO8731-1、ISO9807和ANSIX9.9标准中所用的相同。ISO8731-1、ANSIX9.9和ANSIX9.19中叙述的密码校验值的计算方法是本标准的一种特殊情况,即当n=64m=32,采用5.1中规定的填充方法1以及使用DEA(见ANSIX3.92:1981)数据加密算法。

1范围

中华人民共和国国家标准

信息技术安全技术用块密码算法作密码校验函数的数据完整性机制Informatfon technology-Security technlques-Data integrity mechanism using a cryptographiccheck functlon employing a block'cipher algorithmGB15852—1995

idt ISO/IEC 9797:1994

本标准规定了一种使用密钥和比特块密码算法计算比特密码校验值的方法。这种方法可用作数据完整性机制,以检测数据是否已被非授权地改变。这种数据完整性机制的强度依赖于密钥的长度及其保密性,依赖于密码算法的特性以及校验值的长度m。本标准适用于任何安全体系结构、进程或应用的安全服务。2引用标准

下列标准所包含的条文,通过在本标准中引用而构成本标准的条文。本标准出版时,所示版本均为有效。所有标准都会被修订,使用本标准的各方应探讨使用下列标准最新版本的可能性。GB/T9387.2一1995信息处理系统开放系统互连基本参考模型第2部分:安全体系结构(idtISO 7498—2:1989)

ISO/IEC10116:1991信息技术n位块密码算法的工作方式3定义和记法

3.1定义

本标准使用了GB/T9387.2和ISO/1EC10116中定义的术语。3. 1.1 密码校验值 cryptographic check value对数据单元进行加密变换所得到的信息。3.1.2数据完整性data integrity指数据没有被非授权地改变或破坏的性质。3.1.3n比特块密码算法n-bit block cipheralgorithm明文块和密文块长度均是n比特的块密码算法。3.2记法

本标准将密码校验值称作消息鉴别码(MAC)。在本标准上下文中,当术语“最高有效位/字节”和“最低有效位/字节”具有某种含义时,例如,把比特串看成是数值,则一个块的最左边若干比特便是最高有效位。4要求

MAC的长度(m)应小于或等于块的长度(n),计算的结果和任何可选进程的结果都是长度为n的一个信息块,而最后n比特块的最左边m比特便形成了MAC。国家技术监督局1995-12-13批准570

1996-08-01实施

5 MAC计算

5.1填充和分块

GB15852—1995

MAC的产生需要从下列两种填充方法中选出一种。作出这种选择的途径超出了本标准的范围。方法1

需计算MAC的数据应添补必要的几个(可能一个也没有)“0比特,以便得到一个长度(按比特计)为的整数倍的数据申。

方法2

需计算MAC的数据应先添补一个“1'比特,然后再添补必要的几个(可能一个也没有)\0”比特,以便得到一个长度(按比特计)为n的整数倍的数据串。往:如果验证者不知道数据的长度,测应选用填充方法2,因为此方法充许验证者查明所添补的那些0”比特。所得数据分成n比特的块(D1Dz,,D,)。按照所选的填充方法,添补到原始数据上的那些比特,仅仅用于计算和验证MAC的,因此,这些填充比特(若有的话)不一定要随原始数据一起存储或传输。验证者应当知道这些填充比特是否已被存储或传输以及使用的是一种填充方法。5.2加密密钥

密钥应当随机或准随机产生,如果消息加密也使用该算法,则计算MAC所用的密钥应当和数据加密用的密钥不同。

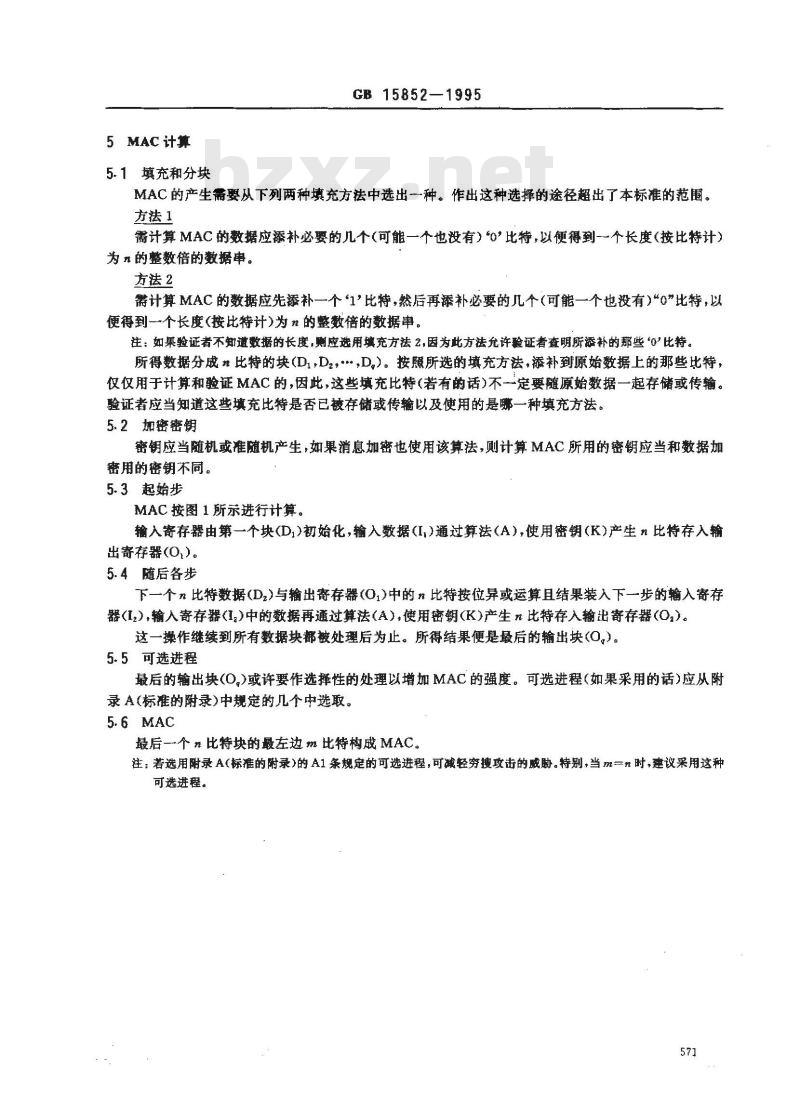

5.3起始步

MAC按图1所示进行计算。

输入寄存器由第一个块(Di)初始化,输入数据(I,)通过算法(A),使用密钥(K)产生n比特存入输出寄存器(O,)。

5.4随后各步

下一个n比特数据(Dz)与输出寄存器(O1)中的n比特按位异或运算且结果装入下一步的输入寄存器(I,),输入寄存器(I,)中的数据再通过算法(A),使用密钥(K)产生n比特存入输出寄存器(O,)。这一操作继续到所有数据块都被处理后为止。所得结果便是最后的输出块(O。)。5.5可选进程

最后的输出块(O,)或许要作选择性的处理以增加MAC的强度。可选进程(如果采用的话)应从附录A(标准的附录)中规定的几个中选取。5.6 MAC

最后一个 n比特块的最左边m比特构成MAC。注:若选用附录 A(标准的附录)的 A1 条规定的可选进程,可减轻穷搜攻击的威胁。特别,当 m一n 时,建议采用这种可选进程。

第1步

GB 158521995

第2步

第Q-1步

A加密

I输入块i=,.)

An比特块密码算法

0.输出块(i-1.q)

K密朗

数据块i-1....

田异或

图1MAC的计算

A加密

可选进程

截联们

A1 可选进程 1

GB:15852-1995

附录鑫

(标准的附录)

可选进程

下述过程规定了一种可选进程(见5.5),它可按照发方和收方之间的预先商定使用。这种可选进程增加了MAC抗穷搜密钥和选择明文攻击的强度:在这种可选进程中,要用两个加密密钥,分别记作(K)和(K,)。首先按照5.3和5.4中规定的过程,用密钥(K)产生n比特块(0,),接着执行附加的两步(见图AD:

A解密

A加密

敏<,n

图A1可选进程1

a)用密钥(K,)对输出(O,)解密,得到(O);b)用钥(K)对(O)加密,得到(O\)。这就完成了可选进程,MAC按5.6规定得到。A2可选进程2

下述过程规定了一种可选进程(见5.5),它可按照发方和收方之间的预先商定使用。这种可选进程增加了MAC抗选择明文攻击的强度,在这种可选进程中,用了两个加密密钥,分别记作(K)和(K,),其中(K,)可从(K)推导得到。注:对(K)从第一个4比特组开始,每隔4比特交替取补和不变即是由(K)推导出(K,)的一个例子。首先按5.3和5.4中规定的过程,用密钥(K)产生比特块(O),接着执行附加的一步(见图A2):573

用(K)对输出(O)加密,得到(O)GB15852—1995

在加密

越xmcn

图A2可选进程2

这就完成了可选进程,MAC按5.6的规定得到。附录B

(提示的录)

本附录给出了对于填充方法1和2以及可选进程1和2,使用加密算法DEA(见ANSIX3.92)产生MAC的若干例子。明文分别是“Nawisthe-timelforLallL\和\NowistheLitiueL-forit”的?比特ASCI码(不带奇偶校验位)1,其中\L”表示一个空格。如果选用填充方法1,则第一个明文不需要作任何填充。密钥(K)是0123456789ABCDEF,密钥K,)在可选进程1中选为FEDCBA9876543210,而在可选进程2中,密钥(K1)是按附录A(标准的附录)中A2的注导出的。填充方法1

例 1 NowLjistJtheLJtimeL-dorlall密潮(K)

采用说明:

1]我国标准GB1988-—89(信息处理374

信点交换用七位编码字符集与ASC代码等效。AB

密朗(K)

I2=0,Dz

L,=02D,

GB15852—1995

如果不采用可选进程,MAC就由(O;)最左边m比特组成。可选进程1

密朗(K)

MAC 由(O\)的最左边 m比特组成。可选进程2

密钥(Ki)

MAC 由(O\,)的最左边m比特组成。例 2:NowistheL-timeforit

密钥(K)

I=O,OD

如果不采用可选进程,MAC就由(O3)的最左边m比特组成。可选进程1

密钧(K,)

MAC由(O\)的最左边m比特组成。可选进程2

密钥(K)

MAC由(O)的最左边m比特组成。DC下载标准就来标准下载网

B2填充方法2

GB15852-1995

例 1:NowisLthel-timefaralld

密钥(K)

I2=OiOD2

1=02OD

L=O,OD,

如果不采用可选进程,MAC就由(O,)的最左边m比特组成。可选进程1

密钥(K,)

MAC由(O\)的最左边m比特组成。可选进程2

密(K)

MAC由(O\)的最左边m比特组成。例 2.Nowisthetimelfortit

密钥(K)

12=0由D

GB15852—1995

如果不采用可选进程,MAC 就由(O,)的最左边 m 比特组成。可选进程1

密期(Ki)

MAC由(O\)的最左边m比特组成。可选进程2

密期(K,)

MAC 由(O'3)的最左边m 比特组成。DC

附录C

(提示的附录)

参考文献

[1] ISO 8731-1:1987

银行业消息鉴别的许可算法第1部分:数据加密算法(DEA)[2]ISO9807:1991银行业及相关金融业服务消息监别的要求(零售)[3]ISO/IEC9979,1991

数据加密技术密码算法的登记规程[4]ISO/IEC10181-5:1>

[5] ANSI X3. 92:1981

[6] ANSI X9. 9:1986

[7]J ANSI X9. 19:1986

1) 特发布。

信息技术开放系统互连开放系统的安全框架:完整性框架数据加密算法

金融机构的消息整别(批发)

金融机构零售消息鉴别

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。

本标准等同采用国际标准ISO/IEC9797:1994《信息技术安全技术用块密码算法作密码校验函数的数据完整性机制》。

该国际标准规定的用块密码算法作密码校验函数的数据完整性机制,适合于我国使用。本标准的附录 A是标准的附录。本标准的附录B和附录C是提示的附录。本标准由中华人民共和国电子工业部提出。本标准由电子工业部标准化研究所归口。本标准起草单位:电子工业部第三十研究所。本标准主要起草人:襄奇教、黄月江、吴世忠,杜明钰。567

GB15852—1995

ISO/IEC前言

ISO(国际标准化组织)和IEC(国际电工委员会)形成了一个世界范画内的标准化专门系统。ISO或IEC的成员国,通过由处理特殊技术活动领域的各个组织所建立的技术委员会来参与国际标准的开发。ISO 和 IEC 的技术委员会在共同感兴趣的领域内合作,其他与 ISO 和 IEC 有联络的宫方和非官方国际性组织,也参与这项工作。

在信息技术领域内,ISO和IEC已建立了一个联合技术委员会ISO/IECJTC1。被联合技术委员会接受的国际标准草案分送给各成员国表决。一个国际标准的发布,需要至少75%的成员国投费成票。国际标准ISO/IEC9797是由信息技术联合技术委员会ISO/IECJTC1的IT安全技术SC27分委员会制定的。

第二版取代其第一版(ISO/IEC9797:1989),第一版已经过修改和扩充,增加了一种填充方法和一种可选进程,同时还增加了一个包含若干例子的新附录。附录A是本国际标准的组成部分,附录B、C仅仅是一种信息。568

GB15852—1995

本标准中规定的机制除了用n比特数据块的算法、m比持的校验值和规定了一种附加的填充方法外,与ISO8731-1、ISO9807和ANSIX9.9标准中所用的相同。ISO8731-1、ANSIX9.9和ANSIX9.19中叙述的密码校验值的计算方法是本标准的一种特殊情况,即当n=64m=32,采用5.1中规定的填充方法1以及使用DEA(见ANSIX3.92:1981)数据加密算法。

1范围

中华人民共和国国家标准

信息技术安全技术用块密码算法作密码校验函数的数据完整性机制Informatfon technology-Security technlques-Data integrity mechanism using a cryptographiccheck functlon employing a block'cipher algorithmGB15852—1995

idt ISO/IEC 9797:1994

本标准规定了一种使用密钥和比特块密码算法计算比特密码校验值的方法。这种方法可用作数据完整性机制,以检测数据是否已被非授权地改变。这种数据完整性机制的强度依赖于密钥的长度及其保密性,依赖于密码算法的特性以及校验值的长度m。本标准适用于任何安全体系结构、进程或应用的安全服务。2引用标准

下列标准所包含的条文,通过在本标准中引用而构成本标准的条文。本标准出版时,所示版本均为有效。所有标准都会被修订,使用本标准的各方应探讨使用下列标准最新版本的可能性。GB/T9387.2一1995信息处理系统开放系统互连基本参考模型第2部分:安全体系结构(idtISO 7498—2:1989)

ISO/IEC10116:1991信息技术n位块密码算法的工作方式3定义和记法

3.1定义

本标准使用了GB/T9387.2和ISO/1EC10116中定义的术语。3. 1.1 密码校验值 cryptographic check value对数据单元进行加密变换所得到的信息。3.1.2数据完整性data integrity指数据没有被非授权地改变或破坏的性质。3.1.3n比特块密码算法n-bit block cipheralgorithm明文块和密文块长度均是n比特的块密码算法。3.2记法

本标准将密码校验值称作消息鉴别码(MAC)。在本标准上下文中,当术语“最高有效位/字节”和“最低有效位/字节”具有某种含义时,例如,把比特串看成是数值,则一个块的最左边若干比特便是最高有效位。4要求

MAC的长度(m)应小于或等于块的长度(n),计算的结果和任何可选进程的结果都是长度为n的一个信息块,而最后n比特块的最左边m比特便形成了MAC。国家技术监督局1995-12-13批准570

1996-08-01实施

5 MAC计算

5.1填充和分块

GB15852—1995

MAC的产生需要从下列两种填充方法中选出一种。作出这种选择的途径超出了本标准的范围。方法1

需计算MAC的数据应添补必要的几个(可能一个也没有)“0比特,以便得到一个长度(按比特计)为的整数倍的数据申。

方法2

需计算MAC的数据应先添补一个“1'比特,然后再添补必要的几个(可能一个也没有)\0”比特,以便得到一个长度(按比特计)为n的整数倍的数据串。往:如果验证者不知道数据的长度,测应选用填充方法2,因为此方法充许验证者查明所添补的那些0”比特。所得数据分成n比特的块(D1Dz,,D,)。按照所选的填充方法,添补到原始数据上的那些比特,仅仅用于计算和验证MAC的,因此,这些填充比特(若有的话)不一定要随原始数据一起存储或传输。验证者应当知道这些填充比特是否已被存储或传输以及使用的是一种填充方法。5.2加密密钥

密钥应当随机或准随机产生,如果消息加密也使用该算法,则计算MAC所用的密钥应当和数据加密用的密钥不同。

5.3起始步

MAC按图1所示进行计算。

输入寄存器由第一个块(Di)初始化,输入数据(I,)通过算法(A),使用密钥(K)产生n比特存入输出寄存器(O,)。

5.4随后各步

下一个n比特数据(Dz)与输出寄存器(O1)中的n比特按位异或运算且结果装入下一步的输入寄存器(I,),输入寄存器(I,)中的数据再通过算法(A),使用密钥(K)产生n比特存入输出寄存器(O,)。这一操作继续到所有数据块都被处理后为止。所得结果便是最后的输出块(O。)。5.5可选进程

最后的输出块(O,)或许要作选择性的处理以增加MAC的强度。可选进程(如果采用的话)应从附录A(标准的附录)中规定的几个中选取。5.6 MAC

最后一个 n比特块的最左边m比特构成MAC。注:若选用附录 A(标准的附录)的 A1 条规定的可选进程,可减轻穷搜攻击的威胁。特别,当 m一n 时,建议采用这种可选进程。

第1步

GB 158521995

第2步

第Q-1步

A加密

I输入块i=,.)

An比特块密码算法

0.输出块(i-1.q)

K密朗

数据块i-1....

田异或

图1MAC的计算

A加密

可选进程

截联们

A1 可选进程 1

GB:15852-1995

附录鑫

(标准的附录)

可选进程

下述过程规定了一种可选进程(见5.5),它可按照发方和收方之间的预先商定使用。这种可选进程增加了MAC抗穷搜密钥和选择明文攻击的强度:在这种可选进程中,要用两个加密密钥,分别记作(K)和(K,)。首先按照5.3和5.4中规定的过程,用密钥(K)产生n比特块(0,),接着执行附加的两步(见图AD:

A解密

A加密

敏<,n

图A1可选进程1

a)用密钥(K,)对输出(O,)解密,得到(O);b)用钥(K)对(O)加密,得到(O\)。这就完成了可选进程,MAC按5.6规定得到。A2可选进程2

下述过程规定了一种可选进程(见5.5),它可按照发方和收方之间的预先商定使用。这种可选进程增加了MAC抗选择明文攻击的强度,在这种可选进程中,用了两个加密密钥,分别记作(K)和(K,),其中(K,)可从(K)推导得到。注:对(K)从第一个4比特组开始,每隔4比特交替取补和不变即是由(K)推导出(K,)的一个例子。首先按5.3和5.4中规定的过程,用密钥(K)产生比特块(O),接着执行附加的一步(见图A2):573

用(K)对输出(O)加密,得到(O)GB15852—1995

在加密

越xmcn

图A2可选进程2

这就完成了可选进程,MAC按5.6的规定得到。附录B

(提示的录)

本附录给出了对于填充方法1和2以及可选进程1和2,使用加密算法DEA(见ANSIX3.92)产生MAC的若干例子。明文分别是“Nawisthe-timelforLallL\和\NowistheLitiueL-forit”的?比特ASCI码(不带奇偶校验位)1,其中\L”表示一个空格。如果选用填充方法1,则第一个明文不需要作任何填充。密钥(K)是0123456789ABCDEF,密钥K,)在可选进程1中选为FEDCBA9876543210,而在可选进程2中,密钥(K1)是按附录A(标准的附录)中A2的注导出的。填充方法1

例 1 NowLjistJtheLJtimeL-dorlall密潮(K)

采用说明:

1]我国标准GB1988-—89(信息处理374

信点交换用七位编码字符集与ASC代码等效。AB

密朗(K)

I2=0,Dz

L,=02D,

GB15852—1995

如果不采用可选进程,MAC就由(O;)最左边m比特组成。可选进程1

密朗(K)

MAC 由(O\)的最左边 m比特组成。可选进程2

密钥(Ki)

MAC 由(O\,)的最左边m比特组成。例 2:NowistheL-timeforit

密钥(K)

I=O,OD

如果不采用可选进程,MAC就由(O3)的最左边m比特组成。可选进程1

密钧(K,)

MAC由(O\)的最左边m比特组成。可选进程2

密钥(K)

MAC由(O)的最左边m比特组成。DC下载标准就来标准下载网

B2填充方法2

GB15852-1995

例 1:NowisLthel-timefaralld

密钥(K)

I2=OiOD2

1=02OD

L=O,OD,

如果不采用可选进程,MAC就由(O,)的最左边m比特组成。可选进程1

密钥(K,)

MAC由(O\)的最左边m比特组成。可选进程2

密(K)

MAC由(O\)的最左边m比特组成。例 2.Nowisthetimelfortit

密钥(K)

12=0由D

GB15852—1995

如果不采用可选进程,MAC 就由(O,)的最左边 m 比特组成。可选进程1

密期(Ki)

MAC由(O\)的最左边m比特组成。可选进程2

密期(K,)

MAC 由(O'3)的最左边m 比特组成。DC

附录C

(提示的附录)

参考文献

[1] ISO 8731-1:1987

银行业消息鉴别的许可算法第1部分:数据加密算法(DEA)[2]ISO9807:1991银行业及相关金融业服务消息监别的要求(零售)[3]ISO/IEC9979,1991

数据加密技术密码算法的登记规程[4]ISO/IEC10181-5:1>

[5] ANSI X3. 92:1981

[6] ANSI X9. 9:1986

[7]J ANSI X9. 19:1986

1) 特发布。

信息技术开放系统互连开放系统的安全框架:完整性框架数据加密算法

金融机构的消息整别(批发)

金融机构零售消息鉴别

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。