基本信息

标准号:

GB/T 30276-2013

中文名称:信息安全技术 信息安全漏洞管理规范

标准类别:国家标准(GB)

标准状态:现行

出版语种:简体中文

下载格式:.rar .pdf

下载大小:476.00 bytes

相关标签:

信息安全

技术

漏洞

管理

规范

标准分类号

关联标准

出版信息

相关单位信息

标准简介

GB/T 30276-2013 信息安全技术 信息安全漏洞管理规范

GB/T30276-2013

标准内容

ICS35.040

中华人民共和国国家标准

GB/T30276—2013

信息安全技术

信息安全漏洞管理规范

Information securitytechnologyVulnerability management criterion specification2013-12-31发布

中华人民共和国国家质量监督检验检疫总局中国国家标化管理委员会

2014-07-15实施

本标准按照GB/T1.1-2009给出的规则起草。本标准由全国信息安全标准化技术委员会(SAC/TC260)提出并归口GB/T30276—2013

本文件某些内容可能涉及专利,本文件的发布机构不承担识别这些专利的责任本标准起草单位:中国信息安全测评中心、国家计算机网络应急技术处理协调中心、国家信息技术安全研究中心

本标准主要起草人:刘晖、王明华、宫亚峰、易锦、刘彦钊、熊琦、张磊、赵向辉、刘林、吴润浦、李娟、原岗、何世平、王宏。

1范围

信息安全技术

信息安全漏洞管理规范

GB/T30276-—2013

本标准规定了信息安全漏洞的管理要求,涉及漏洞的发现、利用、修复和公开等环节本标准适用于用户、厂商和涨洞管理组织进行信息安全漏洞的管理活动,包括漏洞的预防、收集、消减和发布

2规范性引用文件

下列文件对于本文件的应用是必不可少的。凡是注日期的用文件,仅注日期的版本适用于本文件。凡是不注日期的引用文件,其最新版本(包括所有的修改单)适用于本文件。GB/T18336.12C08信息技术安全技术信息技术安全性评估准则GB/T250692010信息安全技术术语GB/T28458一2012信息安全技术安全漏洞标识与措迷规范3术语和定义

GB/T25069—2010和GB/T18336.1—2008中界定的以及下列术语和定义适用于本文件3.1

修复措施remediation

用以修复漏洞的补丁、升级版本、配置策略等。3.2

用户user

使用信息系统的个人或组织。

vendor

开发信息系统的组织。

vulnerabilitymanagementorganization漏洞管理组织

协调厂商和漏洞发现者处理漏洞信息的组织。注:组织包括国家信息安全主管部门等。3.5

vulnerability finder

漏洞发现者

发现信息系统中潜在漏洞的个人或组织。4信息安全漏洞生命周期

依据信息安全漏洞(简称漏洞)从产生到消亡的整个过程,信息安全漏洞生命周期分以下几个阶段:GB/T30276-2013

)涌洞的发现:通过人工或者自动的方法分析、挖掘漏洞的过程,并且该漏可以被验证和重现。b)漏洞的利用:利用漏润对计算机信息系统的保密性、完整性和可用性造成损害的过程,)漏洞的修复:通过补丁、升级版本或配置策略等对漏洞进行修补的过程,使得该漏洞不能够被恶意主体所利用。

d)漏洞的公开:通过公开渠道(如网站、邮件列表等)公布漏润信息的过程。5信息安全漏洞管理

5.1原则

信息安全漏润管理遵循以下原则:)公平、公开、公正原则:厂商在处理白身产品的漏洞时应坚持公开、公正原则。漏洞管理组织在处理漏润信息时应遵循公平、公开、公正原则。及时处理原则:用户、厂商和漏洞管理组织在处理漏洞信息时都应遵循及时处理的原则,及时b)

消除漏润与隐患。

)安全风险最小化原则:在处理漏润信息时应以用户的风险最小化为原则,保障广大用户的利益:

5.2规划

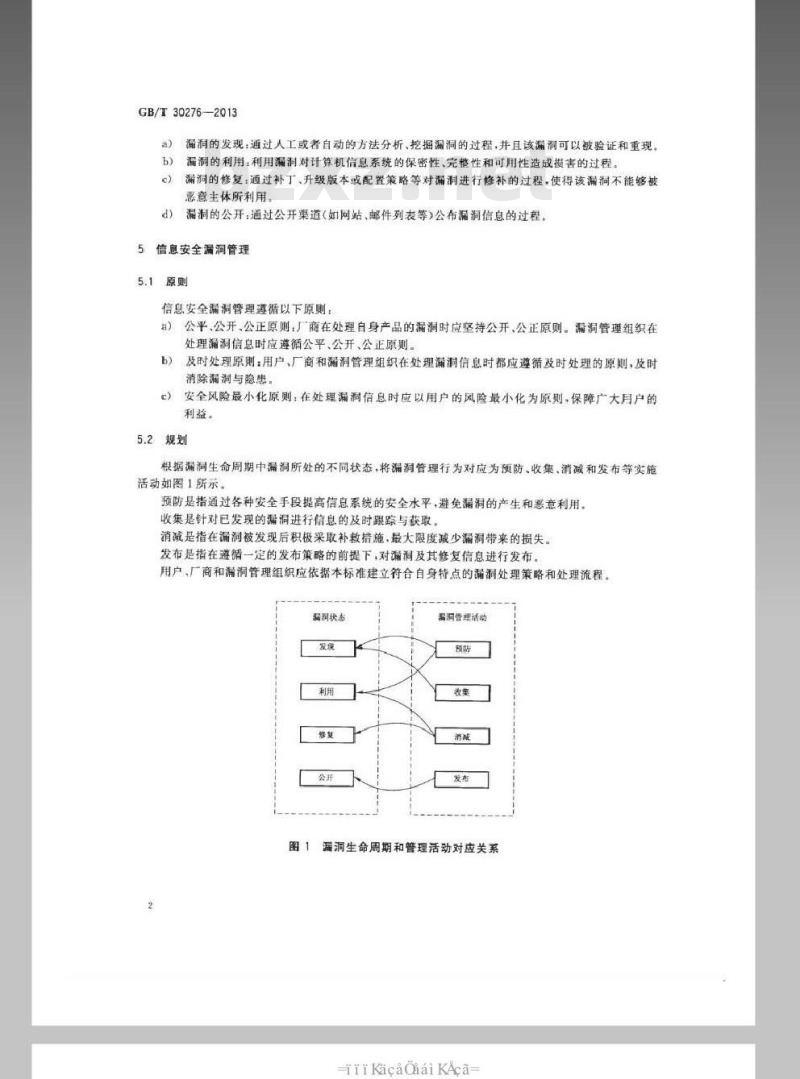

根据漏润生命周期中漏洞所处的不同状态,将漏润管理行为对应为预防、收集、消减和发布等实施活动如图1所示,

预防是指通过各种安全手段提高信息系统的安全水平,避免漏润的产生和恶意利用。收集是针对已发现的漏洞进行信息的及时跟踪与获取。消减是指在漏洞被发现后积极采取补救措施,最大限度减少漏洞带来的损失。发布是指在遵循一定的发布策略的前提下,对漏润及其修复信息进行发布。用户、厂商和漏润管理组织应依据本标准建立符合自身特点的漏润处理策略和处理流程。漏润状态

瑞消管理活动

图1漏洞生命周期和管理活动对应关系2

iiKacaOiaiKAca

5.3实施

5.3.1概述

GB/T30276-2013

在漏洞管理活动中,漏洞发现者、厂商、漏洞管理组织和用户应规范自身的行为,国家信息安全主管部门应在漏洞发现者、厂商和用户之间发挥协调者的作用,在漏洞处理过程中维护公平、公开、公正原则、及时处理原则和安全风险最小化原则,保障被发现的漏洞得到有效处置。5.3.2漏洞的预防

5.3.2.1厂商

厂商应尽可能地采用安全开发生命周期,在需求、设计、实现、配置、运行等阶段采取风险分析、代码审查、渗透测试等手段,提高产品安全性。5.3.2.2用户

用户应对使用的计算机系统进行安全加固(如及时安装升级补丁,关闭不必要的服务等),安装安全防护产品和开启相应的安全配置。5.3.3漏洞的收集

5.3.3.1漏洞管理组织

蒲润管理组织应与漏洞发现者、用户、厂商等漏洞管理中涉及的各方进行沟通与协调,广泛收集并及时处置漏洞,具体活动包括:a)漏润收集:漏洞管理组织应建立和维护公开的漏洞收集渠道。针对收集到的漏洞信息,应及时进行处置。

b)漏洞验证:漏洞管理组织应负责联合厂商在规定时间内(见A.1)验证收集到漏洞是否已公布,漏洞是否真实存在,确定漏洞的危害等级,并依据GB/T28458一2012确定漏洞的标识和描述。

C)漏洞通报:漏洞管理组织应将滞洞信息及时通知厂商(见A.3),危害等级高的漏洞优先处理,以降低因漏洞引起的安全威胁。5.3.3.2厂商

厂商应提供接收漏洞信息的渠道,例如,网站、邮件或电话等。厂商应对漏洞发现者或漏洞管理组织报告的漏洞在规定时间(见A.1)内确认其是否真实存在,并回复报告方

5.3.3.3漏洞发现者

漏洞发现者在发现漏洞的第一时间应向该漏润的受影响厂商或漏洞管理组织报告漏洞详情。5.3.4漏洞的消减

5.3.4.1厂商

厂商应避循及时处理原则,依据厂商对蒲洞的消减处理策略(见A.2),对发现的漏洞在规定时间(见A,1)内进行修复,依据漏洞的危害等级,优先开发高危漏洞的修复措施。厂商应保证补丁的有效性和安全性,并进行兼容性测试,避免因更新补丁而对产品或系统带来影响GB/T30276—2013

或新的安全风险。

5.3.4.2漏洞管理组织

蒲洞管理组织应督促商及时开发修复措施,以降低因该漏洞引起的安全问题。若在规定时间内,厂商未及时回复或未给出修复措施,则漏洞曾理组织可以联系信息安全厂商或其他安全机构针对该漏洞给出修复措施(见A.4)

5.3.4.3用户

用户应及时跟踪公开漏润库所公布的漏洞信息和相关厂商的安全公告,并根据其资产重要性以及蒲洞的危害程度,进行及时修复,5.3.5

5漏洞的发布

5.3.5.1漏洞管理组织

澜润管理组织应遵循公平、公开、公正的原则.在规定时间内(见A1)发布漏洞及修复措施等信息(见GB/T284582012)

注,漏制发布应是在风险最小化的原则下有条件地公开,例如,oday漏稠不宜公开,5.3.5.2厂商

厂商应建立发布渠道,在规定时间内(见A.1)发布漏洞信息及修复措施,并通知用户,5.4评审

跟踪并监测洞管理括动的实施情况,定期对实施方案和实施效果进行检查,评审,审查内容包括:a)预防措施是否落实到位,漏洞是否得到有效预防。已发现的漏洞是否得到有效处置。b)

c)参与漏洞管理的各方是否协调一致。d)漏洞处理过程是否符合及时处理和安全风险最小化等原则。5.5改进

改进的内容包括

a)根据现有漏洞管理的评审结果,核查管理方案。b)合理改进漏洞管理方案及其相关文档。iiKacaQiaiKAca-

A.1漏洞处理时间表

附录A

(规范性附录)

漏洞处理策略

GB/T30276-2013www.bzxz.net

在不同的漏洞管理活动中对漏洞进行处理时所规定的时间如表A.1所示,相关人员或组织应在规定时间内完成对的处理。

表A.1漏洞处理时间表

对漏洞的处理

开发修复措施

通报漏润管理组织

发布漏润信息及修复措施

A.2厂商针对漏洞的消减处理策略时间段(不大于)

10个工作日

S个工作日

30个工作日

5个工作日

5个工作日

厂商应为发现的痛洞开发解决方案。解决方案的开发过程包含更加细致的调查过程,包括调查漏洞更深层的原因,以及确定其他产品是否有同样或者类似的漏洞。厂商最终需开发出补丁或者临时修复措施,同时测试检验修复措施的有效性、安全性和兼容性,不能破坏原系统的功能。厂商在发布漏洞信息和修复措施后,关注用户反馈,考虑是否需对漏洞修复进一步完善。A.3漏洞管理组织关于漏洞通报的处理策略漏洞管理组织在对漏洞进行验证之后,应对受影响产品的厂商进行通报,敦教促其及时开发修复补丁。厂商应在接到通知后5个工作日内给予正式反馈,并给出漏洞修复时间表,如逾期不予反馈,或无法与厂商取得联系,则漏洞管理组织有权对漏洞内容进行公布,以提示用户修复,因漏洞公布给用户带来的损失,由厂商承担。

A.4漏洞管理组织关于厂商修复漏洞的处理策略厂商应在确认漏洞信息后30个工作日内提供补丁或修复措施,由于技术或其他不可抗拒的原因导致30个工作日内无法完成补丁开发,可根据厂商申请情况的情延长漏洞修复时间。否则漏洞管理组织有权对漏洞内容进行公布,以提示用户修复,因漏洞公布给用户带来的损失·由厂商承担。漏洞管理组织可以联系信息安全厂商或其他安全机构针对该漏润给出修复措施。5

GB/T30276—2013

舒考文献

[1JCreating a Patch and Vulnerability Management Pragram, NIST,Special Publication 80040.2005,11

ISO/IEC 3011l Information technologySccurity techniquesVulnerabilityhanding processes[2]

ISO/IEC 29147 Information technology-Security techniques-VulnerabilitydisclosureDISAIAVAProcessHandbookv2.1,2002.64]

CommonVulnerabilityand Explore,htp://eve.mitre.orgNationalVulnerabilityDatabase,http://nvd.nist.gov/中国国家信息安全漏洞库.http://cnnvd.org.cr国家信息安全漏润共享平台.http://cnrd.org.cn[8]

iiKacaQiaiKAca

GB/T30276-2013

打印日期:2014年5月17HF009A

中华人民共和国

国家标准

信息安全技术信息安全漏洞管理规范GB/T302762013

中国标准出版社出版发行

北京市朝阳区和平里西街甲2号(100029)北京市西城区三里河北街16号(100045)网址spc.net.cn

总编室:(010)64275323发行中心:(010)51780235读者服务部:(010)68523946

中国标准出版社皇岛印剧厂印剧各地新华书店经销

开本880×12301/16:印张0.75字数14千字2014年5月第一版2014年5月第一次印刷书号:155066:1-49029定价16.00元如有印装差错

由本社发行中心调换

版权专有侵权必究

举报电话:(010)68510107

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。

✕

✕