GA/T 700-2007

基本信息

标准号: GA/T 700-2007

中文名称:信息安全技术计算机网络入侵分级要求

标准类别:公共安全行业标准(GA)

标准状态:现行

出版语种:简体中文

下载格式:.zip .pdf

下载大小:1316215

标准分类号

关联标准

出版信息

相关单位信息

标准简介

GA/T 700-2007.Information security technology-Classification criterion for intrusion of computer network.

1范围

GA/T 700规定了对计算机网络人侵分级的详细要求。

GA/T 700适用于网络事件相关产品的设计和实现,对网络人侵进行的测试管理也可参照使用。

2术语和定义

下列术语和定义适用于本标准。

2.1网络安全network security

保护系统以及服务不受偶然或者恶意的破坏,保证系统可以连续可靠正常地运行,网络服务不被中断。

2.2网络入侵network intrusion

在网络上无意或恶意破坏网络安全的入侵或具有人侵企图的行为。

2.3威胁threat

人侵者潜在的、有预谋的、未经授权的致使系统不可靠或无法使用的能力。

2.4机密性confidentiality

对信息访问和公开的授权限制.

2.5可用性availability

信息能被及时和可靠的访问。

2.6完整性Integrity

信息的可信和完整。

3计算机网络入侵威胁

网络安全由机密性、可用性以及完整性三个安全属性组成。人侵者使用各种手段进行网络人侵,直接威胁到了这三个安全属性。

3.1机密性

3.1.1 非授权访问

3.1.1.1 信息监听

人侵者使用非授权监听、截获等手段,对在未经保护网络中传输的信息的安全产生威胁。例如,网络中存在协议分析工具。

1范围

GA/T 700规定了对计算机网络人侵分级的详细要求。

GA/T 700适用于网络事件相关产品的设计和实现,对网络人侵进行的测试管理也可参照使用。

2术语和定义

下列术语和定义适用于本标准。

2.1网络安全network security

保护系统以及服务不受偶然或者恶意的破坏,保证系统可以连续可靠正常地运行,网络服务不被中断。

2.2网络入侵network intrusion

在网络上无意或恶意破坏网络安全的入侵或具有人侵企图的行为。

2.3威胁threat

人侵者潜在的、有预谋的、未经授权的致使系统不可靠或无法使用的能力。

2.4机密性confidentiality

对信息访问和公开的授权限制.

2.5可用性availability

信息能被及时和可靠的访问。

2.6完整性Integrity

信息的可信和完整。

3计算机网络入侵威胁

网络安全由机密性、可用性以及完整性三个安全属性组成。人侵者使用各种手段进行网络人侵,直接威胁到了这三个安全属性。

3.1机密性

3.1.1 非授权访问

3.1.1.1 信息监听

人侵者使用非授权监听、截获等手段,对在未经保护网络中传输的信息的安全产生威胁。例如,网络中存在协议分析工具。

标准图片预览

标准内容

ICS35.240

中华人民共和国公共安全行业标准GA/T700—2007

信息安全技术

计算机网络入侵分级要求

Information security technologyClassification criterion for intrusion ofcomputernetwork

2007-05-14发布

数码防伪

中华人民共和国公安部

2007-07-01实施

本标准由公安部公共信息网络安全监察局提出,言

本标准由公安部信息系统安全标准化技术委员会归口。本标准起草单位:公安部计算机信息系统安全产品质量监督检验中心。本标准主要起草人:沈亮、顾健,GA/T700—2007

1范围

信息安全技术计算机网络入侵分级要求本标准规定了对计算机网络人侵分级的详细要求。GA/T700—2007

本标准适用于网络事件相关产品的设计和实现,对网络人侵进行的测试、管理也可参照使用。2术语和定义

下列术语和定义适用于本标准。2.1

网络安全network security

保护系统以及服务不受偶然或者恶意的破坏,保证系统可以连续可靠正常地运行,网络服务不被中断。

网络入侵networkintrusion

在网络上无意或恶意破坏网络安全的入侵或具有入侵企图的行为。2.3

威胁threat

人侵者潜在的、有预谋的、未经授权的致使系统不可靠或无法使用的能力。2.4

机密性confidentiality

对信息访问和公开的授权限制。2.5

可用性availability

信息能被及时和可靠的访问。

完整性Integrity

信息的可信和完整。

3计算机网络入侵威助

网络安全由机密性,可用性以及完整性三个安全属性组成。人侵者使用各种手段进行网络人侵,直接威胁到了这三个安全属性。

3.1机密性

3.1.1非授权访问

3.1.1.1信息监听

入侵者使用非授权监听、截获等手段,对在未经保护网络中传输的信息的安全产生威胁。例如,网络中存在协议分析工具。

3.1.1.2信息探测

人侵者使用主动的访问手段,对访问信息存在非授权读获取的威胁。根据入侵者希望获取信息的1

查标准上建标网wwwiz321.net

GA/T700—2007

重要程度,可分为一般信息和重要信息。1)一般信息:可公开的系统或服务的标识信息。如:用户标识、系统标识、反馈信息等;2)重要信息:不应公开且危及网络安全的信息。如:私人资料,密码信息等。3.1.2非授权使用

3.1.2.1尝试登录

人侵者使用口令穷举等手段,通过正常鉴别机制非授权使用系统或服务。例如:暴力猜测、弱口令登录、人侵rservice等。根据威胁用户对象的重要性,可分为一般用户和特殊用户。1)一般用户:目标机上的普通个人账号;2)特殊用户:目标机上的系统账号。3.1.2.2突破安全访问机制

入侵者使用主动的访问手段,旁路正常鉴别机制非授权使用系统或服务。例如:缓冲溢出获得SHELL、WEB服务错误解码人侵等。根据入侵者希望获取用户权限的重要性,可分为一般用户和特殊用户。

1)一般用户:目标机上的普通个人账号;2)特殊用户:目标机上的系统账号。3.1.2.3恶意代码

人侵者利用在目标机运行的恶意代码进行非授权使用。例如:木马人侵。根据威胁目标的重要性,可分为一般用户和特殊用户。

1)一般用户:目标机上的普通个人账号:2)特殊用户:目标机上的系统账号。3.2可用性

由网络人侵导致系统或者服务部分或全部不可用。按照拒绝服务影响对象,可分为单系统、多系统和其他系统。

1)单系统:网络人侵造成单个系统不可用,不影响到其他系统的运行。例如:阻断单个系统登录。

2)多系统:网络人侵造成单个或多个系统不可用,影响到其他系统的服务使用。例如:服务器的拒绝服务人侵。

3)其他系统:网络人侵具有传播性,使得人侵目标系统外的系统也产生同样的网络人侵。例如:蠕虫人侵。

3.3完整性

对数据或系统运行进行错误的输出,破坏数据和系统运行的完整性。1)数据完整性:人侵者修改原有数据。例如:数据注人、伪造邮件。2)系统完整性:人侵者修改系统运行方式。例如:预测重放、ARP伪装。4计算机网络入侵分级

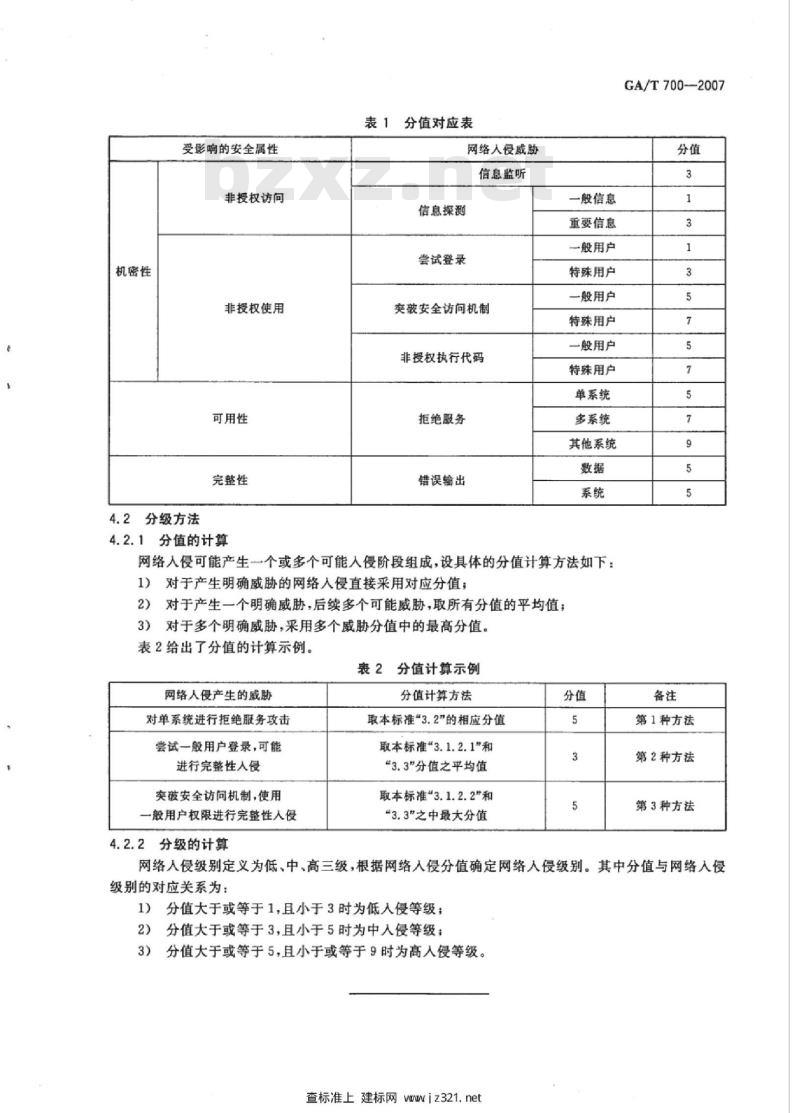

4.1分值表示

本标准按照网络人侵不同分类对安全属性的威胁进行评分表示,采用了1~9标度分值。含义为:1——低威胁,3——稍微威胁,5——明显威胁,7——强烈威胁,9——极端威胁。网络人侵威胁按照:信息监听,信息探测,尝试登录,错误输出,突破安全访问机制,非授权执行代码,拒绝服务依次增强,具体分值对应表示关系如表1。2

查标准上建标网wwwiz321.net

机密性

受影响的安全属性

非授权访问

非授权使用

可用性

完整性

4.2分级方法

4.2.1分值的计算

表1分值对应表

网络人侵威胁

信息监听

信息探测

尝试登录

突破安全访问机制

非授权执行代码

拒绝服务

错误输出

一般信息

重要信息

一般用户

特殊用户

一般用户

特殊用户

一般用户

特殊用户

单系统

多系统

其他系统

网络人侵可能产生一个或多个可能人侵阶段组成,设具体的分值计算方法如下:1)对于产生明确威胁的网络入侵直接采用对应分值;2)对于产生一个明确威胁,后续多个可能威胁,取所有分值的平均值;3)对于多个明确威胁,采用多个威胁分值中的最高分值。表2给出了分值的计算示例。

表2分值计算示例

网络人侵产生的威胁

对单系统进行拒绝服务攻击

尝试一般用户登录,可能

进行完整性人侵

突破安全访间机制,使用bZxz.net

一般用户权限进行完整性人侵

4.2.2分级的计算

分值计算方法

取本标准“3.2”的相应分值

取本标准\3.1.2.1”和

\3.3”分值之平均值

取本标准*3.1.2.2”和

“3.3”之中最大分值

GA/T700-—2007

第1种方法

第2种方法

第3种方法

网络人侵级别定义为低、中、高三级,根据网络入侵分值确定网络入侵级别。其中分值与网络入侵级别的对应关系为:

1)分值大于或等于1,且小于3时为低人侵等级;分值大于或等于3,且小于5时为中人侵等级:2)

分值大于或等于5,且小于或等于9时为高人侵等级。3)

查标准上建标网wwiz321.net

GA/T700-2007

中华人民共和国公共安全

业标准

信息安全技术计算机网络入侵分级要求GA/T700—2007

中国标准出版社出版发行

北京复兴门外三里河北街16号

邮政编码:100045

网址spc.net.cn

电话:6852394668517548

中国标准出版社秦皇岛印刷厂印刷各地新华书店经销

开本880×12301/16

印张0.5

字数7千字

2007年8月第一次印刷

2007年8月第一版

书号:155066·2-18037定价10.00元如有印装差错由本社发行中心调换版权专有侵权必究

举报电话:(010)68533533

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。

中华人民共和国公共安全行业标准GA/T700—2007

信息安全技术

计算机网络入侵分级要求

Information security technologyClassification criterion for intrusion ofcomputernetwork

2007-05-14发布

数码防伪

中华人民共和国公安部

2007-07-01实施

本标准由公安部公共信息网络安全监察局提出,言

本标准由公安部信息系统安全标准化技术委员会归口。本标准起草单位:公安部计算机信息系统安全产品质量监督检验中心。本标准主要起草人:沈亮、顾健,GA/T700—2007

1范围

信息安全技术计算机网络入侵分级要求本标准规定了对计算机网络人侵分级的详细要求。GA/T700—2007

本标准适用于网络事件相关产品的设计和实现,对网络人侵进行的测试、管理也可参照使用。2术语和定义

下列术语和定义适用于本标准。2.1

网络安全network security

保护系统以及服务不受偶然或者恶意的破坏,保证系统可以连续可靠正常地运行,网络服务不被中断。

网络入侵networkintrusion

在网络上无意或恶意破坏网络安全的入侵或具有入侵企图的行为。2.3

威胁threat

人侵者潜在的、有预谋的、未经授权的致使系统不可靠或无法使用的能力。2.4

机密性confidentiality

对信息访问和公开的授权限制。2.5

可用性availability

信息能被及时和可靠的访问。

完整性Integrity

信息的可信和完整。

3计算机网络入侵威助

网络安全由机密性,可用性以及完整性三个安全属性组成。人侵者使用各种手段进行网络人侵,直接威胁到了这三个安全属性。

3.1机密性

3.1.1非授权访问

3.1.1.1信息监听

入侵者使用非授权监听、截获等手段,对在未经保护网络中传输的信息的安全产生威胁。例如,网络中存在协议分析工具。

3.1.1.2信息探测

人侵者使用主动的访问手段,对访问信息存在非授权读获取的威胁。根据入侵者希望获取信息的1

查标准上建标网wwwiz321.net

GA/T700—2007

重要程度,可分为一般信息和重要信息。1)一般信息:可公开的系统或服务的标识信息。如:用户标识、系统标识、反馈信息等;2)重要信息:不应公开且危及网络安全的信息。如:私人资料,密码信息等。3.1.2非授权使用

3.1.2.1尝试登录

人侵者使用口令穷举等手段,通过正常鉴别机制非授权使用系统或服务。例如:暴力猜测、弱口令登录、人侵rservice等。根据威胁用户对象的重要性,可分为一般用户和特殊用户。1)一般用户:目标机上的普通个人账号;2)特殊用户:目标机上的系统账号。3.1.2.2突破安全访问机制

入侵者使用主动的访问手段,旁路正常鉴别机制非授权使用系统或服务。例如:缓冲溢出获得SHELL、WEB服务错误解码人侵等。根据入侵者希望获取用户权限的重要性,可分为一般用户和特殊用户。

1)一般用户:目标机上的普通个人账号;2)特殊用户:目标机上的系统账号。3.1.2.3恶意代码

人侵者利用在目标机运行的恶意代码进行非授权使用。例如:木马人侵。根据威胁目标的重要性,可分为一般用户和特殊用户。

1)一般用户:目标机上的普通个人账号:2)特殊用户:目标机上的系统账号。3.2可用性

由网络人侵导致系统或者服务部分或全部不可用。按照拒绝服务影响对象,可分为单系统、多系统和其他系统。

1)单系统:网络人侵造成单个系统不可用,不影响到其他系统的运行。例如:阻断单个系统登录。

2)多系统:网络人侵造成单个或多个系统不可用,影响到其他系统的服务使用。例如:服务器的拒绝服务人侵。

3)其他系统:网络人侵具有传播性,使得人侵目标系统外的系统也产生同样的网络人侵。例如:蠕虫人侵。

3.3完整性

对数据或系统运行进行错误的输出,破坏数据和系统运行的完整性。1)数据完整性:人侵者修改原有数据。例如:数据注人、伪造邮件。2)系统完整性:人侵者修改系统运行方式。例如:预测重放、ARP伪装。4计算机网络入侵分级

4.1分值表示

本标准按照网络人侵不同分类对安全属性的威胁进行评分表示,采用了1~9标度分值。含义为:1——低威胁,3——稍微威胁,5——明显威胁,7——强烈威胁,9——极端威胁。网络人侵威胁按照:信息监听,信息探测,尝试登录,错误输出,突破安全访问机制,非授权执行代码,拒绝服务依次增强,具体分值对应表示关系如表1。2

查标准上建标网wwwiz321.net

机密性

受影响的安全属性

非授权访问

非授权使用

可用性

完整性

4.2分级方法

4.2.1分值的计算

表1分值对应表

网络人侵威胁

信息监听

信息探测

尝试登录

突破安全访问机制

非授权执行代码

拒绝服务

错误输出

一般信息

重要信息

一般用户

特殊用户

一般用户

特殊用户

一般用户

特殊用户

单系统

多系统

其他系统

网络人侵可能产生一个或多个可能人侵阶段组成,设具体的分值计算方法如下:1)对于产生明确威胁的网络入侵直接采用对应分值;2)对于产生一个明确威胁,后续多个可能威胁,取所有分值的平均值;3)对于多个明确威胁,采用多个威胁分值中的最高分值。表2给出了分值的计算示例。

表2分值计算示例

网络人侵产生的威胁

对单系统进行拒绝服务攻击

尝试一般用户登录,可能

进行完整性人侵

突破安全访间机制,使用bZxz.net

一般用户权限进行完整性人侵

4.2.2分级的计算

分值计算方法

取本标准“3.2”的相应分值

取本标准\3.1.2.1”和

\3.3”分值之平均值

取本标准*3.1.2.2”和

“3.3”之中最大分值

GA/T700-—2007

第1种方法

第2种方法

第3种方法

网络人侵级别定义为低、中、高三级,根据网络入侵分值确定网络入侵级别。其中分值与网络入侵级别的对应关系为:

1)分值大于或等于1,且小于3时为低人侵等级;分值大于或等于3,且小于5时为中人侵等级:2)

分值大于或等于5,且小于或等于9时为高人侵等级。3)

查标准上建标网wwiz321.net

GA/T700-2007

中华人民共和国公共安全

业标准

信息安全技术计算机网络入侵分级要求GA/T700—2007

中国标准出版社出版发行

北京复兴门外三里河北街16号

邮政编码:100045

网址spc.net.cn

电话:6852394668517548

中国标准出版社秦皇岛印刷厂印刷各地新华书店经销

开本880×12301/16

印张0.5

字数7千字

2007年8月第一次印刷

2007年8月第一版

书号:155066·2-18037定价10.00元如有印装差错由本社发行中心调换版权专有侵权必究

举报电话:(010)68533533

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。