GB/T 15843.3-1998

基本信息

标准号: GB/T 15843.3-1998

中文名称:信息技术 安全技术 实体鉴别 第3部分:用非对称签名技术的机制

标准类别:国家标准(GB)

标准状态:已作废

发布日期:1998-01-02

实施日期:1999-08-01

作废日期:2008-11-01

出版语种:简体中文

下载格式:.rar.pdf

下载大小:269953

相关标签: 信息技术 安全 技术 实体 鉴别 非对称 签名 机制

标准分类号

标准ICS号:信息技术、办公机械设备>>35.040字符集和信息编码

中标分类号:电子元器件与信息技术>>信息处理技术>>L80数据加密

出版信息

出版社:中国标准出版社

页数:平装16开,页数:9, 字数:15千字

标准价格:10.0 元

出版日期:1999-08-01

相关单位信息

首发日期:1998-12-08

复审日期:2004-10-14

起草人:向维良、龚奇敏、吴世宗、雷利民、陶仁骥、郝伟刚

起草单位:电子工业部标准化研究所、电子工业部第三十研究所

提出单位:中华人民共和国电子工业部

发布部门:国家质量技术监督局

主管部门:国家标准化管理委员会

标准简介

本标准规定了用非对称签名技术的实体鉴别机制。 GB/T 15843.3-1998 信息技术 安全技术 实体鉴别 第3部分:用非对称签名技术的机制 GB/T15843.3-1998 标准下载解压密码:www.bzxz.net

标准图片预览

标准内容

GB/T 15843. 3—1998

本标准等同采用国际标准ISO/IECDIS9798-3:1997《信息技术安全技术实体鉴别第3部分:用非对称签名技术的机制》。本标准规定的单方鉴别和相互鉴别机制用于保证信息交换的安全。该系列标准在总标题《信息技术安全技术实体鉴别》下,由以下几个部分组成:第1部分:概述

第2部分:用对称加密算法的机制第3部分:用非对称签名技术的机制第4部分:用密码检验函数的机制第5部分:用零知识技术的机制

将来增加的部分可跟随其后。

本标准的附录A是提示的附录。

本标准由中华人民共和国电子工业部提出。本标准由电子工业部标准化研究所归口。本标准起草单位:电子工业部标准化研究所、电子工业部第三十研究所。本标准主要起草人:向维良、龚奇敏、吴世宗、雷利民、陶仁骥、郝伟刚。614

GB/T15843.3-1998

ISO/IEC 前言

ISO(国际标准化组织)和IEC(国际电工委员会)共同组成一个世界标准化专门系统。ISO或IEC的国家成员体,通过涉及特殊技术活动领域的各个组织所建立的技术委员会来参与国际标准开发。ISO和IEC的技术委员会在共同感兴趣的领域内合作,与ISO和IEC有联络的其他官方和非官方国际性组织,也参与这项工作。

在信息技术领域内,ISO和IEC已建立了一个联合技术委员会ISO/IECJTCI。由联合技术委员会采纳的国际标准草案需分发给各国家成员体表决。发布一项国际标准,至少需要75%的参与表决的国家成员体投票赞成。

国际标准ISO/IECDIS9798-3是由联合技术委员会ISO/IECJTCI“信息技术”的SC27分委会“IT安全技术”制定的。

这个第二版取代了第一版(ISO/IEC9798-3:1993),对它作了技术上的修订。ISO/IEC9798在总标题《信息技术安全技术实体鉴别》下,由以下几部分组成:第1部分:概述

第2部分:用对称加密算法的机制第3部分:用非对称签名技术的机制一第4部分:用密码检验函数的机制第5部分:用零知识技术的机制

将来增加的部分可跟随其后。

本标准的附录A只作为信息提供。615

1范围

中华人民共和国国家标准

信息技术安全技术实体鉴别

第3部分:用非对称签名技术的机制Information technology-Security techniquesEntity authentication--Part 3:Mechanisms using asymmetric signature techniquesGB/T 15843. 3 -- 1998

idtISO/IECDIS9798-3:1997

本标准规定了用非对称签名技术的实体鉴别机制。有两种鉴别机制属单个实体(单向)的鉴别,其余的属两个实体相互鉴别的机制。数字签名用于验证实体的身份,也可能有可信的第三方参与。本标准中规定的机制,使用时变参数,如:时间标记、顺序号或随机数,可防止先前有效的鉴别信息以后又被接受。

若使用时间标记或顺序号,则单向鉴别只需要一-次传递,而完成相互鉴别则需两次传递。若使用带有随机数的询问和响应方法,则单向鉴别需要两次传递,而当完成相互鉴别,则需要三次或四次传递(依赖于所使用的机制)。

2引用标

下列标准所包含的条文,通过在本标准中引有而构成为本标准的条文,本标准出版时,所示版本均为有效。所有标准都会被修订,使用本标准的各方应探讨使用下列标准最新版本的可能性。ISO/IEC9798-1:1997信息技术安全技术实体鉴别第1部分:概述3定义和记法

本标准采用ISO/IEC9798-1中描述的定义和记法。4要求

本标准规定的鉴别机制中,待鉴别的实体要通过表明他知道某秘密签名密钥来证实其身份。这要由实体使用其秘密签名密钥对特定数据签名来完成。该签名能够由使用该实体的公开认证密钥的任何实体来验证。

鉴别机制有以下的要求:

a)验证者应拥有声称者的有效公开密钥;b)声称者应拥有仅由他自己知道和使用的秘密签名密钥。若这两者之-未能满足,则鉴别进程会受到损害,或者不能成功地完成。注:获得有效公开密钥的一种途径是用证书的方式(见ISO/IEC9798-11997的附录C)。证书的产生、分发和撤消都超出了本标准的范围。为了这个目的,这里可以存在可信的第三方。另一种获得有效公开密钥的途径是利用可信的信使。

国家质量技术监督局1998-12-14批准616

1999-08-01实施

5机制

GB/T15843.3—1998

规定的实体鉴别机制利用了时变参数,如时间标记、顺序号或随机数(见ISO/IEC9798-1:1997的附录 B)。

假设权标定义如下:

Token = X, I .... I X, II .Sa(Y, Il ..*. Il Y,)本标准中,“签名数据”指的是“Y,!!·Y”,它用作数字签名方案的输入,而“未签名数据”指的是\X l II X,\。

若权标的签名数据中含有的信息能从签名中恢复,则它不需要包含在权标的未签名数据中(见GB 15851—1995)。

若权标签名数据的文本字段中所含的信息不能从签名中恢复,则它应包含在权标未签名的文本字段中。

若在权标的签名数据中的信息(如随机数)对于验证者是已知的,则它不必包含在声称者发送的权标未签名数据中。

在下面机制中规定的所有文本字段,在本标准范围之外的应用中使用是有效的(它们可以是空的)。它们的关系和内容依赖于特定的应用。对于文本字段使用方面的信息见附录A。注

1个实体对于第二个实体别有用心操纵数据块的签名,这能由第一个实体所签名的数据块中含有它自已的随机数来防止。在这种情况下,是其不可预测性防止了预定义数据的签名。2由于证书的分配超出了本标准的范圈,因此证书的发送在所有的机制中是可选的。5.1单向机制

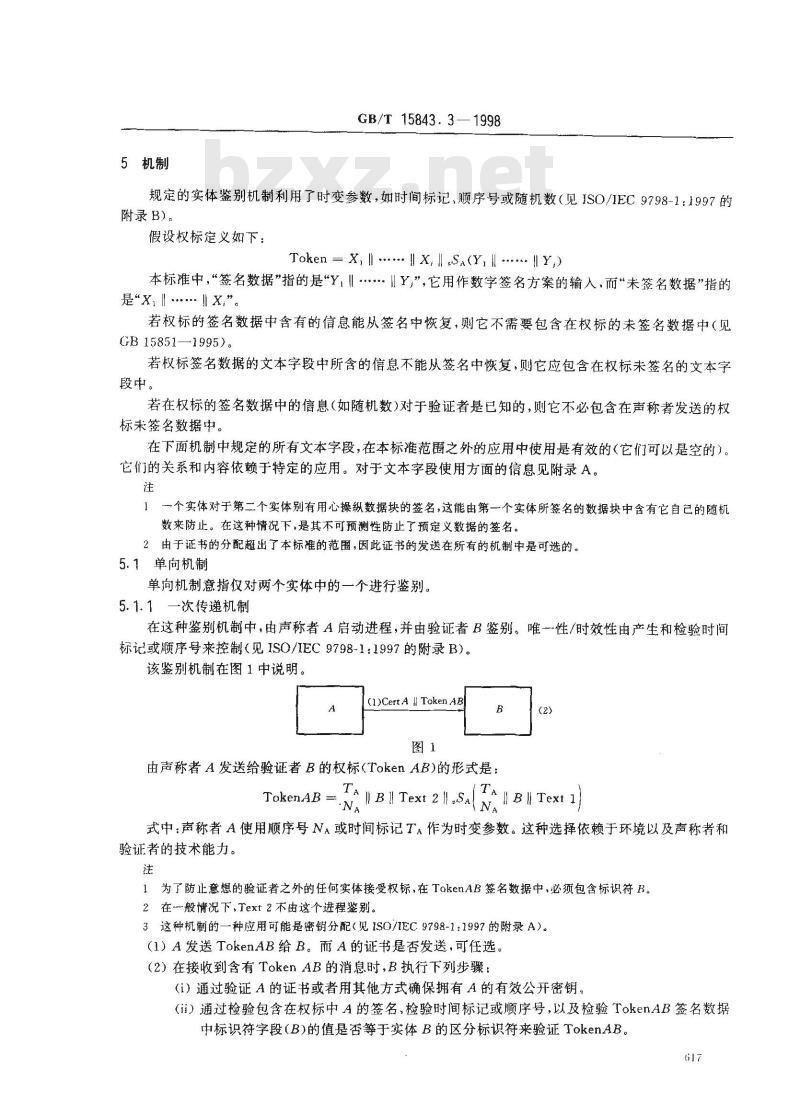

单向机制意指仅对两个实体中的一个进行鉴别。5.1.1一次传递机制

在这种鉴别机制中,由声称者A启动进程,并由验证者B鉴别。唯一性/时效性由产生和检验时间标记或顺序号来控制(见ISO/IEC9798-1:1997的附录B)。该鉴别机制在图1中说明。

(1)Cert A II Token AB

由声称者A发送给验证者B的权标(Token AB)的形式是:TA I BII Text 2ll SA

TokenAB=NA此内容来自标准下载网

(TA BII Text )

式中:声称者A使用顺序号NA或时间标记Ta作为时变参数。这种选择依赖于环境以及声称者和验证者的技术能力。

为了防止意想的验证者之外的任何实体接受权标,在TokenAB签名数据中,必须包含标识符B。1

2在般情况下,Text 2不由这个进程鉴别。3这种机制的一种应用可能是密钥分配(见ISO/IEC9798-1:1997的附录A)。(1)A发送TokenAB给B。而A的证书是否发送,可任选。(2)在接收到含有TokenAB的消息时,B执行下列步骤:(i)通过验证A的证书或者用其他方式确保拥有A的有效公开密钥。(i)通过检验包含在权标中A的签名,检验时间标记或顺序号,以及检验TokenAB签名数据中标识符字段(B)的值是否等于实体B的区分标识符来验证TokenAB。617

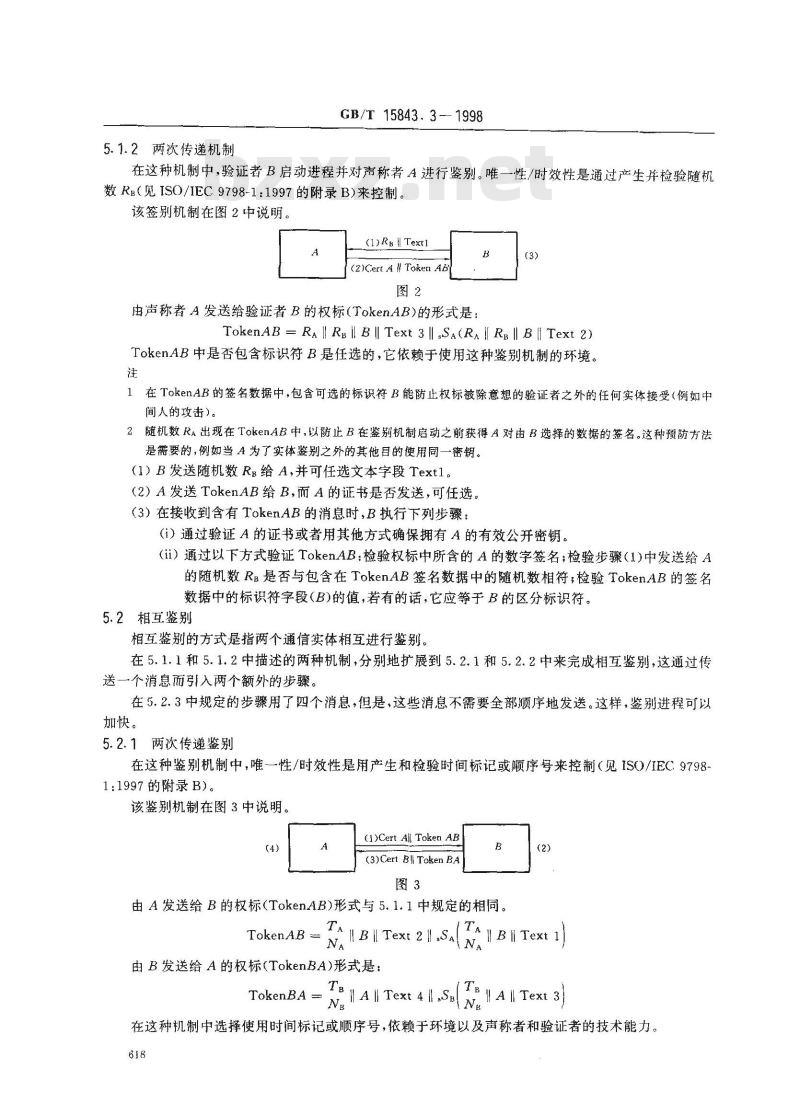

5.1.2两次传递机制

GB/T15843.3-1998

在这种机制中,验证者B启动进程并对声称者A进行鉴别。唯一性/时效性是通过产生并检验随机数Rp(见ISO/IEC9798-1:1997的附录B)来控制。该签别机制在图2中说明。

(1)Rg l Textl

(2)Cert A H Token AB)

由声称者A发送给验证者B的权标(TokenAB)的形式是:3

TokenAB = Ra l R ll B ll Text 3 Il SA(Ra Il R ll B lI Text 2)TokenAB中是否包含标识符B是任选的,它依赖于使用这种鉴别机制的环境。注

在TokenAB的签名数据中,包含可选的标识符B能防止权标被除意想的验证者之外的任何实体接受(例如中1

间人的攻击)。

2随机数RA出现在TokenAB中,以防止B在鉴别机制启动之前获得A对由B选择的数据的签名。这种预防方法是需要的,例如当A为了实体鉴别之外的其他目的使用同一密钥。(1)B发送随机数Rε给A,并可任选文本字段Textl。(2)A发送TokenAB给B,而A的证书是否发送,可任选。(3)在接收到含有TokenAB的消息时,B执行下列步骤:(i)通过验证A的证书或者用其他方式确保拥有A的有效公开密钥。(ii)通过以下方式验证TokenAB:检验权标中所含的A的数字签名;检验步骤(1)中发送给A的随机数Re是否与包含在TokenAB签名数据中的随机数相符;检验TokenAB的签名数据中的标识符字段(B)的值,若有的话,它应等于B的区分标识符。5.2相互鉴别

相互鉴别的方式是指两个通信实体相互进行鉴别。在5.1.1和5.1.2中描述的两种机制,分别地扩展到5.2.1和5.2.2中来完成相互鉴别,这通过传送一个消息而引入两个额外的步骤。在5.2.3中规定的步骤用了四个消息,但是,这些消息不需要全部顺序地发送。这样,鉴别进程可以加快。

5.2.1两次传递鉴别

在这种鉴别机制中,唯一性/时效性是用产生和检验时间标记或顺序号来控制(见ISO/IEC9798-1:1997的附录B)。

该鉴别机制在图3中说明。

(1)Cert All Token AB

(3)Cert B Token BA

由A发送给 B的权标(TokenAB)形式与5.1.1中规定的相同。TA B Text 2 HS(NA)

TokenAB =

(TA IBIIText I

由B发送给A的权标(TokenBA)形式是:Te IAll Text 4 H,Ss(Ne)

TokenBA --

(TPAText3)

在这种机制中选择使用时间标记或顺序号,依赖于环境以及声称者和验证者的技术能力618

GB/T 15843.3—1998

注1:在TokenAB和TokenBA的签名数据中,必须分别含有标识符A和标识符B,以防止权标被意想的验证者之外的任何别的实体接受。

步骤(1)和(2)与5.1.1…-次传递鉴别的规定相同。(3)B发送TokenBA给A,并且B的证书是否发送,可任选。(4)在步骤(3)中的消息按5.1.1步骤(2)类似的方法处理。注2:这种机制的两个消息除了隐含的时效性的约束之外,不受任何其他方式的约束;该机制包含独立使用机制5.1.1进行两次传递。若要进一步约束这些消息,可通过适当使用文本字段来完成。5.2.2三次传递鉴别

在这种机制中,唯一性/时效性是用产生和检验随机数来控制(见ISO/IEC9798-1:1997的附录B)。

该鉴别机制在图4中说明。

(1)Re l Text)

(2) Cert A Token AB

权标是下面的形式:

(4) Cert Bll Token BA

TokenAB = RA Il R l B Il Text 3 ll sSA(RA Il R l B Il Text 2)TokenBA = R RA ll Al Text 5 S(R ll RA ll A l Text 4)在TokenAB中是否包含参数B和TokenBA中是否包含参数A都是任选的。它们取决于该机制使用的环境。

注:随机数RA应出现在TokenAB中,以防止B在鉴别机制启动之前获得A对由B选择的数据的签名。这种预防方法是需要的,例如,当A为了实体鉴别之外其他目的还将使用同一密钥。出于类似的理由,TokenBA也使用了随机数RB。但是,因为R在选择R^时为已知,A可能事先就知道TokenBA中签名的完整数据。若这是不希望有的,则B可在TokenBA的Text 4和Text 5字段中插入一个附加的随机数R'B。此外,出于安全考虑,捡验随机数 Rε在第一个与第三个消息中的随机数是否相同也是必要的。(1)B发送随机数R给A,并可任选文本字段Text1。(2)A发送TokenAB给B,而A的证书是否发送,可任选。(3)在接收到含有TokenAB的消息时,B执行下列步骤:(i)通过检验A的证书或者用别的方式确保拥有A的有效公开密钥。(ii)通过以下方式验证TokenAB:检验包含在权标中A的签名;检验步骤(1)中发送给A的随机数R是否与包含在TokenAB签名数据中的随机数相符;检验TokenAB的签名数据中的标识符字段(B)的值,若有的话,它应等于B的区分标识符。(4)B发送TokenAB给A,而B的证书是否发送,可任选。(5)在接收到含有TokenBA的消息时,A类似地执行在(3)中列出的步骤(i)和(ii)。此外,A检验包含在TokenBA签名数据中的随机数RB是否与在步骤(1)中所接收的随机数相符。5.2.3两次传递的并行鉴别

在这种机制中,鉴别是并行实行的,唯一性/时效性用产生和检验随机数来控制(见ISO/1EC97981:1997的附录B)。

该鉴别机制在图5中说明。

权标与5.1.2中的类似:

GB/T 15843.3 -- 1998

(1)Cert Al RA |Text1

(')CertBlRslText2

(3)TokenBA

(3')Token AB

RA II R II B II Text 4 II SA(RA Il R Il BII Text 3)TokenAB =

TokenBA =Rall RA llAl Text 6llS(R ll RA ll A I Text 5)TokenAB中是否包含参数B和TokenBA中是否包含参数A是任选的。它们依赖于使用这种权标的环境。

注1:随机数应出现在TokenAB中,以防止B在鉴别机制启动之前获得A对由B选择的数据签名。这种预防是需要的,例如,当A为了实体鉴别之外的其他目的还将使用同一密钥。出于类似的理由,TokenBA也使用了随机数Rs。依赖于(1)和(1')中发送的消息被接受的相对时间,当一方选其随机数时,可能会知道另一方的随机数。若这是不希望有的,则两方可在TokenAB的文本字段Text3和 Text 4中和TokenBA的文本字段Text5 和 Text 6 中分别插入附加的随机数 R'A 和 R'B。(1)A发送R^给B,而A的证书和文本字段Text1是否发送,可任选。(1')B发送R给A,而B的证书和文本字段Text2是否发送,可任选。(2)A和B确保它们拥有另一实体有效的公开密钥,或者通过验证各自的证书,或者用某种别的方式。

(3)A发送TokenAB给B。

(3')B发送TokenBA给 A。

(4)A和B执行下列步骤:

它们各自都验证收到的权标,方式是通过检验包含在权标中的签名,并检验它先前发送给另一实体的那个随机数,看是否与包含在接收的权标签名数据中的随机数相符。注2:5.2.3中机制的一种替代方案是将5.1.2的机制双向运行。在机制5.2.3的第一个消息中包含证书将允许更早地验证证书,因而能加速鉴别的进程。620

GB/T15843.3-1998

附录A

(提示的附录)

文本字段的使用

本标准第5章规定的权标含有文本字段。在给定传递中的各种文本字段的实际应用及其之间关系依赖于应用。在下面给出一些例子,也可见ISO/IEC9798-1:1997的附录A。若使用了没有消息恢复的数字签名方案,并且签名的文本字段不是空的,则验证者在检验签名之前要拥有文本。在本附录中,“签名文本字段”是指签名数据中的文本字段,而“未签名文本字段”是指未签名数据中的文本字段。

例如,若使用不带消息恢复的数字签名方案,要求数据源鉴别的任何信息都应放到权标中的签名文本字段和(作为一部分)未签名文本字段中。若权标未含有(足够的)亢余,签名的文本字段可以用来提供附的亢余。签名的文本字段可用来指示只有为了实体鉴别的目的权标才是有效的。还应注意,鉴于一个实体可能会带有恶意企图选择“退化”的值让另一实体签名,而另一实体可以在文本字段中引入一个随机数。假如使用某种算法时,由于某个声称者对所有与之通信的验证者使用同一密钥而使得进行攻击是可能的,并且若认为这种攻击是一个威胁,则在签名文本字段和(若必要)未签名文本字段中,均应含有意想的验证者的身份。

未签名的文本字段也可用于向验证者提供信息,以指明声称者正在声称(但未被鉴别)的身份。若不用证书方式来分配公开密钥,则要求用这种信息让验证者确定用哪一个公开密钥来鉴别声称者。621

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。

本标准等同采用国际标准ISO/IECDIS9798-3:1997《信息技术安全技术实体鉴别第3部分:用非对称签名技术的机制》。本标准规定的单方鉴别和相互鉴别机制用于保证信息交换的安全。该系列标准在总标题《信息技术安全技术实体鉴别》下,由以下几个部分组成:第1部分:概述

第2部分:用对称加密算法的机制第3部分:用非对称签名技术的机制第4部分:用密码检验函数的机制第5部分:用零知识技术的机制

将来增加的部分可跟随其后。

本标准的附录A是提示的附录。

本标准由中华人民共和国电子工业部提出。本标准由电子工业部标准化研究所归口。本标准起草单位:电子工业部标准化研究所、电子工业部第三十研究所。本标准主要起草人:向维良、龚奇敏、吴世宗、雷利民、陶仁骥、郝伟刚。614

GB/T15843.3-1998

ISO/IEC 前言

ISO(国际标准化组织)和IEC(国际电工委员会)共同组成一个世界标准化专门系统。ISO或IEC的国家成员体,通过涉及特殊技术活动领域的各个组织所建立的技术委员会来参与国际标准开发。ISO和IEC的技术委员会在共同感兴趣的领域内合作,与ISO和IEC有联络的其他官方和非官方国际性组织,也参与这项工作。

在信息技术领域内,ISO和IEC已建立了一个联合技术委员会ISO/IECJTCI。由联合技术委员会采纳的国际标准草案需分发给各国家成员体表决。发布一项国际标准,至少需要75%的参与表决的国家成员体投票赞成。

国际标准ISO/IECDIS9798-3是由联合技术委员会ISO/IECJTCI“信息技术”的SC27分委会“IT安全技术”制定的。

这个第二版取代了第一版(ISO/IEC9798-3:1993),对它作了技术上的修订。ISO/IEC9798在总标题《信息技术安全技术实体鉴别》下,由以下几部分组成:第1部分:概述

第2部分:用对称加密算法的机制第3部分:用非对称签名技术的机制一第4部分:用密码检验函数的机制第5部分:用零知识技术的机制

将来增加的部分可跟随其后。

本标准的附录A只作为信息提供。615

1范围

中华人民共和国国家标准

信息技术安全技术实体鉴别

第3部分:用非对称签名技术的机制Information technology-Security techniquesEntity authentication--Part 3:Mechanisms using asymmetric signature techniquesGB/T 15843. 3 -- 1998

idtISO/IECDIS9798-3:1997

本标准规定了用非对称签名技术的实体鉴别机制。有两种鉴别机制属单个实体(单向)的鉴别,其余的属两个实体相互鉴别的机制。数字签名用于验证实体的身份,也可能有可信的第三方参与。本标准中规定的机制,使用时变参数,如:时间标记、顺序号或随机数,可防止先前有效的鉴别信息以后又被接受。

若使用时间标记或顺序号,则单向鉴别只需要一-次传递,而完成相互鉴别则需两次传递。若使用带有随机数的询问和响应方法,则单向鉴别需要两次传递,而当完成相互鉴别,则需要三次或四次传递(依赖于所使用的机制)。

2引用标

下列标准所包含的条文,通过在本标准中引有而构成为本标准的条文,本标准出版时,所示版本均为有效。所有标准都会被修订,使用本标准的各方应探讨使用下列标准最新版本的可能性。ISO/IEC9798-1:1997信息技术安全技术实体鉴别第1部分:概述3定义和记法

本标准采用ISO/IEC9798-1中描述的定义和记法。4要求

本标准规定的鉴别机制中,待鉴别的实体要通过表明他知道某秘密签名密钥来证实其身份。这要由实体使用其秘密签名密钥对特定数据签名来完成。该签名能够由使用该实体的公开认证密钥的任何实体来验证。

鉴别机制有以下的要求:

a)验证者应拥有声称者的有效公开密钥;b)声称者应拥有仅由他自己知道和使用的秘密签名密钥。若这两者之-未能满足,则鉴别进程会受到损害,或者不能成功地完成。注:获得有效公开密钥的一种途径是用证书的方式(见ISO/IEC9798-11997的附录C)。证书的产生、分发和撤消都超出了本标准的范围。为了这个目的,这里可以存在可信的第三方。另一种获得有效公开密钥的途径是利用可信的信使。

国家质量技术监督局1998-12-14批准616

1999-08-01实施

5机制

GB/T15843.3—1998

规定的实体鉴别机制利用了时变参数,如时间标记、顺序号或随机数(见ISO/IEC9798-1:1997的附录 B)。

假设权标定义如下:

Token = X, I .... I X, II .Sa(Y, Il ..*. Il Y,)本标准中,“签名数据”指的是“Y,!!·Y”,它用作数字签名方案的输入,而“未签名数据”指的是\X l II X,\。

若权标的签名数据中含有的信息能从签名中恢复,则它不需要包含在权标的未签名数据中(见GB 15851—1995)。

若权标签名数据的文本字段中所含的信息不能从签名中恢复,则它应包含在权标未签名的文本字段中。

若在权标的签名数据中的信息(如随机数)对于验证者是已知的,则它不必包含在声称者发送的权标未签名数据中。

在下面机制中规定的所有文本字段,在本标准范围之外的应用中使用是有效的(它们可以是空的)。它们的关系和内容依赖于特定的应用。对于文本字段使用方面的信息见附录A。注

1个实体对于第二个实体别有用心操纵数据块的签名,这能由第一个实体所签名的数据块中含有它自已的随机数来防止。在这种情况下,是其不可预测性防止了预定义数据的签名。2由于证书的分配超出了本标准的范圈,因此证书的发送在所有的机制中是可选的。5.1单向机制

单向机制意指仅对两个实体中的一个进行鉴别。5.1.1一次传递机制

在这种鉴别机制中,由声称者A启动进程,并由验证者B鉴别。唯一性/时效性由产生和检验时间标记或顺序号来控制(见ISO/IEC9798-1:1997的附录B)。该鉴别机制在图1中说明。

(1)Cert A II Token AB

由声称者A发送给验证者B的权标(Token AB)的形式是:TA I BII Text 2ll SA

TokenAB=NA此内容来自标准下载网

(TA BII Text )

式中:声称者A使用顺序号NA或时间标记Ta作为时变参数。这种选择依赖于环境以及声称者和验证者的技术能力。

为了防止意想的验证者之外的任何实体接受权标,在TokenAB签名数据中,必须包含标识符B。1

2在般情况下,Text 2不由这个进程鉴别。3这种机制的一种应用可能是密钥分配(见ISO/IEC9798-1:1997的附录A)。(1)A发送TokenAB给B。而A的证书是否发送,可任选。(2)在接收到含有TokenAB的消息时,B执行下列步骤:(i)通过验证A的证书或者用其他方式确保拥有A的有效公开密钥。(i)通过检验包含在权标中A的签名,检验时间标记或顺序号,以及检验TokenAB签名数据中标识符字段(B)的值是否等于实体B的区分标识符来验证TokenAB。617

5.1.2两次传递机制

GB/T15843.3-1998

在这种机制中,验证者B启动进程并对声称者A进行鉴别。唯一性/时效性是通过产生并检验随机数Rp(见ISO/IEC9798-1:1997的附录B)来控制。该签别机制在图2中说明。

(1)Rg l Textl

(2)Cert A H Token AB)

由声称者A发送给验证者B的权标(TokenAB)的形式是:3

TokenAB = Ra l R ll B ll Text 3 Il SA(Ra Il R ll B lI Text 2)TokenAB中是否包含标识符B是任选的,它依赖于使用这种鉴别机制的环境。注

在TokenAB的签名数据中,包含可选的标识符B能防止权标被除意想的验证者之外的任何实体接受(例如中1

间人的攻击)。

2随机数RA出现在TokenAB中,以防止B在鉴别机制启动之前获得A对由B选择的数据的签名。这种预防方法是需要的,例如当A为了实体鉴别之外的其他目的使用同一密钥。(1)B发送随机数Rε给A,并可任选文本字段Textl。(2)A发送TokenAB给B,而A的证书是否发送,可任选。(3)在接收到含有TokenAB的消息时,B执行下列步骤:(i)通过验证A的证书或者用其他方式确保拥有A的有效公开密钥。(ii)通过以下方式验证TokenAB:检验权标中所含的A的数字签名;检验步骤(1)中发送给A的随机数Re是否与包含在TokenAB签名数据中的随机数相符;检验TokenAB的签名数据中的标识符字段(B)的值,若有的话,它应等于B的区分标识符。5.2相互鉴别

相互鉴别的方式是指两个通信实体相互进行鉴别。在5.1.1和5.1.2中描述的两种机制,分别地扩展到5.2.1和5.2.2中来完成相互鉴别,这通过传送一个消息而引入两个额外的步骤。在5.2.3中规定的步骤用了四个消息,但是,这些消息不需要全部顺序地发送。这样,鉴别进程可以加快。

5.2.1两次传递鉴别

在这种鉴别机制中,唯一性/时效性是用产生和检验时间标记或顺序号来控制(见ISO/IEC9798-1:1997的附录B)。

该鉴别机制在图3中说明。

(1)Cert All Token AB

(3)Cert B Token BA

由A发送给 B的权标(TokenAB)形式与5.1.1中规定的相同。TA B Text 2 HS(NA)

TokenAB =

(TA IBIIText I

由B发送给A的权标(TokenBA)形式是:Te IAll Text 4 H,Ss(Ne)

TokenBA --

(TPAText3)

在这种机制中选择使用时间标记或顺序号,依赖于环境以及声称者和验证者的技术能力618

GB/T 15843.3—1998

注1:在TokenAB和TokenBA的签名数据中,必须分别含有标识符A和标识符B,以防止权标被意想的验证者之外的任何别的实体接受。

步骤(1)和(2)与5.1.1…-次传递鉴别的规定相同。(3)B发送TokenBA给A,并且B的证书是否发送,可任选。(4)在步骤(3)中的消息按5.1.1步骤(2)类似的方法处理。注2:这种机制的两个消息除了隐含的时效性的约束之外,不受任何其他方式的约束;该机制包含独立使用机制5.1.1进行两次传递。若要进一步约束这些消息,可通过适当使用文本字段来完成。5.2.2三次传递鉴别

在这种机制中,唯一性/时效性是用产生和检验随机数来控制(见ISO/IEC9798-1:1997的附录B)。

该鉴别机制在图4中说明。

(1)Re l Text)

(2) Cert A Token AB

权标是下面的形式:

(4) Cert Bll Token BA

TokenAB = RA Il R l B Il Text 3 ll sSA(RA Il R l B Il Text 2)TokenBA = R RA ll Al Text 5 S(R ll RA ll A l Text 4)在TokenAB中是否包含参数B和TokenBA中是否包含参数A都是任选的。它们取决于该机制使用的环境。

注:随机数RA应出现在TokenAB中,以防止B在鉴别机制启动之前获得A对由B选择的数据的签名。这种预防方法是需要的,例如,当A为了实体鉴别之外其他目的还将使用同一密钥。出于类似的理由,TokenBA也使用了随机数RB。但是,因为R在选择R^时为已知,A可能事先就知道TokenBA中签名的完整数据。若这是不希望有的,则B可在TokenBA的Text 4和Text 5字段中插入一个附加的随机数R'B。此外,出于安全考虑,捡验随机数 Rε在第一个与第三个消息中的随机数是否相同也是必要的。(1)B发送随机数R给A,并可任选文本字段Text1。(2)A发送TokenAB给B,而A的证书是否发送,可任选。(3)在接收到含有TokenAB的消息时,B执行下列步骤:(i)通过检验A的证书或者用别的方式确保拥有A的有效公开密钥。(ii)通过以下方式验证TokenAB:检验包含在权标中A的签名;检验步骤(1)中发送给A的随机数R是否与包含在TokenAB签名数据中的随机数相符;检验TokenAB的签名数据中的标识符字段(B)的值,若有的话,它应等于B的区分标识符。(4)B发送TokenAB给A,而B的证书是否发送,可任选。(5)在接收到含有TokenBA的消息时,A类似地执行在(3)中列出的步骤(i)和(ii)。此外,A检验包含在TokenBA签名数据中的随机数RB是否与在步骤(1)中所接收的随机数相符。5.2.3两次传递的并行鉴别

在这种机制中,鉴别是并行实行的,唯一性/时效性用产生和检验随机数来控制(见ISO/1EC97981:1997的附录B)。

该鉴别机制在图5中说明。

权标与5.1.2中的类似:

GB/T 15843.3 -- 1998

(1)Cert Al RA |Text1

(')CertBlRslText2

(3)TokenBA

(3')Token AB

RA II R II B II Text 4 II SA(RA Il R Il BII Text 3)TokenAB =

TokenBA =Rall RA llAl Text 6llS(R ll RA ll A I Text 5)TokenAB中是否包含参数B和TokenBA中是否包含参数A是任选的。它们依赖于使用这种权标的环境。

注1:随机数应出现在TokenAB中,以防止B在鉴别机制启动之前获得A对由B选择的数据签名。这种预防是需要的,例如,当A为了实体鉴别之外的其他目的还将使用同一密钥。出于类似的理由,TokenBA也使用了随机数Rs。依赖于(1)和(1')中发送的消息被接受的相对时间,当一方选其随机数时,可能会知道另一方的随机数。若这是不希望有的,则两方可在TokenAB的文本字段Text3和 Text 4中和TokenBA的文本字段Text5 和 Text 6 中分别插入附加的随机数 R'A 和 R'B。(1)A发送R^给B,而A的证书和文本字段Text1是否发送,可任选。(1')B发送R给A,而B的证书和文本字段Text2是否发送,可任选。(2)A和B确保它们拥有另一实体有效的公开密钥,或者通过验证各自的证书,或者用某种别的方式。

(3)A发送TokenAB给B。

(3')B发送TokenBA给 A。

(4)A和B执行下列步骤:

它们各自都验证收到的权标,方式是通过检验包含在权标中的签名,并检验它先前发送给另一实体的那个随机数,看是否与包含在接收的权标签名数据中的随机数相符。注2:5.2.3中机制的一种替代方案是将5.1.2的机制双向运行。在机制5.2.3的第一个消息中包含证书将允许更早地验证证书,因而能加速鉴别的进程。620

GB/T15843.3-1998

附录A

(提示的附录)

文本字段的使用

本标准第5章规定的权标含有文本字段。在给定传递中的各种文本字段的实际应用及其之间关系依赖于应用。在下面给出一些例子,也可见ISO/IEC9798-1:1997的附录A。若使用了没有消息恢复的数字签名方案,并且签名的文本字段不是空的,则验证者在检验签名之前要拥有文本。在本附录中,“签名文本字段”是指签名数据中的文本字段,而“未签名文本字段”是指未签名数据中的文本字段。

例如,若使用不带消息恢复的数字签名方案,要求数据源鉴别的任何信息都应放到权标中的签名文本字段和(作为一部分)未签名文本字段中。若权标未含有(足够的)亢余,签名的文本字段可以用来提供附的亢余。签名的文本字段可用来指示只有为了实体鉴别的目的权标才是有效的。还应注意,鉴于一个实体可能会带有恶意企图选择“退化”的值让另一实体签名,而另一实体可以在文本字段中引入一个随机数。假如使用某种算法时,由于某个声称者对所有与之通信的验证者使用同一密钥而使得进行攻击是可能的,并且若认为这种攻击是一个威胁,则在签名文本字段和(若必要)未签名文本字段中,均应含有意想的验证者的身份。

未签名的文本字段也可用于向验证者提供信息,以指明声称者正在声称(但未被鉴别)的身份。若不用证书方式来分配公开密钥,则要求用这种信息让验证者确定用哪一个公开密钥来鉴别声称者。621

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。