GB∕T 39786-2021

基本信息

标准号: GB∕T 39786-2021

中文名称:信息安全技术 信息系统密码应用基本要求

标准类别:国家标准(GB)

标准状态:现行

出版语种:简体中文

下载格式:.rar .pdf

下载大小:5371KB

标准分类号

关联标准

出版信息

相关单位信息

标准简介

GB∕T 39786-2021 信息安全技术 信息系统密码应用基本要求

GB∕T39786-2021

标准压缩包解压密码:www.bzxz.net

标准图片预览

标准内容

ICS35.040

中华人民共和国国家标准

GB/T39786—2021

信息安全技术

信息系统密码应用基本要求

Information securitytechnologyBaseline for information system cryptography application2021-03-09发布

国家市场监督管理总局

国家标准化管理委员会

2021-10-01实施

-riKacerKAca-

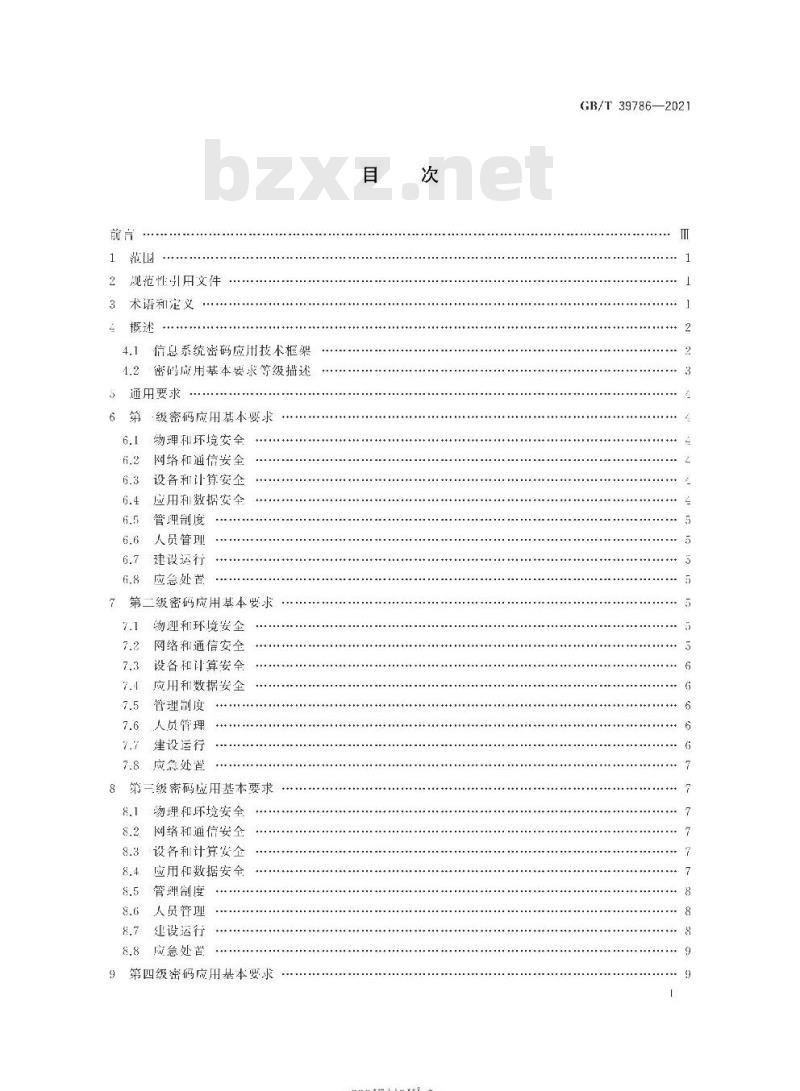

规范性引用文件

术语和定义

信息系统密码应用技术框架

1.2密码应用基本要求等级描述

通用要求

·级密码应用基本要求

物理和环境安全

网络和通信安全

设各和计算安全

应用和数据安全

管理制度

人员管理

建设运行

应急处置

二级密码应用基本要求

物理和环境安全

网络和通信安全

设备和计算安全

应用和数据安全

管理制度

人员管理

建设运行

应急处置

第三级密码应用基本要求

物埋和环境安全

网络和通信安全

设备和计算安企

应用和数据安全

管理剖度

人员管理

建设运行

应急处置

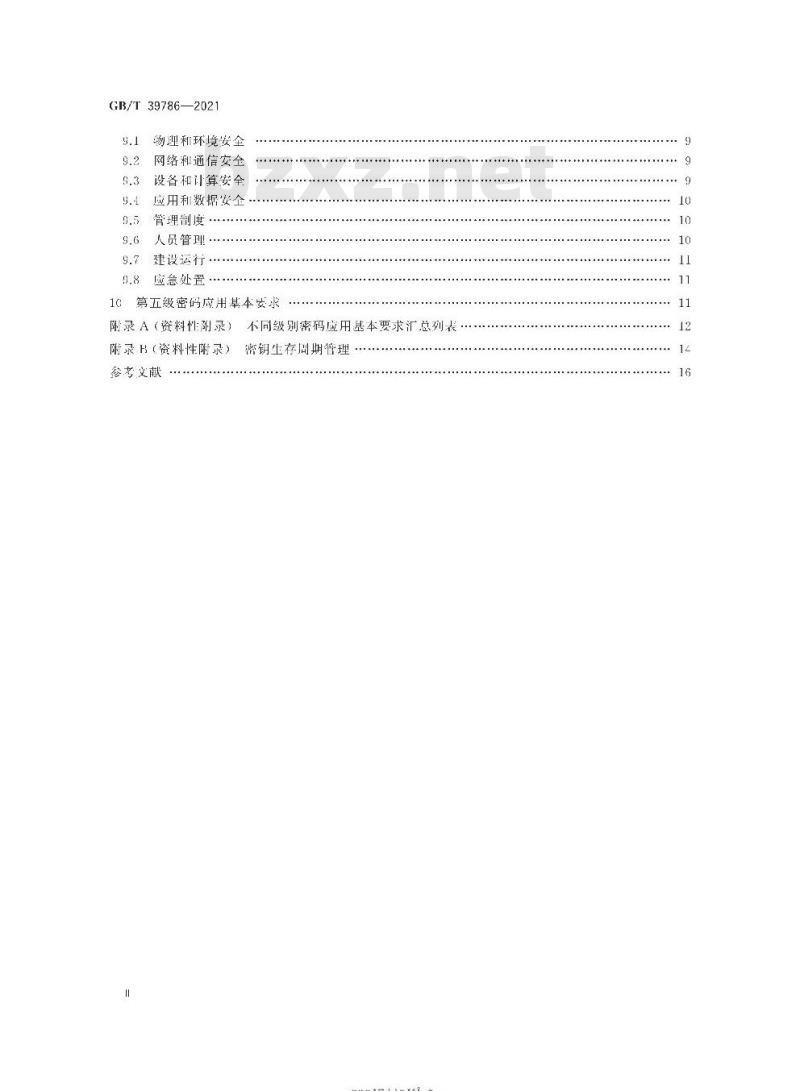

第四级密码应用基本要求

-rrKaeerKAca-

GB/T 39786—2021

GB/T39786—2021

物理和环境安全

网络和通信安全

设各和计算安全

应用和数据安企

管理制度

人员管理

建设运行

应急处置

五级密码应用基本安求

不同级别密码应用基本要求汇总列表附录A(资料性阴录)

附录B(资料性附录)

密钥生存周期管理

参考义献

-rrKaeerKa-

本标准按照GB/T1.12009给出的规则起草。GB/T39786—2021

请注意本文件的某些内容可能涉及专利,本文件的发布机构不承扣识别这些专利的责任。本标准山全同信息安全标准化技术委员会(SAC/TC260)提出并归口,本际准起草单位:北京数字认证股份有限公司、国家密码管理局商用密码检测中心中国科学院数与通信保护研究教育中心、公安部第三研究所、上海交通人学、北京信息安全测评中心、成都卫十道信息产业股份有限公司、中国金融电子化公司、飞天诚信科技股份有限公司、安徽科测信息技术有限公司,深圳市网安计算机安全检测技术有限公司、山东省计算中心(国家超级计算济南中心)、中国电子科技集团公司第十五研究所(信息产业信息安全测评中心)、北京电子科技学院、北京三未信安科技发展有限公司、兴唐通信科技有限公司。

本标准主要起草人:詹榜华、宋玲娓、罗鹏、邓开男、夏曾宁、崔灶、刘健、许长伟、田敏求、傅大鹏马原、郑防昱、陈广勇、黎水林、银鹰、刘芳、肖秋林、张众、李晨旸、张晓溪、杨宏志、朱鹏飞、倪又明、程赤秦、刘健、间亚龙、高志权、钟博、张文科、刘尚焱。-riKaeerkAca-

-riKacerKAca-

1范围

信息安全技术

信息系统密码应用基本要求

GB/T39786—2021

本标准规定了信息系统算一级到第四级的密码应用的基本要求,从信息系统的物理和环境安全、网络和通信安全、设备和计算安全、应用和数据安全四个技术层面提出了第级到第四级的密码应用技术要求,并从件理制度、人员管理,建设运行和应急处置四个方面提出了第一级到第四级的案码应用伴理要求。

注:第丘数密码成用仪在本标准中措述还用要求,第丘级密码虚用技术妻求和管理要求不在不标准中捕述,本标准适用丁指导、规范信息系统密仍应用的规划、建设、运行及测评。在本标准的基础之上,各领或与行业可结合本领域与行业的密码应用需求米指导、规范信息系统密码应用。2规范性引用文件

下列文件对」本文件的应用是必不可少的。凡是注日期的引用文件,仪注日期的版本适用」本文件。凡是不注日期的引用文件,其最新版本(包括所有的修改单)适用于本文件,GB/T37092信息安全技术密码模块安全要求3术语和定义

下列术语和定义适用」本文件。3.1

Econfidentiality

机密性

保证信息不被泄露给非授权实体的性质,3.2

数据完整性data integrity

数据没有遭受以非授权方式所作的改变的性质。3.3

真实性

authenticity

一个实体是具所声称实休的这种特性。真实性适用丁用户,进程、系统和信息之类的实体。3.4

不可否认性,non-repudiation

证明一个已经发生的操作行为无法否认的性质。3.5

加密encipherment;encryption对数据进行密码变以产生密义的过程,3.6

密钥key

控制密码算法运算的关键信息或参数,1

rKaeerkAca-

GB/T39786—2021

key management

密钥管理

根据安全策略,对密钥的产生、分发、存储、使用,更新、门档、撤销、备份、恢复和销毅等密钥全生存周期的管理:

身份鉴别identityauthentication证实一个实休所市称身份的过程。3.9

消息鉴别码

message authentication code

利用对称密码技术或密码杂凑技术,在秘密密钥参与下,由消息所导出的数据项。任何持有这-秘密密钥的实体,可利用消息鉴别码检查消息的完整性和始发者身份3.10

one-tine password

动态口令

基于时间、事件等方式动态生成的一次性令。3.11

access control

访问控制

按照特定策略,允许或拒绝用户刘资源访问的一种机制。4概述

4.1信息系统密码应用技术框架

4.1.1框架概述

本标准从信息系统的物理和环境安全、网络利道信安全,设备和计算安全,应用和数据安全四个层面提出密码应用技术求,保障信息系统的实体身份真实性、重要数据的机密性和完整性操作行为的不可否认性:并从信息系统的管理制度、人员管埋、建设运行和应急处置四叫个方面提出密码应用管埋要求,为信息系统提供管理方面的密码应用安全保章,4.1.2密码应用技术要求维度

技术要求主要由机密性、完整性.真实性、不可否认性四个密码安全功能维度构成,其体保护对象或应用场景描述如下:

机密性技术要求保护对象

使用密码技术的加解密功能实现机密性,信息系统中保护的对象为:1)身份鉴别信息;

2)密钥数据:

3)传输的重要数据;

1)信息系统应用中所有存储的重要数据,b)完整性技术要求保护对象

使用基于对称密码算法或密码杂漆筑法的消息鉴别码机制、基于公钥密码算法的数宁签名机制等密码技术实现完整性,信息系统中保扩的对象为:1)身份鉴别信息;

2)密数据:

-rrKaeerkAca-

3)口志记录;

4)访问控制信息;

5)重要信息资源安全标记;

6)重要可执行程序;

视频监控音像记录:

电子门禁系统进出记录;

9)传输的重要数据:

信息系统应用中所有存储的重要数据。10)1

真实性技术要求应用场景

GB/T39786—2021

使用动态口令机制、基于对称密码算法或密码杂凑算法的消息鉴别码机制、基于公钥密码算法的数字签名机制等密码技术实现真实性·信息系统应用场景为:1)进人币要物理区域人员的身份鉴别;通信双方的身份鉴别;

3)网络设备接入时的身份鉴别:4.

重要可执行程序的来源真实性保证;登录操作系统和数据库系统的用户身份鉴别;5)

应用系统的用户身份鉴别。

不可否认性技术要求保护对象

使用基于公钥密码算法的数宁签名机制等密码技术来保证数据原发行为的不可否认性和数据接收行为的不可否认性。

4.1.3密码应用管理要求维度

管理要求山管埋制度、人员管埋、建设运行、应急处置等四个密码应用管埋维度构成.具休如下:a

密码应用安全管理相关流程制度的制定、发布、修订的规范性要求:密码相美安全人员的密码安全意识以及美键密码安全岗位员工的密码安全能力的培养,人员b)

工作流程要求等;

建设运行过程中密码应用安全要求及方案落地执行的一致性和有效性要求:处埋密码应用安全相关的应急突发事件的能力要求,d)

密码应用基本要求等级描述

本标准对信息系统密码应用划分为自低向高的力个等级,参照GB/T22239的等级保护对象应具备的基本安全保护能力要求,本标准提出密码保能力逐级增强的安求,用一二、三、四、五表示。信息系统管理者可接照业务实际情说选择相应级别的密码保障技术能力及管理能力,各等级措述如下:第级,是信息系统密码应用安全要求等级的最低等级,要求信息系统符合通用要求和最低限度的管理要求,并鼓励使用密码保障信息系统安全:第一级,是在第一级要求的基础上,增加操作规程、人员上岗培训与考核、应急预案等管埋要求,并要求优先选择使用密码保障信息系统安全:第三级,是在第二级要求的基础上.增加对真实性、机密性的技术要求以及全部的管埋要求;第四级,是在第三级要求的基础上.增加对完整性、不可否认性的技术要求;第丘级(略)此内容来自标准下载网

本标准所要求的不同等级密码应用基本要求简表参见阴录A:3

rKaeerkAca-

GB/T 39786—2021

5通用要求

第级到第五级的信息系统应符合以下证用要求信息系统中使用的密码筑法应符合法待法规的规定和密码相关国家标准、行业标准的有关a

要求;

信息系统中使用的密码技术应遵循密码关国家标准和行业标准:信息系统中使用的密码产品、密码服务应符合法律法规的相关要求第一级密码应用基本要求

6.1物理和环境安全

本级要求包括:

a)可采用密码技术进行物理访问身份鉴别,保证重要区域进人人员身份的真实性;b)可采用密码技术保证电子门禁系统进出记录数据的存储完整性;以上如采用密码服务,该密码服务应符合法律法规的相关要求,需依法接受检测认证的,成经商用密码认证机构认证合格

2网络和通信安全

本级安求包括:

可采用密码技术对通信实体进行身份鉴别,保证通信实体身份的真实性;a

b)可采用密码技术保证通信过程中数据的完整性:c)可采用密码技术保证通信过程中重要数据的机密性;d)可采用密码技术保证网络边界访问控制信息的完整性;以上如采用密码服务,该密码服务应符合法律法规的相关要求,需依法接受检测认证的,应经商用密码认证机构认证合格,

6.3设备和计算安全

本级要求包括:

a)可采用密码技术对登录设备的用户进行身份鉴别,保证用户身份的真实性b)可采用密码技术保证系统资源访间控制信息的完整性:可采用密码技术保证口志记录的完整性;以上如采用密码服务,该密码服务应符合法律法规的相关要求,需依法接受检测认证的,应经商用密码认证机构认证合格,

应用和数据安全

本级要求包括:

a)可采用密码技术对登录用户进行身份鉴别,保证应用系统用户身份的真实性:b)可采用密码技术保证信息系统应用的访问控制信息的完整性;c)可采用密码技术保证信息系统应用的重要数据在传输过程中的机密性:d)可采用密码技术保证信息系统应用的重要数据在存储过程中的机密性:c)可采用密码技术保证信息系统应用的重要数据在传输过程中的完整性;可采用密码技术保证信息系统应用的重要数据在存储过程中的完整性:0

rKaeerkAca-

GB/T39786—2021

g)以上如采用密码服务,该密码服务应符合法律法规的相关要求,需依法接受检测认证的,应经商用密码认证机构认证合格,

管理制度

使用密码技术的信息系统应符合以下管理制度要求:a

应具备密码应用安全管埋制度,包括密码人员管理、密钥管理、建设运行、应急处置、密码软硬件及介质管理等制度:

b)应根据密码应用方案建立相应密管理规则。6.6人员管理

使用密码技术的信息系统应符合以下人员管理要求:相关人员应了解并避守密码相关法律法规、密码应用安全管理制度:a

b)应及时繁止离岗人员的所有密码应用相关的访间权限操作权限。6.7建设运行

本级要求包括:

应依据密码相关标准和密码应用需求,制定密码应用方案a)

应根据密码应用方案,定系统涉及的密钥种类、体系及其牛存周期环节,各环节密钥管理要b

求参照附录B:

应按照密码应用方案实施建设

d)投人运行前可进行密码应用安全性评估:6.8

应急处置

本级要求为:可根据密码产品提供的安全策略.山用户自主处置密码应用安全事件,7第二级密码应用基本要求

7.1物理和环境安全

本级要求包括:

a)宜采用密码技术进行物理访问身份鉴别,保证重要区域进人人员身份的真实性:b)可采用密码技术保证山子门禁系统进出记录数据的存储完整性:以上如采用密码服务,该密码服务应符合法律法规的相关要求,需依法接受检测认证的,应经商用密码认证机构认证合格;

d)以上采用的密码产品,应达到(B/T37002一级及以上安全要求。网络和通信安全

本级要求包括:

a)宜采用密码技术对通信实体进行身份鉴别,保证通信实体牙份的真实性:b)可采用密码技术保证通信过程中数据的完整性:宜采用密码技术保证通信过程中重要数据的机密性;d)可采用密码技术保证网络边界访问控制信息的完整性:以工如采用密码服务,该密码服务应符合法律法的相关要求,需依法接受检测认证的,应经c

商用密码认证机构认证合格;

rKaeerkAca-

GB/T39786—2021

0)以上采用的密码产品,应达到GB/T37C92一级及以上安全要求。7.3设备和计算安全

本级要求包括:

a)宜采用密码技术对登录设备的用户进行身份鉴别,保证用户身份的真实性:b)可采用密码技术保证系统资源访问控制信息的完整性:可采用密码技术保证日志记录的完整性:以上如采用密码服务:该密码服务应符合法律法规的相关要求,需依法接受检测认证的,应经d

商用密码认证机构认证合格;

以上采用的密码产品,应达到(B/T37C92一级及以上安全要求。e

7.4应用和数据安全

本级要求包括:

宜采用密码技术对登录用户进行身份鉴别,保证应用系统用户身份的真实性;a)

可采用密码技术保证信息系统应用的访问控制信息的完整性;宜采用密码技术保证信息系统应用的币要数据在传输过程中的机密性;e

宜采用密码技术保证信息系统应用的币要数据在存储过程中的机密性;宜采用密码技术保证信息系统应用的重要数据在传输过程中的完整性;e)

宜采用密码技术保证信息系统应用的重要数据在存储过程中的完整性;f

以上如采用密码服务,该密码服务应符合法律法规的相关要求,需依法接受检测认证的,应经商用密码认证机构认证合格:

以工采用的密码产品:应达到(GB/T370S2-级及以上安全要求。7.5

管理制度

使用密码技术的信息系统应符合以下管理制度要求:应具备密码应用安全管理制度,包括密码人员管理、密钥管理、建设运行、应急处置、密码软硬a

件及介质管理等制度:

应根据密码应用方案建立相应密销管理规则;b

应对管理人员或操作人员执行的日需管理操作建立操作规程,7.6人员管理

使用密码技术的信息系统应符合以下人员管理要求:相关人员应了解并遵守密码相关法律法规、密码应用安全性理制度:a

b)应建立密码应用岗位责任制度,明确各岗位在安全系统中的职责和权限;应建立上岗人员培训制度,对于涉及密码的操作和件理的人员进行专门培训,确保其具备岗位e

所需专业技能:

d)应建立关键人员保密制度和调离制度,签订保密合同,承扣保密义务。7.7建设运行

本级要求包括:

a)应依据密码相关标准和密码应用需求,制定密码应用方案:b)应根据密码应用方案,定系统涉及的密钥种类、休系及H生存周期环节,各环节密钥管理要求参阴录B:

应按照应用方案实施建设:

rKaeerkAca-

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。

中华人民共和国国家标准

GB/T39786—2021

信息安全技术

信息系统密码应用基本要求

Information securitytechnologyBaseline for information system cryptography application2021-03-09发布

国家市场监督管理总局

国家标准化管理委员会

2021-10-01实施

-riKacerKAca-

规范性引用文件

术语和定义

信息系统密码应用技术框架

1.2密码应用基本要求等级描述

通用要求

·级密码应用基本要求

物理和环境安全

网络和通信安全

设各和计算安全

应用和数据安全

管理制度

人员管理

建设运行

应急处置

二级密码应用基本要求

物理和环境安全

网络和通信安全

设备和计算安全

应用和数据安全

管理制度

人员管理

建设运行

应急处置

第三级密码应用基本要求

物埋和环境安全

网络和通信安全

设备和计算安企

应用和数据安全

管理剖度

人员管理

建设运行

应急处置

第四级密码应用基本要求

-rrKaeerKAca-

GB/T 39786—2021

GB/T39786—2021

物理和环境安全

网络和通信安全

设各和计算安全

应用和数据安企

管理制度

人员管理

建设运行

应急处置

五级密码应用基本安求

不同级别密码应用基本要求汇总列表附录A(资料性阴录)

附录B(资料性附录)

密钥生存周期管理

参考义献

-rrKaeerKa-

本标准按照GB/T1.12009给出的规则起草。GB/T39786—2021

请注意本文件的某些内容可能涉及专利,本文件的发布机构不承扣识别这些专利的责任。本标准山全同信息安全标准化技术委员会(SAC/TC260)提出并归口,本际准起草单位:北京数字认证股份有限公司、国家密码管理局商用密码检测中心中国科学院数与通信保护研究教育中心、公安部第三研究所、上海交通人学、北京信息安全测评中心、成都卫十道信息产业股份有限公司、中国金融电子化公司、飞天诚信科技股份有限公司、安徽科测信息技术有限公司,深圳市网安计算机安全检测技术有限公司、山东省计算中心(国家超级计算济南中心)、中国电子科技集团公司第十五研究所(信息产业信息安全测评中心)、北京电子科技学院、北京三未信安科技发展有限公司、兴唐通信科技有限公司。

本标准主要起草人:詹榜华、宋玲娓、罗鹏、邓开男、夏曾宁、崔灶、刘健、许长伟、田敏求、傅大鹏马原、郑防昱、陈广勇、黎水林、银鹰、刘芳、肖秋林、张众、李晨旸、张晓溪、杨宏志、朱鹏飞、倪又明、程赤秦、刘健、间亚龙、高志权、钟博、张文科、刘尚焱。-riKaeerkAca-

-riKacerKAca-

1范围

信息安全技术

信息系统密码应用基本要求

GB/T39786—2021

本标准规定了信息系统算一级到第四级的密码应用的基本要求,从信息系统的物理和环境安全、网络和通信安全、设备和计算安全、应用和数据安全四个技术层面提出了第级到第四级的密码应用技术要求,并从件理制度、人员管理,建设运行和应急处置四个方面提出了第一级到第四级的案码应用伴理要求。

注:第丘数密码成用仪在本标准中措述还用要求,第丘级密码虚用技术妻求和管理要求不在不标准中捕述,本标准适用丁指导、规范信息系统密仍应用的规划、建设、运行及测评。在本标准的基础之上,各领或与行业可结合本领域与行业的密码应用需求米指导、规范信息系统密码应用。2规范性引用文件

下列文件对」本文件的应用是必不可少的。凡是注日期的引用文件,仪注日期的版本适用」本文件。凡是不注日期的引用文件,其最新版本(包括所有的修改单)适用于本文件,GB/T37092信息安全技术密码模块安全要求3术语和定义

下列术语和定义适用」本文件。3.1

Econfidentiality

机密性

保证信息不被泄露给非授权实体的性质,3.2

数据完整性data integrity

数据没有遭受以非授权方式所作的改变的性质。3.3

真实性

authenticity

一个实体是具所声称实休的这种特性。真实性适用丁用户,进程、系统和信息之类的实体。3.4

不可否认性,non-repudiation

证明一个已经发生的操作行为无法否认的性质。3.5

加密encipherment;encryption对数据进行密码变以产生密义的过程,3.6

密钥key

控制密码算法运算的关键信息或参数,1

rKaeerkAca-

GB/T39786—2021

key management

密钥管理

根据安全策略,对密钥的产生、分发、存储、使用,更新、门档、撤销、备份、恢复和销毅等密钥全生存周期的管理:

身份鉴别identityauthentication证实一个实休所市称身份的过程。3.9

消息鉴别码

message authentication code

利用对称密码技术或密码杂凑技术,在秘密密钥参与下,由消息所导出的数据项。任何持有这-秘密密钥的实体,可利用消息鉴别码检查消息的完整性和始发者身份3.10

one-tine password

动态口令

基于时间、事件等方式动态生成的一次性令。3.11

access control

访问控制

按照特定策略,允许或拒绝用户刘资源访问的一种机制。4概述

4.1信息系统密码应用技术框架

4.1.1框架概述

本标准从信息系统的物理和环境安全、网络利道信安全,设备和计算安全,应用和数据安全四个层面提出密码应用技术求,保障信息系统的实体身份真实性、重要数据的机密性和完整性操作行为的不可否认性:并从信息系统的管理制度、人员管埋、建设运行和应急处置四叫个方面提出密码应用管埋要求,为信息系统提供管理方面的密码应用安全保章,4.1.2密码应用技术要求维度

技术要求主要由机密性、完整性.真实性、不可否认性四个密码安全功能维度构成,其体保护对象或应用场景描述如下:

机密性技术要求保护对象

使用密码技术的加解密功能实现机密性,信息系统中保护的对象为:1)身份鉴别信息;

2)密钥数据:

3)传输的重要数据;

1)信息系统应用中所有存储的重要数据,b)完整性技术要求保护对象

使用基于对称密码算法或密码杂漆筑法的消息鉴别码机制、基于公钥密码算法的数宁签名机制等密码技术实现完整性,信息系统中保扩的对象为:1)身份鉴别信息;

2)密数据:

-rrKaeerkAca-

3)口志记录;

4)访问控制信息;

5)重要信息资源安全标记;

6)重要可执行程序;

视频监控音像记录:

电子门禁系统进出记录;

9)传输的重要数据:

信息系统应用中所有存储的重要数据。10)1

真实性技术要求应用场景

GB/T39786—2021

使用动态口令机制、基于对称密码算法或密码杂凑算法的消息鉴别码机制、基于公钥密码算法的数字签名机制等密码技术实现真实性·信息系统应用场景为:1)进人币要物理区域人员的身份鉴别;通信双方的身份鉴别;

3)网络设备接入时的身份鉴别:4.

重要可执行程序的来源真实性保证;登录操作系统和数据库系统的用户身份鉴别;5)

应用系统的用户身份鉴别。

不可否认性技术要求保护对象

使用基于公钥密码算法的数宁签名机制等密码技术来保证数据原发行为的不可否认性和数据接收行为的不可否认性。

4.1.3密码应用管理要求维度

管理要求山管埋制度、人员管埋、建设运行、应急处置等四个密码应用管埋维度构成.具休如下:a

密码应用安全管理相关流程制度的制定、发布、修订的规范性要求:密码相美安全人员的密码安全意识以及美键密码安全岗位员工的密码安全能力的培养,人员b)

工作流程要求等;

建设运行过程中密码应用安全要求及方案落地执行的一致性和有效性要求:处埋密码应用安全相关的应急突发事件的能力要求,d)

密码应用基本要求等级描述

本标准对信息系统密码应用划分为自低向高的力个等级,参照GB/T22239的等级保护对象应具备的基本安全保护能力要求,本标准提出密码保能力逐级增强的安求,用一二、三、四、五表示。信息系统管理者可接照业务实际情说选择相应级别的密码保障技术能力及管理能力,各等级措述如下:第级,是信息系统密码应用安全要求等级的最低等级,要求信息系统符合通用要求和最低限度的管理要求,并鼓励使用密码保障信息系统安全:第一级,是在第一级要求的基础上,增加操作规程、人员上岗培训与考核、应急预案等管埋要求,并要求优先选择使用密码保障信息系统安全:第三级,是在第二级要求的基础上.增加对真实性、机密性的技术要求以及全部的管埋要求;第四级,是在第三级要求的基础上.增加对完整性、不可否认性的技术要求;第丘级(略)此内容来自标准下载网

本标准所要求的不同等级密码应用基本要求简表参见阴录A:3

rKaeerkAca-

GB/T 39786—2021

5通用要求

第级到第五级的信息系统应符合以下证用要求信息系统中使用的密码筑法应符合法待法规的规定和密码相关国家标准、行业标准的有关a

要求;

信息系统中使用的密码技术应遵循密码关国家标准和行业标准:信息系统中使用的密码产品、密码服务应符合法律法规的相关要求第一级密码应用基本要求

6.1物理和环境安全

本级要求包括:

a)可采用密码技术进行物理访问身份鉴别,保证重要区域进人人员身份的真实性;b)可采用密码技术保证电子门禁系统进出记录数据的存储完整性;以上如采用密码服务,该密码服务应符合法律法规的相关要求,需依法接受检测认证的,成经商用密码认证机构认证合格

2网络和通信安全

本级安求包括:

可采用密码技术对通信实体进行身份鉴别,保证通信实体身份的真实性;a

b)可采用密码技术保证通信过程中数据的完整性:c)可采用密码技术保证通信过程中重要数据的机密性;d)可采用密码技术保证网络边界访问控制信息的完整性;以上如采用密码服务,该密码服务应符合法律法规的相关要求,需依法接受检测认证的,应经商用密码认证机构认证合格,

6.3设备和计算安全

本级要求包括:

a)可采用密码技术对登录设备的用户进行身份鉴别,保证用户身份的真实性b)可采用密码技术保证系统资源访间控制信息的完整性:可采用密码技术保证口志记录的完整性;以上如采用密码服务,该密码服务应符合法律法规的相关要求,需依法接受检测认证的,应经商用密码认证机构认证合格,

应用和数据安全

本级要求包括:

a)可采用密码技术对登录用户进行身份鉴别,保证应用系统用户身份的真实性:b)可采用密码技术保证信息系统应用的访问控制信息的完整性;c)可采用密码技术保证信息系统应用的重要数据在传输过程中的机密性:d)可采用密码技术保证信息系统应用的重要数据在存储过程中的机密性:c)可采用密码技术保证信息系统应用的重要数据在传输过程中的完整性;可采用密码技术保证信息系统应用的重要数据在存储过程中的完整性:0

rKaeerkAca-

GB/T39786—2021

g)以上如采用密码服务,该密码服务应符合法律法规的相关要求,需依法接受检测认证的,应经商用密码认证机构认证合格,

管理制度

使用密码技术的信息系统应符合以下管理制度要求:a

应具备密码应用安全管埋制度,包括密码人员管理、密钥管理、建设运行、应急处置、密码软硬件及介质管理等制度:

b)应根据密码应用方案建立相应密管理规则。6.6人员管理

使用密码技术的信息系统应符合以下人员管理要求:相关人员应了解并避守密码相关法律法规、密码应用安全管理制度:a

b)应及时繁止离岗人员的所有密码应用相关的访间权限操作权限。6.7建设运行

本级要求包括:

应依据密码相关标准和密码应用需求,制定密码应用方案a)

应根据密码应用方案,定系统涉及的密钥种类、体系及其牛存周期环节,各环节密钥管理要b

求参照附录B:

应按照密码应用方案实施建设

d)投人运行前可进行密码应用安全性评估:6.8

应急处置

本级要求为:可根据密码产品提供的安全策略.山用户自主处置密码应用安全事件,7第二级密码应用基本要求

7.1物理和环境安全

本级要求包括:

a)宜采用密码技术进行物理访问身份鉴别,保证重要区域进人人员身份的真实性:b)可采用密码技术保证山子门禁系统进出记录数据的存储完整性:以上如采用密码服务,该密码服务应符合法律法规的相关要求,需依法接受检测认证的,应经商用密码认证机构认证合格;

d)以上采用的密码产品,应达到(B/T37002一级及以上安全要求。网络和通信安全

本级要求包括:

a)宜采用密码技术对通信实体进行身份鉴别,保证通信实体牙份的真实性:b)可采用密码技术保证通信过程中数据的完整性:宜采用密码技术保证通信过程中重要数据的机密性;d)可采用密码技术保证网络边界访问控制信息的完整性:以工如采用密码服务,该密码服务应符合法律法的相关要求,需依法接受检测认证的,应经c

商用密码认证机构认证合格;

rKaeerkAca-

GB/T39786—2021

0)以上采用的密码产品,应达到GB/T37C92一级及以上安全要求。7.3设备和计算安全

本级要求包括:

a)宜采用密码技术对登录设备的用户进行身份鉴别,保证用户身份的真实性:b)可采用密码技术保证系统资源访问控制信息的完整性:可采用密码技术保证日志记录的完整性:以上如采用密码服务:该密码服务应符合法律法规的相关要求,需依法接受检测认证的,应经d

商用密码认证机构认证合格;

以上采用的密码产品,应达到(B/T37C92一级及以上安全要求。e

7.4应用和数据安全

本级要求包括:

宜采用密码技术对登录用户进行身份鉴别,保证应用系统用户身份的真实性;a)

可采用密码技术保证信息系统应用的访问控制信息的完整性;宜采用密码技术保证信息系统应用的币要数据在传输过程中的机密性;e

宜采用密码技术保证信息系统应用的币要数据在存储过程中的机密性;宜采用密码技术保证信息系统应用的重要数据在传输过程中的完整性;e)

宜采用密码技术保证信息系统应用的重要数据在存储过程中的完整性;f

以上如采用密码服务,该密码服务应符合法律法规的相关要求,需依法接受检测认证的,应经商用密码认证机构认证合格:

以工采用的密码产品:应达到(GB/T370S2-级及以上安全要求。7.5

管理制度

使用密码技术的信息系统应符合以下管理制度要求:应具备密码应用安全管理制度,包括密码人员管理、密钥管理、建设运行、应急处置、密码软硬a

件及介质管理等制度:

应根据密码应用方案建立相应密销管理规则;b

应对管理人员或操作人员执行的日需管理操作建立操作规程,7.6人员管理

使用密码技术的信息系统应符合以下人员管理要求:相关人员应了解并遵守密码相关法律法规、密码应用安全性理制度:a

b)应建立密码应用岗位责任制度,明确各岗位在安全系统中的职责和权限;应建立上岗人员培训制度,对于涉及密码的操作和件理的人员进行专门培训,确保其具备岗位e

所需专业技能:

d)应建立关键人员保密制度和调离制度,签订保密合同,承扣保密义务。7.7建设运行

本级要求包括:

a)应依据密码相关标准和密码应用需求,制定密码应用方案:b)应根据密码应用方案,定系统涉及的密钥种类、休系及H生存周期环节,各环节密钥管理要求参阴录B:

应按照应用方案实施建设:

rKaeerkAca-

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。