基本信息

标准号: GB/T 42884-2023

中文名称:信息安全技术 移动互联网应用程序(App)生命周期安全管理指南

标准类别:国家标准(GB)

英文名称:Information security technology—Guidelines for life cycle security management of mobile Internet applications(App)

标准状态:现行

发布日期:2023-08-06

实施日期:2024-03-01

出版语种:简体中文

下载格式:.pdf .zip

下载大小:5647314

相关标签: 信息安全 技术 移动 互联网 应用程序 生命周期 安全 管理 指南

标准分类号

标准ICS号:35.030

中标分类号:电子元器件与信息技术>>信息处理技术>>L80数据加密

关联标准

出版信息

出版社:中国标准出版社

页数:28页

标准价格:49.0

相关单位信息

起草人:潘宣辰、许玉娜、陈诚、王淞鹤、袁中举、成明江、姚一楠、李腾、陆伟、陈家林、张艳、田原、刘彦、蔡一鸣、秦晓磊、何能强、卢志刚、余丽娜、孙海燕、史景、李汝鑫、杨坤、张淯易、王昕、白晓媛、母天石、韩云、李献振、李彪、唐佳伟、董宏、潘正泰、方宁、衣强、杜丹等

起草单位:武汉安天信息技术有限责任公司、北京赛西科技发展有限责任公司、中国信息通信研究院、华为技术有限公司、维沃移动通信有限公司、三六零科技集团有限公司、OPPO广东移动通信有限公司、北京小米移动软件有限公司、公安部第三研究所、国家计算机病毒应急处理中心等

归口单位:全国信息安全标准化技术委员会(SAC/TC 260)

提出单位:全国信息安全标准化技术委员会(SAC/TC 260)

发布部门:国家市场监督管理总局 国家标准化管理委员会

标准简介

标准图片预览

标准内容

CCSL80

中华人民共和国国家标准國

GB/T42884—2023

信息安全技术

移动互联网应用程序(App)

生命周期安全管理指南

Information securitytechnology-Guidelinesforlifecyclesecurity managementofmobilelnternetapplications(App)2023-08-06发布

国家市场监督管理总局

国家标准化管理委员会

2024-03-01实施

1范围

2规范性引用文件

3术语和定义

4缩略语

5概述

5.1App存在的安全问题

5.2App生命周期安全管理

6生命周期阶段管理过程

6.1需求分析阶段

6.2开发设计阶段

6.3测试验证阶段

6.4上架发布阶段

6.5安装运行阶段bzxz.net

6.6更新维护阶段

6.7终止运营阶段

6.8其他安全支持过程

7风险监测管理过程

7.1风险数据管理

7.2安全漏洞管理

附录A(资料性)

App存在的安全问题分类及描述

A.1恶意程序的分类及描述

A.2个人信息风险的分类及描述

A.3应用行为风险的分类及描述

A.4安全漏洞的分类及描述

附录B(资料性)App存在的安全问题与安全管理活动的应对关系附录C (资料性)

C.1程序安全

C.2安全保障

参考文献

安全开发

GB/T42884—2023

GB/T42884—2023

本文件按照GB/T1.1一2020《标准化工作导则第1部分:标准化文件的结构和起草规则》的规定起草。

请注意本文件的某些内容可能涉及专利。本文件的发布机构不承担识别专利的责任。本文件由全国信息安全标准化技术委员会(SAC/TC260)提出并归口。本文件起草单位:武汉安天信息技术有限责任公司、北京赛西科技发展有限责任公司、中国信息通信研究院、华为技术有限公司、维沃移动通信有限公司、三六零科技集团有限公司、OPPO广东移动通信有限公司、北京小米移动软件有限公司、公安部第三研究所、国家计算机病毒应急处理中心、中国软件评测中心、国家计算机网络应急技术处理协调中心、中国科学院信息工程研究所、启明星辰信息技术集团股份有限公司、联想(北京)有限公司、美的集团股份有限公司、海信集团控股股份有限公司、蚂蚁科技集团股份有限公司、南方电网数字电网研究院有限公司、北京智游网安科技有限公司、杭州安恒信息技术股份有限公司、北京指掌易科技有限公司、北京百度网讯科技有限公司、北京版信通技术有限公司、北京快手科技有限公司、陕西省信息化工程研究院、北京郴郴安全科技有限公司。本文件主要起草人潘宣辰、许玉娜、陈诚、王淞鹤、袁中举、成明江、姚一楠、李腾、陆伟、陈家林、张艳、田原、刘彦、蔡一鸣、秦晓磊、何能强、卢志刚、余丽娜、孙海燕、史景、李汝鑫、杨坤、张易、王昕、白晓媛、母天石、韩云、李献振、李彪、唐佳伟、董宏、潘正泰、方宁、衣强、杜丹、贾科、落红卫、杨明慧、徐祥智、毕凯峰。

1范围

信息安全技术移动互联网应用程序(App)生命周期安全管理指南

GB/T42884—2023

本文件提供了移动互联网应用程序(App)生命周期阶段管理过程和风险监测管理过程的安全管理指南。

本文件适用于App提供者对App的开发、运营等生命周期安全管理,App分发平台管理者和移动智能终端厂商等参考使用。

2规范性引用文件

下列文件中的内容通过文中的规范性引用而构成本文件必不可少的条款。其中,注日期的引用文件,仅该日期对应的版本适用于本文件;不注日期的引用文件,其最新版本(包括所有的修改单)适用于本文件。

GB/T25069—2022信息安全技术术语GB/T28458—2020信息安全技术网络安全漏洞标识与描述规范GB/T38674一2020信息安全技术应用软件安全编程指南)信息安全技术移动智能终端安全技术要求及测试评价方法GB/T39720—2020

GB/T41391一2022信息安全技术移动互联网应用程序(App)收集个人信息基本要求3术语和定义

GB/T25069—2022、GB/T38674—2020、GB/T39720—2020和GB/T41391—2022界定的以及下列术语和定义适用于本文件。3.1

移动智能终端

smartmobiletermina

具有能够提供应用程序开发接口的开放系统,并能够安装和运行第三方应用软件的移动终端。[来源:GB/T39720—2020,3.1]

移动互联网应用程序mobilelnternetapplication运行在移动智能终端上向用户提供信息服务的应用软件。注:包括下载安装、运行的应用程序和小程序,简称App。[来源:GB/T41391—2022,3.1,有修改]3.3

App生命周期

月mobileInternetapplicationlifecycleApp从需求分析到终止运营随时间进化的过程。3.4

App提供者

mobileInternetapplication provider设计、开发或运营App的组织或个人。1

GB/T 42884—2023

注:包括法人、自然人或其他组织等。3.5

mobilelnternetapplicationdistributionplatformmanagerApp分发平台管理者

管理App下载、分发或升级的主体。注:包括应用商店、App、网站、游戏中心和短视频等的管理者。3.6

个人信息风险personalinformationriskApp开发或运营过程中可能存在的侵害个人信息权益的风险注:包括未公开收集使用、未明示收集使用、未同意收集使用、违反必要原则、未经同意向他人提供和未提供更正删除功能或未公布投诉举报方式等风险。3.7

敏感数据

舌sensitivedata

必须受保护的,其泄露、修改、破坏或丢失会对人或事产生可预知的损害的信息。注:包括身份鉴别数据、会话标识符、口令、连接字符串等。[来源:GB/T38674—2020,3.1.9]4缩略语

下列缩略语适用于本文件。

API应用程序编程接口(ApplicationProgrammingInterface)SDK:软件开发工具包(SoftwareDevelopmentKit)5概述

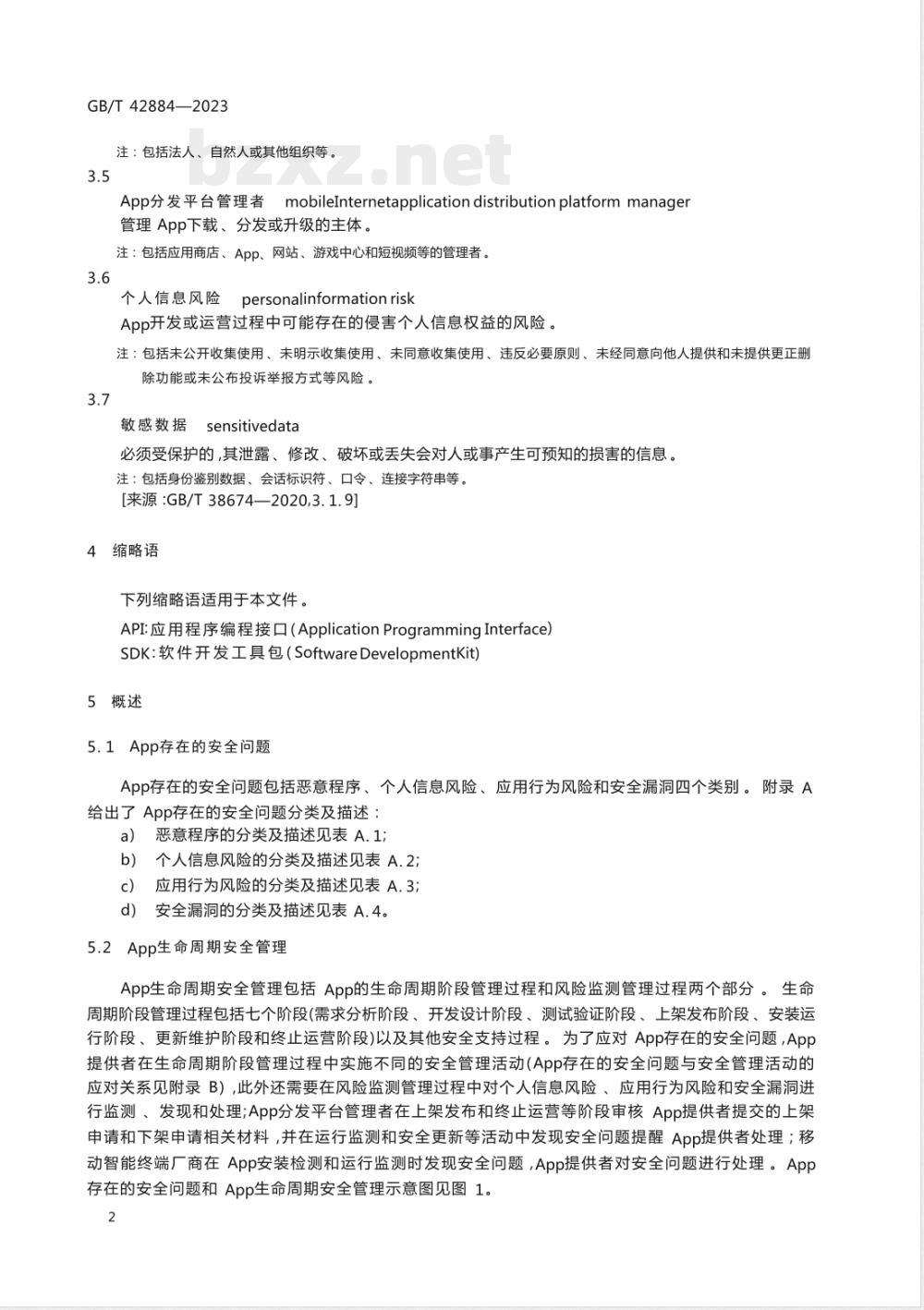

5.1App存在的安全问题

App存在的安全问题包括恶意程序、个人信息风险、应用行为风险和安全漏洞四个类别。附录A给出了App存在的安全问题分类及描述:a)恶意程序的分类及描述见表A.1;b)个人信息风险的分类及描述见表A.2;应用行为风险的分类及描述见表A.3;c

安全漏洞的分类及描述见表A.4。d)

5.2App生命周期安全管理

App生命周期安全管理包括App的生命周期阶段管理过程和风险监测管理过程两个部分。生命周期阶段管理过程包括七个阶段(需求分析阶段、开发设计阶段、测试验证阶段、上架发布阶段、安装运行阶段、更新维护阶段和终止运营阶段)以及其他安全支持过程。为了应对App存在的安全问题,App提供者在生命周期阶段管理过程中实施不同的安全管理活动(App存在的安全问题与安全管理活动的应对关系见附录B),此外还需要在风险监测管理过程中对个人信息风险、应用行为风险和安全漏洞进行监测、发现和处理;App分发平台管理者在上架发布和终止运营等阶段审核App提供者提交的上架申请和下架申请相关材料,并在运行监测和安全更新等活动中发现安全问题提醒App提供者处理;移动智能终端厂商在App安装检测和运行监测时发现安全问题,App提供者对安全问题进行处理。App存在的安全问题和App生命周期安全管理示意图见图1。2

App存在的

安全间题

恶意程序

个人信息

应用行为

安全漏洞

App生命周期安全管理

生命周期阶段管理过程

风险监测管理过程

风险数据管理

安全漏消管理

图1App存在的安全问题和App生命周期安全管理示意图6生命周期阶段管理过程

6.1需求分析阶段

6.1.1安全需求分析

App提供者实施以下与安全需求分析相关的管理。a)

GB/T42884—2023

其他支

持过程

根据法律法规要求、标准约束和客户安全需求等形成安全需求说明书。安全需求说明书的主要内容包括:

安全威胁和业务场景分析;

安全需求与保护目标;

App内的权限控制要求;

关键操作的抗抵赖要求;

恶意程序、应用行为风险或安全漏洞等的测试要求;App与其他App或操作系统之间数据交互的保密性、可用性和完整性保护要求;若App需要处理敏感个人信息、利用个人信息进行自动化决策,对个人信息保护及影响评估的要求;

若App需要集成第三方SDK,对第三方SDK进行安全需求分析(如第三方SDK提供者的安全能力要求、第三方SDK收集和使用个人信息的规范要求和第三方SDK使用终端权限的规范要求等)。

基于操作系统环境和安全需求说明书开展前期的风险评估,形成风险评估报告。制定整体安全策略,编制安全措施文档,包括安全目标和总体安全措施等内容。组织风险管理相关部门与安全技术团队,对安全需求说明书、风险评估报告和安全措施文档进行评审,评审是否具备以下内容:身份鉴别及授权;

访问控制;

安全审计;

数据生命周期安全。

GB/T42884—2023

6.1.2安全质量分析

App提供者实施以下与安全质量分析相关的管理:设置安全质量目标,确定每个安全质量度量项的目标水平,度量项包括完整性指标和可用性指a)

标(如需要访问的业务相关权限的最小个数等);制定安全质量管理计划,在App生命周期内执行并维护该计划;b)

编制安全质量文档,组织质量工程师和开发人员对安全质量文档进行评审;c

建立安全质量管理监控机制,当安全质量自标无法实现时,采取适当的调整措施。6.2开发设计阶段

6.2.1方案设计

App提供者实施以下与方案设计相关的管理。a)根据安全需求说明书编制安全设计方案,进行威胁建模和风险分析:对App的默认攻击面和最大攻击面进行安全分析并优化,使攻击面最小化;:采用威胁建模等方式对App业务进行风险分析,并对分析出来的风险制定消减方案;:对个人信息的处理目的、处理方式、保护措施的有效性等进行影响评估;·

对有可能采用的第三方开源代码进行风险评估(如是否包含已知安全漏洞、开源软件是否处于维护更新状态以及是否符合开源代码的开源协议要求等)。b)

编制安全开发流程文档,归纳开发过程中涉及的安全技术:编码安全技术,尽可能减少代码缺陷;通信安全技术,降低App被远程控制或通信数据被利用(如监听、篡改等)的危害;访问控制技术(如身份鉴别、口令安全和权限管理等);·

日志记录与保护技术,确保用户操作日志和安全事件日志被安全地记录和访问;数据保护与密码技术,确保敏感数据的保密性、可用性和完整性。6.2.2方案评审

App提供者实施以下与方案评审相关的管理:自定义安全评价准则(如安全需求的可道溯性、一致性和可测试性,安全设计方案的可行性和a)

可维护性等)或使用成熟度评估模型作为评审方法;组织相关方对安全设计方案和安全开发流程文档进行评审,记录评审结果并形成方案评审b)

记录。

:安全开发

App提供者从程序安全和安全保障两方面开展开发相关的安全活动(见附录C)。6.2.4代码管理

App提供者实施以下与代码管理相关的管理。a)

不在代码中嵌入存在风险的代码(如无关链接、逻辑炸弹、后门、恶意程序或应用行为风险等相关代码)。

在编码完成后使用代码扫描工具或人工代码检查等方式对代码进行评审,识别并修复代码中的安全漏洞。

对源代码或依赖库的操作(如修改、更新或发布等)进行访问控制管理。c

d)当代码由供应商提供时,实施以下管理:·在编码完成后将源代码回收并防止泄露;:与供应商签订相关协议,明确代码安全相关内容和职责;监督供应商解决代码中存在的安全问题,并更新代码。e)当App集成第三方开源代码时,实施以下管理:GB/T42884—2023

对第三方开源代码进行风险管理,识别和评估可能引入的风险,不引入不可接受的风险·

(如恶意程序、后门、应用行为风险或安全漏洞等);:对第三方开源代码进行权限管理(如统一通过宿主App声明权限和不热更新代码等)。6.2.5变更控制

App提供者实施以下与变更控制相关的管理:明确变更需求,根据变更需求制定变更方案,在通过评审和审批后实施变更方案;a)

对代码的变更进行访问控制管理,并在通过评审和审批后提交b)

记录变更操作,以便进行安全审计和回退操作;c

当开发环境变更时,对变更前的开发环境进行备份以便恢复。6.3测试验证阶段

6.3.1安全测试

App提供者实施以下与安全测试相关的管理。a)

建立安全测试机制,根据安全需求说明书编制安全测试方案,描述安全测试方式。b)

编制安全测试用例文档,记录输入的实际值与预期的输出内容。c)

在通过授权后,依据安全测试方案中的安全检查点,使用工具或人工等方式执行安全测试,形成安全测试总结报告并对其进行评审。d)将测试环境与开发环境或生产环境隔离,不使用开发环境或生产环境作为测试环境,不将测试环境转为生产环境。

当App由供应商开发时,对供应商开发交付的App进行安全测试。若App集成了第三方SDK,对第三方SDK进行安全测试,在测试通过,对集成第三方SDK的App进行签名存证:

·验证第三方SDK代码的完整性和签名的有效性;对第三方SDK进行代码安全性检测,不引入恶意程序、应用行为风险或安全漏洞等;对第三方SDK进行行为检测,不引入个人信息风险;.

检查第三方SDK申请权限与声明权限的一致性,并符合C.1.3.3的权限管理;采用漏洞检测工具和软件分析工具等对第三方SDK定期进行安全检测,或提交给有资质的第三方安全检测机构进行检测认证。6.3.2安全交付

App提供者实施以下与安全交付相关的管理:建立App交付验收流程和制度,并在新建、升级和更新版本时进行交付验收;a)

编制安全维护文档,给出风险提示和应急响应措施,明确安全的部署环境;c)

根据安全需求说明书和安全质量文档对安全功能进行验证;确认已经修复和处理了App安全测试过程中发现的漏洞或恶意程序等有害文件;d)

确认App处理个人信息满足合规审计要求;5

GB/T42884—2023

f)通过可靠渠道交付,提供验证所交付App完整性的安全措施。6.4上架发布阶段

6.4.1资质信誉管理

App提供者实施以下与资质信誉相关的管理:a)提交App提供者的真实身份(如名称、属地、联系方式和隐私文本等)给App分发平台管理者,以便在App上架后能追溯到真实的App提供者;b)宜提交App的著作权或著作权人授权证明给App分发平台管理者;配合App分发平台管理者实施对App提供者的信誉评价体系管理;c)

当App提供者与App分发平台管理者联合运营App时,信誉评价结果欠佳的App提供者不d

宜参与App安全相关的运营;

e)当App提供者经营异常或存在严重违法违规行为时,及时告知App分发平台管理者,并提交下架申请。

6.4.2上架审核

App提供者有被公平公正审核的权利(如不被设置过多不合理的障碍等)。App提供者提交以下材料,便于App分发平台管理者对App进行上架审核:a)App安装包的完整性证明材料(如有效的签名等);App来源的可靠性证明材料(如App没有私自破解、汉化、反编译、重新打包和换皮等问题的b)

证明材料),若特定场景中的定制化需要重新打包上架,提供相关方的授权证明;App安全检测报告(如App分发平台管理者对App的检测报告或第三方安全检测机构的检c)

测认证等,包括对恶意程序、个人信息风险和安全漏洞等安全问题的检测);d)若App集成第三方SDK,验证集成第三方SDK后的App签名,并提交第三方SDK的安全性评估报告或安全能力说明;

App向用户明示的信息(如获取数据类型、操作系统权限和用户的个人信息及用途等);e)

App提供服务的从业资格证明材料。6.4.3在架管理

App提供者实施以下管理,配合App分发平台管理者对App进行在架管理:配合App分发平台管理者对在架App的安全管理(如风险管理、安全事件管理和应急响应管a)

理等);

配合App分发平台对在架App的安全状况进行监测(如被盗版和被仿冒等)c)若App分发平台管理者发现在架App运行时存在恶意程序、应用行为风险或安全漏洞等问题,App提供者及时对问题进行处理;d)接收App分发平台管理者反馈的用户投诉举报信息,并在合理时间内进行处理。6.4.4整改处理

App提供者实施以下与整改处理相关的管理,并由App分发平台管理者进行监督或下架:当发现App存在安全问题时,及时通知已安装该App的用户,提醒其潜在危害,并升级处理后a)

的App

b)当App被通报存在违法违规行为时,App提供者立即进行违法违规行为分析和整改,并向App分发平台管理者报告;

GB/T42884—2023

当App被通报存在安全漏洞时,App提供者立即进行安全漏洞分析和修复,并向App分发平台管理者报告;

当App被通报存在个人信息风险问题时,App提供者立即在规定期限内进行整改,对超过期限未整改的App,由App分发平台管理者按规定下架;e)将整改处理后的App提交给App分发平台管理者再次审核,审核通过后按规定恢复上架。6.5安装运行阶段

6.5.1安装检测

当App在安装前被移动智能终端检测出安全问题,App提供者实施以下管理:配合移动智能终端展示安全问题的详细说明和处理方式;a

b)及时对恶意程序等安全问题进行处理。6.5.2运行监测

App提供者实施以下与运行监测相关的管理:a)

监测App在运行时是否存在恶意程序、安全漏洞,以及动态运行的应用行为风险;b)

监测App在运行时是否发生或可能发生个人信息泄露、篡改、丢失等风险,是否采取补救措施并通知用户;

若App集成第三方SDK,监测第三方SDK在运行时是否引入个人信息风险;c)

监测App是否开放非必要的服务端口;e)

宜监测App业务数据库的安全状况;当运行中的App被App分发平台或移动智能终端监测出安全问题时,App提供者及时对安全问题进行处理。

6.6更新维护阶段

6.6.1安全维护

App提供者实施以下与安全维护相关的管理:a)采集App运行产生的日志,便于对安全事件进行分析,并按照C.1.4对日志进行保护;b)不对其他App进行盗版或仿冒;经用户同意向他人提供个人信息时,采取必要措施保障所处理的个人信息的安全;c

d)不对用户使用的App调用恶意程序、触发应用行为风险或利用已知安全漏洞。6.6.2安全更新

App提供者实施以下与安全更新相关的管理。按照6.4.2向App分发平台管理者提交更新App的相关材料,并由App分发平台管理者审核a)

通过后更新上架。

b)更新前,对更新App进行安全检测:对更新安装包进行恶意程序、应用行为风险和安全漏洞的检测,并评估风险;:对待更新的功能进行可行性测试,并记录测试结果;当检测发现更新App集成的第三方SDK引入个人信息风险时,督促第三方SDK处理或选择安全的其他第三方SDK,并进行集成更新。c)更新中,对更新App进行安全性保护:·校验客户端完整性;

GB/T42884—2023

采取安全措施保护更新过程中用户的个人信息;:不使用热更新或热补丁等方式更新,不在更新后引入新的风险;告知用户更新的内容和版本变更情况等,并在用户授权后进行更新;:当App的个人信息处理规则发生变更时,明确告知用户,并在用户同意后进行变更。6.7终止运营阶段

App提供者实施以下与终止运营相关的管理,并由App分发平台管理者协助管理或下架:a)

明确告知用户App将终止运营及具体终止时间,为用户预留转移涉及个人财产等方面利益的时间;

停止收集和使用个人信息,删除已经保存的个人信息或进行匿名化处理;c)

若App集成第三方SDK督促第三方SDK提供者停止收集和使用个人信息;进行风险评估,确保不引入新的风险;d)

对终止运营的App及其相关文档进行归档,并设置访问权限;e)

当App终止运营时,在依据用户协议约定的基础上,App提供者向App分发平台管理者提交下架申请,并由App分发平台管理者进行下架处理;当App存在严重违法违规问题时,App提供者向App分发平台提交下架申请,并由App分发g)

平台管理者按规定下架。

6.8其他安全支持过程

6.8.1组织制度管理

App提供者实施以下与安全管理制度相关的管理:加强组织管理,成立信息安全相关委员会,制定内部安全规范策略;a)

建立符合组织的安全管理制度;制定个人信息安全内部管理制度和操作规程,并组织实施个人信息安全事件应急预案;c

建立App风险管理机制,包括风险评估、风险处理和安全应急响应等;建立App安全审计管理机制,包括记录安全事件的日期和时间、用户、事件类型、事件是否成e)

功以及其他与审计相关的信息等,并对发生的安全事件进行回溯和责任定位;f)

建立并遵守源代码安全管理制度;g)

若App集成第三方SDK,对第三方SDK建立安全管理机制。6.8.2人员管理

App提供者实施以下与人员管理相关的管理:根据组织业务对App的依赖性,对处理业务的保密性、可用性和完整性需求,设置适当的安全a)

管理岗位,并定义角色分工;

对技术人员进行安全基本概念和安全基础知识培训(如常见安全漏洞介绍、检测方式、漏洞原理以及危害、编码安全和代码安全性审计等);c)

合理确定个人信息处理的操作权限,并定期对个人信息处理人员进行安全教育和培训对相关人员进行安全意识培训(如办公安全、物理环境安全、移动智能终端安全以及生活中的d

信息安全等);

对参加培训的人员进行安全技能评价;e)

对安全管理活动的执行过程进行审计。8

小提示:此标准内容仅展示完整标准里的部分截取内容,若需要完整标准请到上方自行免费下载完整标准文档。